“零知识”神话破灭:研究人员用27种攻击可攻破主流密码管理软件

核心看点

1、密码管理器不安全了;

2、攻击手法不复杂,总共就三招;

我们常被告知,将密码存储在云端密码管理器中是安全的。厂商会用 “零知识加密” 向你保证:即使是公司自己,也看不到你的保险箱里装着什么。

但这种安全感,更像是一种营销承诺。

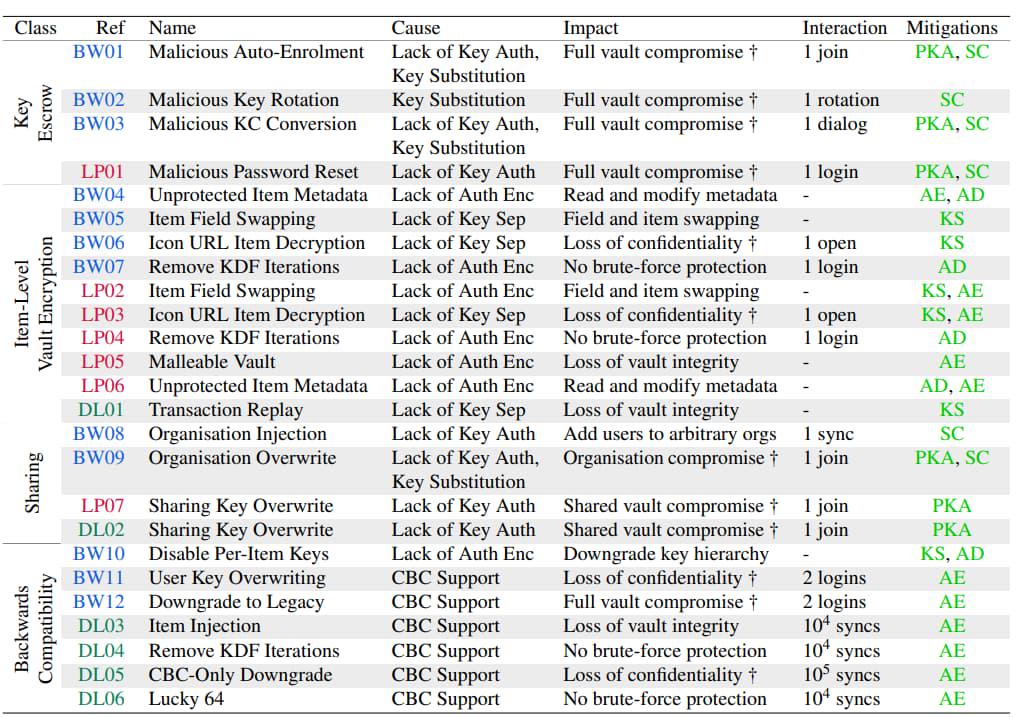

苏黎世联邦理工学院和意大利语区大学的研究团队,在短短一项研究中就成功演示了27次攻击,目标直指Bitwarden、LastPass、Dashlane这几家市场领头羊。其中,12次针对Bitwarden,7次针对LastPass,6次针对Dashlane。

核心结论很直白:一旦服务器被高手攻下,你的保险箱锁就失效了。

01

详解“破门三招”:看看你的密码是怎么被偷的

我们来看看这些攻击的具体手法。原理并不复杂,但后果不堪设想。

1.第一招:狸猫换太子(字段置换攻击)

问题根源在于,许多应用的客户端对服务器来者不拒。

研究发现,Bitwarden和LastPass在存储登录信息(用户名、密码、网址)时,是分开处理的。别有用心的服务器可以玩“偷梁换柱”的把戏,比如,把加密后的密码偷偷挪到网址(URL)字段。

当你打开应用,它可能为了获取网站图标,不声不响地就把你解密后的密码,发到了黑客控制的服务器上。

2.第二招:虚假组织钓鱼(恶意自动注册攻击)

基于云的密码管理器常提供“共享保险箱”或“组织管理”功能。

但在 “恶意组织注册”攻击 下,被攻陷的服务器可以强行拉你加入一个伪造的组织。由于应用不验证服务器传来的“公钥”真假,它会直接用攻击者的钥匙来加密你的主密码。

就这样,你在不知不觉中,就把自己能打开所有门的“总钥匙”,打包好送给了攻击者。

3.第三招“兼容旧版”带来的降级陷阱(遗留算法攻击)

为照顾老用户,许多应用保留了10至15年前的加密算法。这给了攻击者可乘之机,他们可以强制应用“降级”到老旧的安全标准,然后像猜一串密码锁一样,一个字节一个字节地去试出你的数据。

上图展示了27种攻击依据功能划分的四大类别。BW、LP、DL分别代表 Bitwarden、LastPass 和 Dashlane。

02

噩耗之中,唯一的赢家是谁?

在这轮安全审计中,1Password 几乎是唯一一个屹立不倒的。 原因在于它的“安全密钥”机制。

这个密钥独一无二,且只存放在你的设备上。这意味着,即使黑客控制了云端公司所有服务器,他们也缺少解密另一半数据的钥匙。从数学原理上,就封堵了绝大多数服务器端攻击的可能性。

关键启示:真正的安全,无法完全外包给“别人家的服务器”。 它需要你付出些许额外的责任与努力,去管理那另一半物理或本地的密钥。

03

90天 漏洞披露 期后,厂商如何行动?

在研究的90天漏洞披露期过后,受影响厂商已开始行动:

Dashlane 与 Bitwarden 已发布补丁,移除了那些有风险的遗留算法。

用户应立刻更新到它们的最新版本应用。

研究团队同时强调:修补漏洞之外,厂商更需要确保从底层架构开始就足够坚实,并制定出能应对新威胁的安全标准。

04

给普通用户的硬核安全建议

在厂商完善前,我们并非只能坐以待毙。你可以主动强化自己的安全护城河:

启用“安全密钥”:如果你的密码管理器(如1Password)提供此功能,务必开启。

硬件密钥加强:投资一个像 YubiKey 这样的硬件物理密钥,这能给在线黑客凭空增加一道几乎无法逾越的物理屏障。

警惕可疑链接与弹窗:黑客的攻击往往始于一次点击。在收到任何可疑的密码分享邀请或要求你“立即验证”的弹窗时,保持高度警惕。

最终,研究人员将期望留给了厂商,他们认为也必须“确保坚实的技术基础,并重新定义能在云端环境下真正具备安全性的新标准”。

最后一句忠告:

密码管理器仍是比重复使用弱密码或凭记忆管理更优的工具,它是我们数字生活的第一道防线。但所谓“绝对安全”的营销神话已破灭。真正的安全,始于对工具的清醒认知,以及善用工具的个人习惯。你的秘密,最终还是要靠自己的双手多加一道锁。