3个流程修复让SOC一级分析师效率倍增

#01 用一个跨平台调查工作流程替代工具切换。 #02 将流程从以警报为先的审查转变为以行为为先的分诊,并由自动化和互动性支持。 #03 围绕"可直接用于响应的证据"来标准化安全事件的升级上报流程,而非依赖假设或零散的笔记。 真正拖慢一级分析师效率的:是威胁本身,还是围绕威胁的流程?在许多安全运营中心(SOC)中,最大的延迟并非来自威胁本身,而是来自碎片化的工作流程、手动分诊步骤,以及调查早期有限的可见性。修复这些流程缺口,能帮助一级分析师更快行动、减少不必要的升级,并提升整个SOC在压力下的响应表现。

以下是三个流程修复方案,可帮助解锁更强的一级分析师表现。

流程修复 #1:用跨平台统一调查工作流程替代工具切换

问题所在:一级分析师在调查跨操作系统的可疑活动时,往往耗费大量时间在不同的工具、界面和流程之间来回切换。一个警报可能迅速演变成一个碎片化的工作流程。

为什么会降低效率:持续切换工具会拖慢分诊速度、破坏调查专注度,并使构建清晰的事件图景变得更加困难。当可疑活动涉及多个环境,或不符合以Windows为首选的标准流程时,尤其容易遗漏上下文。

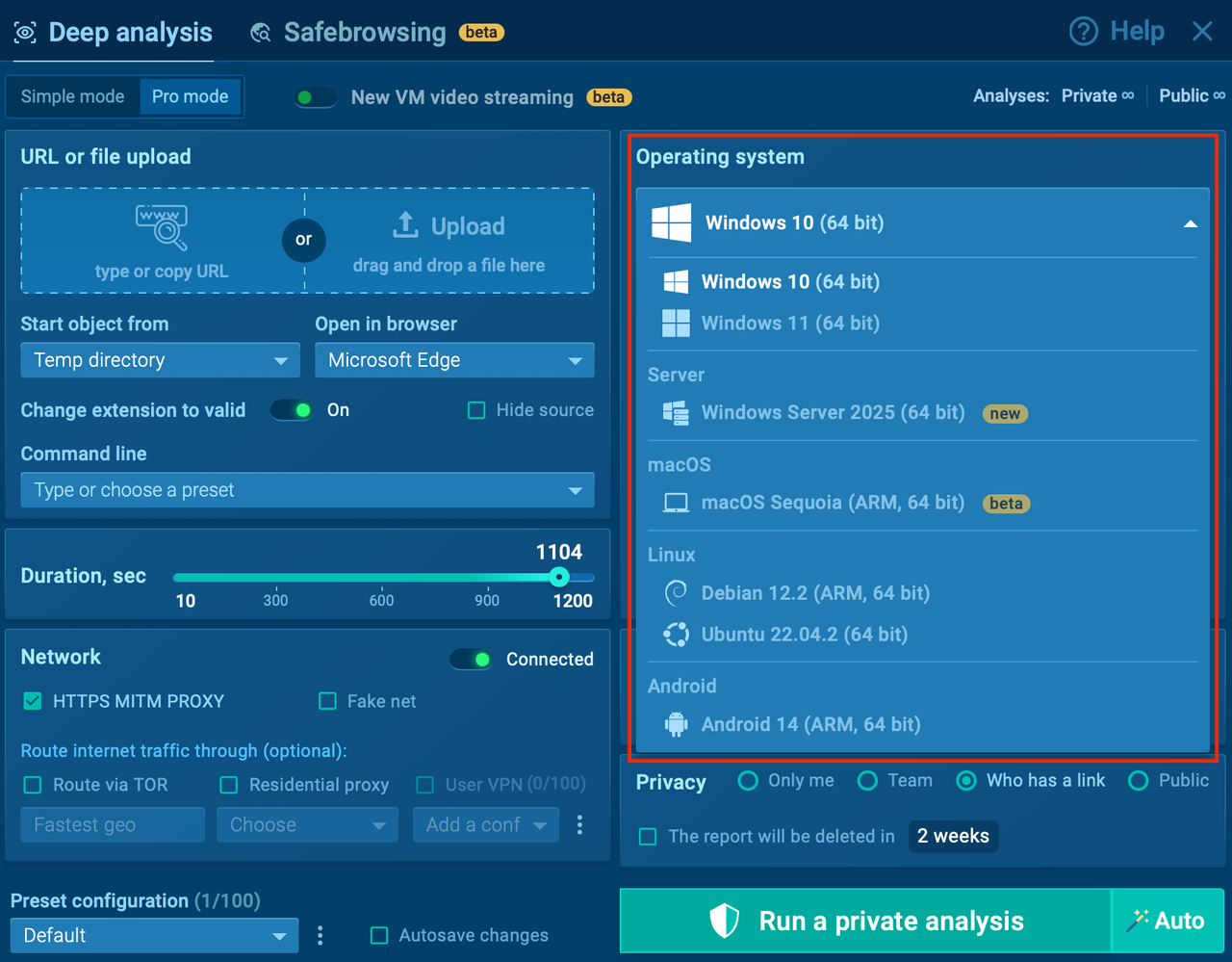

解决方案:用统一的跨操作系统可疑文件和URL分析工作流程,替代碎片化的调查步骤。不要让一级分析师针对每个环境分别使用不同的工具和流程,而是为他们提供一个统一的场所来观察行为、收集证据并做出决策。这减少了日常分诊中的摩擦,并使调查在Windows、macOS、Linux和Android上保持一致。

ANY.RUN沙箱支持4大操作系统

随着macOS在企业环境中占比日益增长,且攻击者持续将战线扩展到传统Windows-focused攻击活动之外,这一点变得更加重要。安全团队需要有能力调查macOS相关威胁,同时不破坏工作流程。借助ANY.RUN沙箱,一级分析师可以在一个平台内分析macOS、Windows、Linux和Android上的活动,减少盲区,加速早期决策。

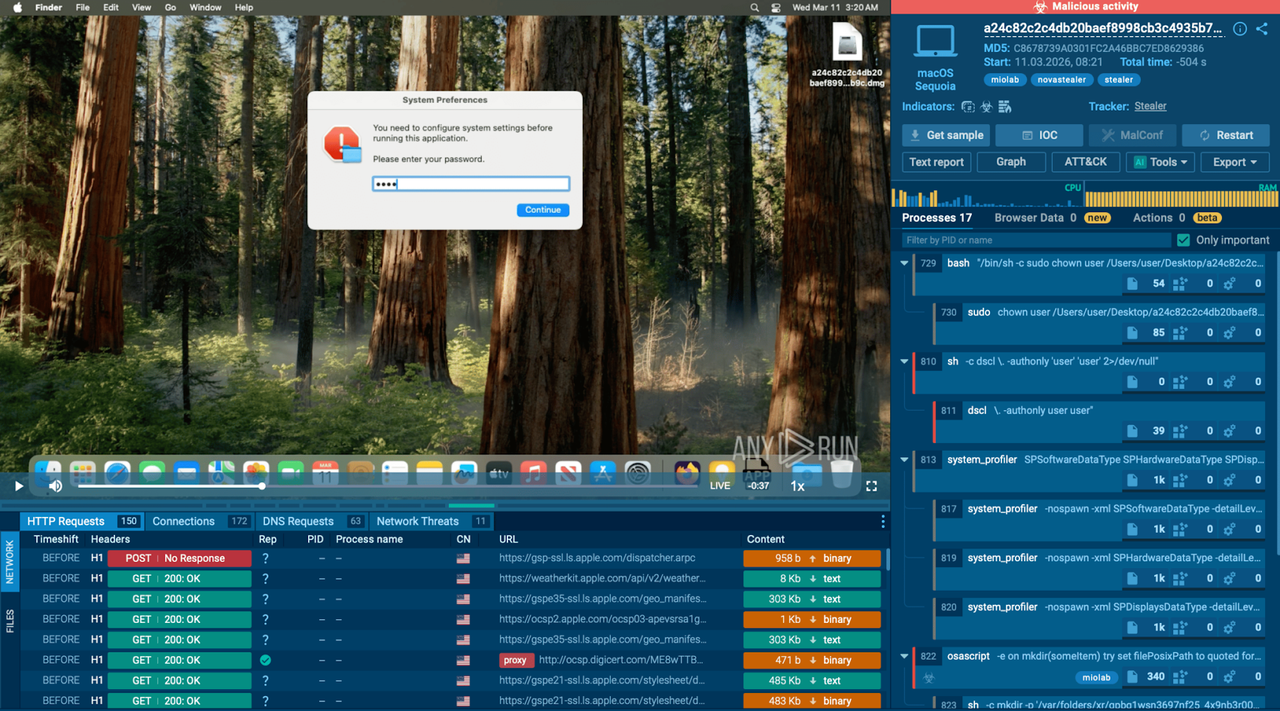

查看实际案例:在macOS环境中分析Miolab Stealer

这个Miolab Stealer会话展示了跨平台可见性在现代分诊中的重要性。

该样本伪装成合法的macOS认证提示框,窃取用户密码,从关键目录收集文件,并将数据发送到远程服务器。在ANY.RUN沙箱中,这种行为早期即可见,帮助团队快速理解威胁并更有信心地响应。统一跨平台威胁可见性,降低在macOS、Windows、Linux和Android上遗漏上下文的风险。

统一工作流程帮助实现的目标:

降低一级分析师的调查摩擦,减少在不同断开工具间浪费的时间

在Windows、macOS、Linux和Android上实现更一致的分诊质量

当威胁跨越多个操作系统时,减少遗漏上下文的风险

更快的响应决策,以及从分诊到升级的更顺畅路径

问题所在:一级分析师往往花费过多时间审查警报、静态指标和分散的上下文,然后才了解可疑文件或URL是否真的恶意。

为何损害生产力:静态数据可能显示某事物看起来可疑,但并不总能展示该对象在执行期间实际做了什么。最重要的是,许多现代威胁在用户操作——如打开文件、点击页面或完成部分交互链——之前不会完全暴露其行为。这造成了延迟,增加了手动工作,并导致不必要的升级。

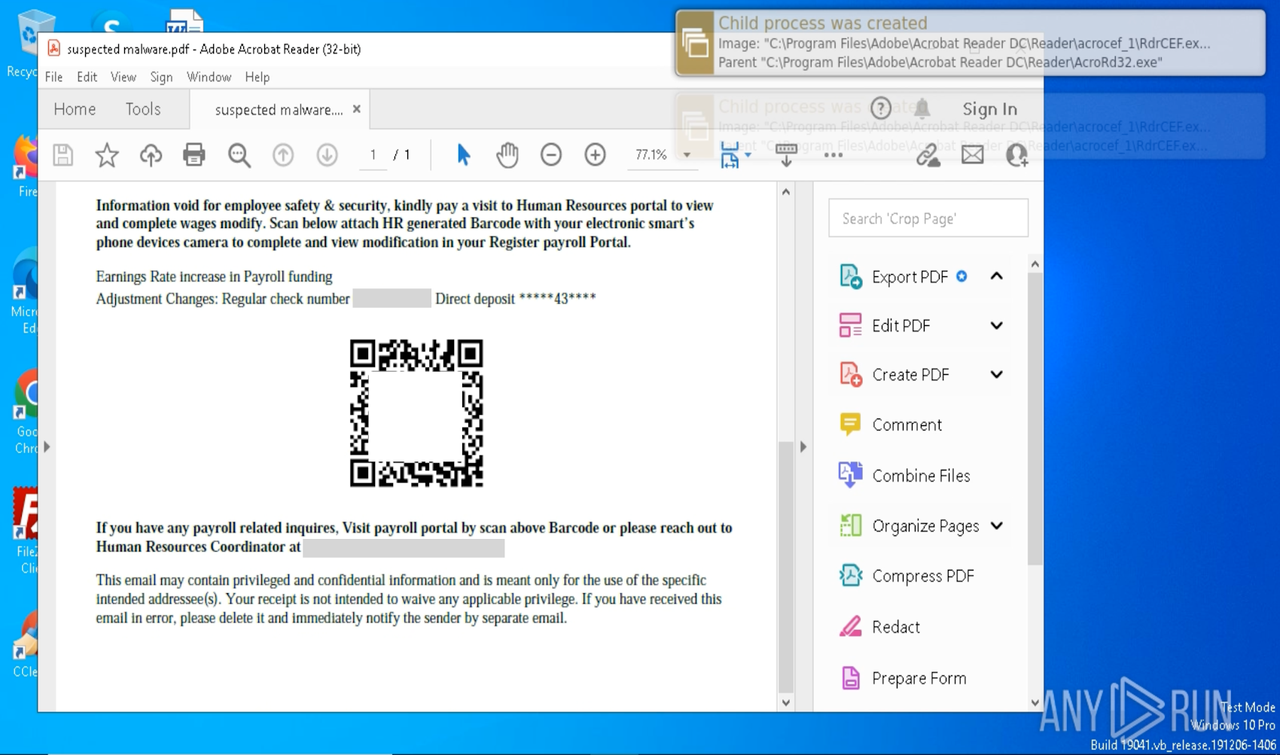

解决方案:将流程从警报优先审查转向行为优先的分诊,配合自动化和交互性支持。不要主要依赖哈希、域名或元数据,而是让一级分析师从安全环境中的实际执行开始。当分析的可交互部分也能自动化时,这种方法尤其强大。

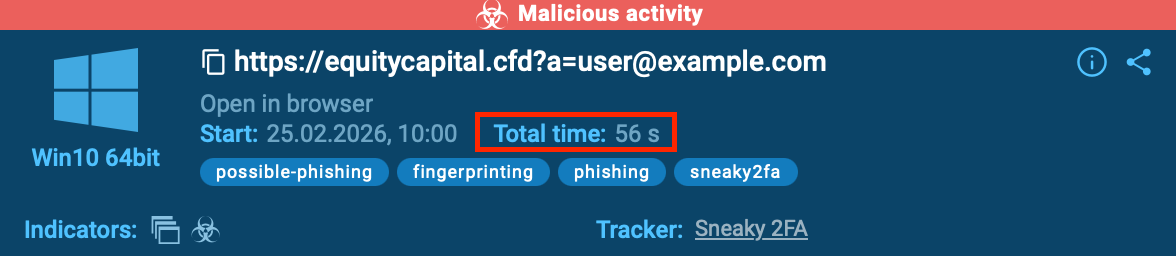

ANY.RUN的自动化交互性无需任何手动操作即可打开隐藏在二维码下的恶意链接

工作流程可以自动完成二维码、验证码检查以及其他旨在延迟或逃避检测的步骤,直到出现有意义的行为。借助ANY.RUN,团队可以更快地发现复杂的钓鱼和恶意软件链,减少分诊期间的人工工作量,并更快地做出更清晰的升级决策。事实上,在90%的案例中,验证威胁所需的行为在引爆后60秒内即可见。

在ANY.RUN沙箱内分析完整攻击链所需时间不到一分钟。

行为优先分诊配合自动化交互性帮助实现的目标:

更好地利用一级分析师的产能,减少在重复性手动操作上损失的时间

在可疑活动演变为更长的调查之前,更快地验证威胁

减少因早期阶段证据不明确导致的升级

通过更早地、基于行为地确认恶意意图,加强SOC响应速度

问题所在:太多调查在升级时没有足够的清晰证据。一级分析师可能知道某事物看起来可疑,但下一个团队仍需花费时间重建上下文、重新检查行为,并弄清楚真正重要的是什么。

为何损害生产力:当升级不一致或不完整时,SOC在多个层面都会浪费时间。二级和事件响应团队必须重复工作,紧急事件需要更长时间才能验证,而领导层对团队从分诊到行动的速度信心不足。

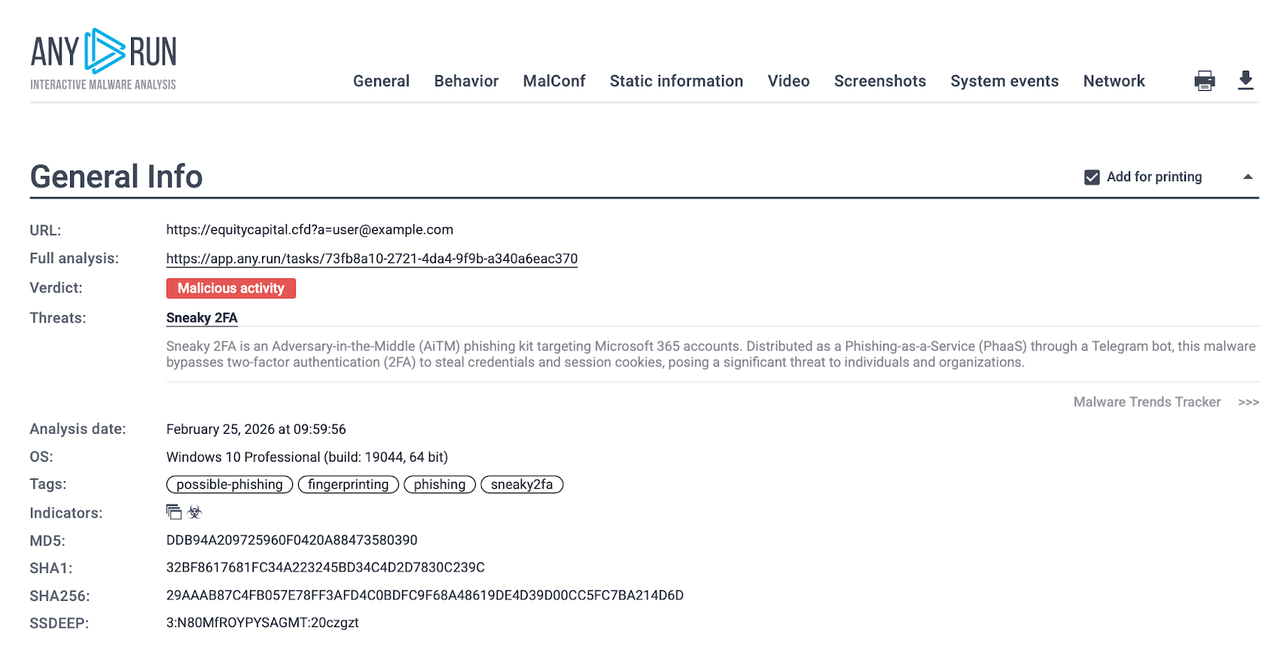

解决方案:围绕响应就绪的证据(而非假设或零散的笔记)来标准化升级流程。借助ANY.RUN沙箱,一级分析师可以带着一份可直接处理的报告进行升级,而无需手动拼凑调查结果。它自动生成结构化分析报告,包含在引爆期间收集的行为证据、进程活动、网络详情、截图和其他上下文。

自动生成的报告,提高效率并节省时间

因此,二级团队可以更清晰地提前了解攻击链,减少重复工作,并帮助从分诊到响应的延迟更小。

响应就绪的升级帮助实现的目标:

升级期间减轻一级分析师的文档负担

带更清晰的攻击链图景向二级快速交接

减少SOC各职能间的重复调查工作

基于完整行为证据做出更一致的响应决策

当SOC团队修复拖慢一级分析师的流程缺口时,影响远不止更快的分诊。他们减少人工工作负载,提升升级质量,并为整个团队提供了从初始验证到响应的更清晰路径。

实际上,使用ANY.RUN的组织在日常运营和更广泛的SOC表现方面都报告了可衡量的提升:

通过更快的验证和更少的手动分诊工作,一级分析师工作负载降低达20%

一级到二级升级减少约30%,帮助高级团队成员专注于更高优先级的威胁

94%的用户在真实SOC工作流程中报告分诊速度更快

驱动SOC效率/性能提升高达3倍,得益于更快的验证和更顺畅的工作流程

用云环境替代硬件密集型分析设置,降低基础设施成本

每个案例的平均MTTR减少21分钟,支持更快的遏制和响应

通过更快地访问威胁行为和上下文,减少警报疲劳,实现更早的、基于证据的决策