新旧对比:《公安机关网络空间安全监督检查办法》

为规范公安机关对网络空间安全的监督检查工作,根据网络安全法、数据安全法、个人信息保护法等法律法规,经充分调研论证,公安部对2018年制定的《公安机关互联网安全监督检查规定》(公安部令第151号)进行修订,起草了《公安机关网络空间安全监督检查办法(征求意见稿)》,现向社会公开征求意见。

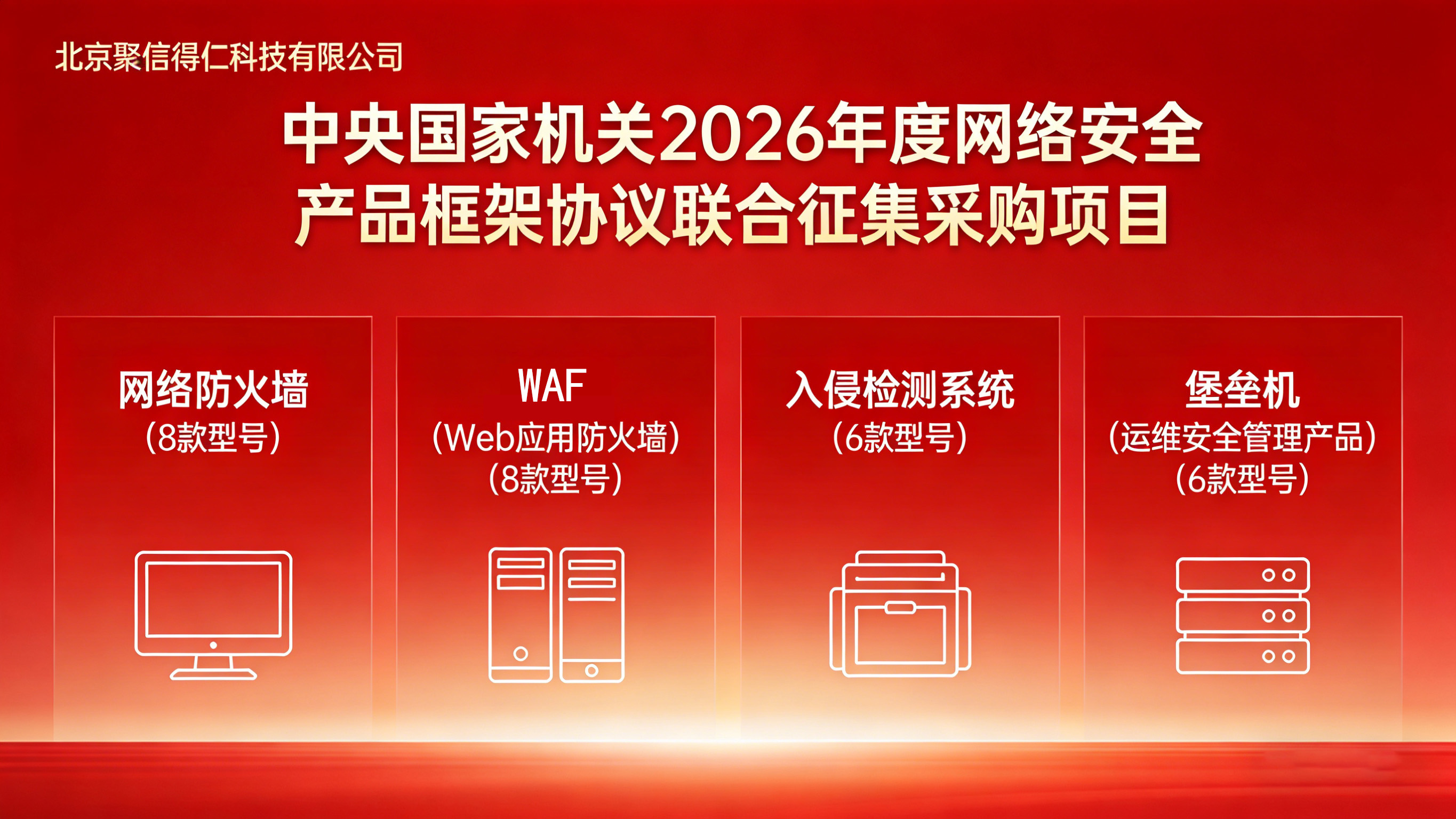

安全产品供应商(如防火墙、日志审计、EDR、数据防泄漏DLP、API安全、算法审计工具等厂商)需关注监管驱动下的技术需求变迁:

1、技术措施要求从“防攻击”扩展到“全生命周期风险管控”

第七条第(七)项要求“对漏洞隐患采取整改措施,消除风险隐患”;

第八条要求“开展应急演练,设施完备有效”。

→ 产品需支持漏洞闭环管理、自动化响应、攻防演练集成,而不仅是检测。

2、数据安全与个人信息保护成为硬性技术需求

第七条第(十)项明确要求履行数据安全与个人信息保护义务。

→ DLP、数据库审计、隐私计算、匿名化工具、数据地图等产品需求激增;

→ 产品自身需通过个人信息安全影响评估(PIA),避免成为“违规源”。

3、 算法安全催生新型技术工具市场

第七条第(九)项要求“落实算法安全主体责任,建立健全算法推荐管理制度和技术措施”。

→ 需开发算法备案辅助系统、算法透明度工具、偏见检测模块、用户关闭推荐接口等。

4、关基与等保三级以上单位面临年度强制检查

第九条要求对等保三级以上、关基运营者每年现场检查。

→ 安全产品需具备:符合等保2.0/3.0技术标准;

日志留存6个月以上且不可篡改

(满足第十条第(三)项);

支持公安远程调取证据接口

(满足第六条第(十一)项)。

5、渗透测试与漏洞探测常态化,倒逼产品健壮性

第四条、第十二条允许公安机关开展漏洞探测、渗透测试。

→ 产品自身必须通过第三方渗透测试,并在设计上遵循零信任、最小权限原则;

→ 提供红蓝对抗演练支持能力将成为竞争优势。

6、第三方技术服务受严格监管,产品交付需合规留痕

第十三条要求对技术服务机构备案+背景审查+全流程管理;

第二十条要求检查结束后删除或交回数据。

→ 产品部署过程需支持:操作日志全程审计;

临时访问权限自动回收;

数据残留自动清理机制。

对于刚刚发布的《公安机关网络空间安全监督检查办法(征求意见稿)》以下简称“2026版”,下面让我们通过逐条对比,详细了解《公安机关网络空间安全监督检查办法》新增及修改内容: