CISO必读:AI供应链攻击防御指南

过去一年,AI驱动的供应链攻击激增156%,规模与复杂度远超以往。这意味着传统安全防御正在失效,CISO(首席信息安全官)必须立即行动。

要点概览:

AI供应链攻击规模爆发:过去一年,上传至开源代码仓库的恶意包数量激增156%,攻击者借助AI实现了更高的自动化与隐蔽性。

AI生成恶意软件具备革命性特征:它天然具有多态性、上下文感知、语义伪装和时间规避等能力,使得检测与溯源极为困难。

现实攻击案例频发:从影响60万家公司的3CX数据泄露事件,到NullBulge组织利用Hugging Face与GitHub的供应链渗透,AI辅助攻击已经不再是理论。

检测时间显著拉长:IBM 2025年度报告显示,企业平均需要276天才能识别一次入侵事件,AI攻击可能进一步延长这一周期。

传统安全工具难以奏效:依赖静态分析和特征码识别的传统防御手段无法应对能够自适应变形的AI威胁。

新型防御思路正在形成:企业开始部署“AI感知型安全”技术,利用AI检测AI,以提升威胁识别能力。

监管要求日趋严格:欧盟《AI法案》规定,严重违规的企业最高可被罚款3500万欧元或全球营收的7%。

立即行动至关重要:AI威胁不是未来的问题,而是当前的紧迫挑战。

软件供应链已经成为AI攻击的主要战场。可以这样理解:传统恶意软件像是撬锁的小偷,而AI驱动的恶意代码则像一个“变形者”——它先学习保安的巡逻路线、摸清盲点,然后伪装成清洁工光明正大地走进系统。

一个典型的例子是PyTorch事件。攻击者将一个名为 torchtriton 的恶意包上传到PyPI,伪装成合法依赖项。短短数小时内,这个包已感染数千台系统,从机器学习环境中窃取敏感数据。令人警醒的是——这还只是一次“传统”攻击。

如今,情况变得更加复杂。以下是三个近期的代表性案例:

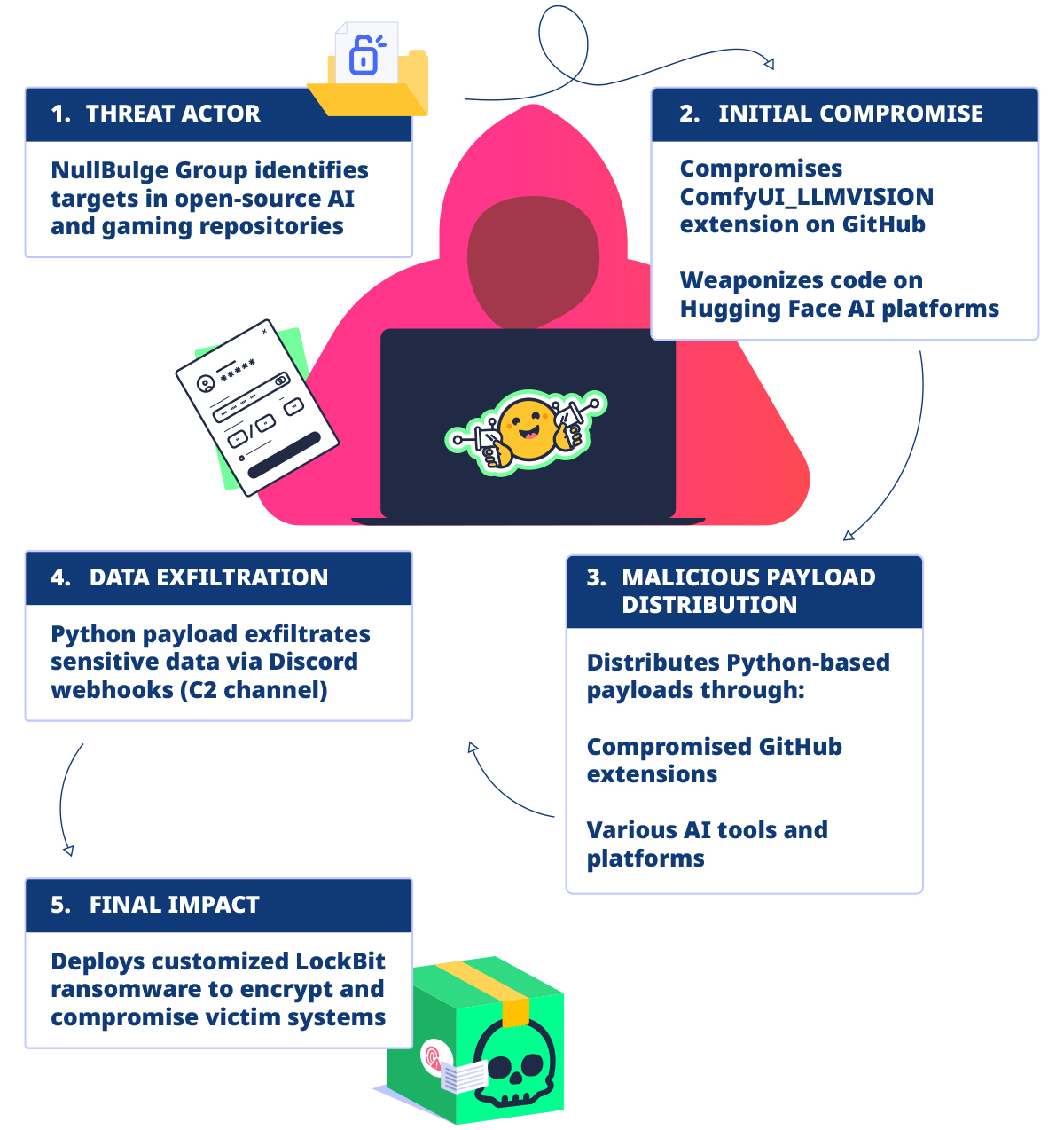

NullBulge组织攻击Hugging Face与GitHub(2024)

一个名为NullBulge的黑客组织,通过在Hugging Face与GitHub上的开源代码库植入恶意代码,发动了针对AI工具与游戏软件的供应链攻击。该组织入侵了GitHub上的 ComfyUI_LLMVISION 扩展,并通过多个AI平台传播带有Python载荷的恶意代码。代码会通过Discord webhook泄露数据,并投放定制化的LockBit勒索软件。

Solana Web3.js库攻击(2024年12月)

2024年12月2日,攻击者通过钓鱼活动控制了npm包 @solana/web3.js 的发布权限。他们上传了被篡改的1.95.6与1.95.7版本,这些版本包含后门代码,可窃取私钥并清空加密钱包。攻击持续5小时,造成约16万至19万美元的加密资产损失。

Wondershare RepairIt漏洞事件(2025年9月)

AI驱动的图像与视频增强应用 Wondershare RepairIt 被发现存在硬编码云凭证,导致用户敏感数据暴露。攻击者可利用这些凭证修改AI模型与可执行文件,并替换软件自动下载的合法AI模型,从而对客户发起供应链攻击。

根据Sonatype的数据,恶意包上传量同比增长156%。MITRE近期分析了PyPI上的多起恶意代码活动,发现其中的混淆技术日趋复杂,符合自动化代码生成模式——尽管目前还难以确认AI直接参与。

以下是人工智能生成的恶意软件真正与众不同的地方:

天然多态性(Polymorphic by default) 它像能改写自身DNA的病毒,每次生成的代码结构都不同,但行为目标一致。

上下文感知(Context-aware) 这类恶意软件能判断自己所处的环境。例如,有样本会检测Slack API调用或Git提交活动,确认是真实的开发环境后才启动执行。

语义伪装(Semantically camouflaged) 恶意代码不仅隐藏自身,还伪装成看似正常的功能模块,例如假装成遥测或日志组件,甚至附带完整文档和单元测试来迷惑安全人员。

时间规避(Temporally evasive) 一些变体会潜伏数周或数月,等待特定条件触发,或仅仅通过“拖延”来躲过例行安全审计。

IBM《2025年数据泄露成本报告》指出,组织平均需要276天才能发现入侵,再花73天才能控制。也就是说,攻击者有近9个月的时间在你的系统中自由活动。而面对AI生成、每日变形的威胁,依靠特征码的杀毒软件几乎无从下手。

AI的影响不仅在生成更强大恶意软件,它还在重塑整个攻击生命周期:

伪造开发者身份(Fake Developer Personas) 研究者发现所谓的“SockPuppet”攻击——AI生成完整的虚假开发者档案,在GitHub上贡献正常代码数月后突然植入后门。这些AI伪造的人物拥有真实的历史提交记录、Stack Overflow互动,甚至博客文章。

大规模域名抢注(Typosquatting at Scale) 2024年,安全团队发现了数千个模仿AI库名称的恶意包,如“openai-official”、“chatgpt-api”、“tensorfllow”等,诱骗开发者误用并感染系统。

数据投毒(Data Poisoning) Anthropic的最新研究展示了攻击者如何在机器学习训练阶段插入隐蔽后门,使模型在特定输入下失效。比如,一个被投毒的反欺诈模型可能忽略特定账户的交易。

自动化社会工程(Automated Social Engineering) AI让钓鱼行为超越了邮件层面,它能自动生成符合上下文的Pull Request、评论和文档,看起来比真人开发者还可信。

AI特征检测(AI-Specific Detection) Google的OSS-Fuzz项目加入了统计分析机制,可识别AI生成代码的模式。初步结果表明,这种方法能区分AI与人工编写的代码——虽然不完美,但已成为防御AI攻击的第一道防线。

行为溯源分析(Behavioral Provenance Analysis) 类似“代码测谎仪”的机制,通过分析提交时间、代码风格、注释语言模式等特征,发现异常行为。

以攻为守(Fighting Fire with Fire) 微软的Counterfit框架与Google的AI Red Team团队,正利用AI技术反制AI生成的威胁,自动识别传统检测系统无法发现的变种恶意软件。

零信任运行时防御(Zero-Trust Runtime Defense) 假设系统已被攻破,通过运行时应用自我保护(RASP)机制实时遏制攻击,如Netflix率先部署的策略——相当于在每个应用内部都放置一名安全卫士。

人工验证机制(Human Verification) “人类证明”(Proof of Humanity)运动正逐渐兴起。GitHub引入的GPG签名提交机制虽增加流程复杂度,却显著提高了攻击门槛。

如果技术挑战还不足以让企业警觉,那么监管的“重锤”正在逼近。欧盟《AI法案》对AI供应链安全提出了严格要求,包括:

透明性义务:记录AI使用情况与供应链控制措施;

风险评估机制:定期审查AI相关安全风险;

事件披露义务:在72小时内报告涉及AI的安全事件;

严格责任追究:即使是AI导致的错误,企业仍需承担责任。

罚款额度最高可达 3500万欧元或全球营业额的7%,对于大型科技公司而言,这是巨大的财务风险。

但值得注意的是——建立起完善的AI供应链防护体系,不仅能满足安全要求,也能同时符合监管合规标准,可谓“一举两得”。

AI与供应链攻击的融合已经成为现实。应对这场“智能化安全危机”,CISO需要有清晰的行动路线:

短期(本周)

审计所有依赖库,识别拼写钓鱼变种;

启用关键仓库的提交签名功能;

审查过去90天新增的第三方包。

中期(下个月)

在CI/CD管线中部署行为分析引擎;

为关键业务应用实施运行时防御(RASP);

为新开发者启用“人工验证”机制。

长期(下季度)

集成AI专属检测工具;

制定AI安全事件响应手册;

对齐欧盟《AI法案》等国际合规要求。

AI驱动的供应链攻击已成为网络安全的分水岭。 那些迅速行动、建立AI防御体系的组织,不仅能在安全层面领先一步,更能在未来的竞争中获得信任与优势。 被动等待的企业,将成为下一个3CX。 而主动部署AI感知安全的CISO,将成为下一代网络防御的制定者。