[调研]安全主管2022年工作重点:进步而非彻底变革

安全主管纷纷表示,由于近期公司IT环境和业务环境的转变、威胁形势的发展变化和新兴风险的涌现,自身工作重点也随之做出调整,反映出相应的安全需求。

安全主管正在推进面向2022年的整体策略,列出支持企业弹性的各项重点工作。

为编撰年度《安全重点研究》,网络安全媒体CSO对多位首席信息安全官(CISO)进行了问卷调查。调查结果表明,CISO计划在未来几个月采取一些举措,但不会专注于加强任何单个工具,也不会依赖任何单一方法。

相反,他们的工作重点反映出安全职能的演变,如今的安全职能必须是相互依赖的策略、流程和技术能力的集合,这些策略、程序和技术能力共同应对CISO所在企业面临的特定风险和威胁。

此外,受访CISO表示,由于近期公司IT环境和业务环境的转变、威胁形势的发展变化和新兴风险的涌现,自身工作重点也随之做出调整,反映出相应的安全需求。

简而言之,CISO认为自己2022年的首要任务是跟上步伐,变得更好。

威胁形势的变化推动工作重点转变

上云要求凸显。IT正将应用与数据层解耦。首席信息官(CIO)正转向更具组合性的架构,并在推动自身数字化进程。

Constellation Research副总裁兼首席分析师Liz Miller表示:“另一方面是,我们已经居家办公两年了,所以网络边界现在处于员工工作的最远端,而过去两年来我们一直在管理的这种不安全状态仍将继续。”

与此同时,首席信息安全官也需要考虑自己的人手问题。Miller称:“辞职潮是真实存在的,落实到安全职位上就太令人头痛了。过劳是安全人员离职的主要原因。而2022年会更难以应付。”

“CISO现在面临的问题是:我们怎么处理所有这些棘手难题?我们该怎么智慧运营,才能实现既安全又快速?”

Parkview Health信息安全副总裁兼HIPAA安全官Darrell Keeling对此有些自己的看法。

与其他安全主管一样,Keeling任职期间见证了威胁态势的演变。

例如,他看到恶意黑客越来越多地采用勒索软件攻击医疗机构。同时,各家企业,包括他自己就职的企业,则越来越数字化,采用的云环境越来越多。这种情况极大扩张了攻击面,实际上消除了边界的概念。

Keeling称,他的首要任务是推动安全成熟度,从而匹配不断发展的技术栈和应对随之而来的威胁。

他表示,这涉及简化公司安全栈:从出自多个供应商的大量同类最佳解决方案,转变为重度依赖微软安全解决方案的单个解决方案。(Parkview Health IT主要是一家使用Azure云的微软商店。)Keeling称,简化安全栈可带来更高效的安全运营,集成更加方便,费用上涨幅度也更小。

为此,Keeling计划主抓员工培训,让团队里更多人获得微软认证。

2022年,Keeling的其他重点工作还包括:实现更多智能化措施、行为分析软件和云安全技术;建立威胁追踪能力;以及加强他的第三方风险管理计划。

CISO工作重点推升对工具和技术的关注

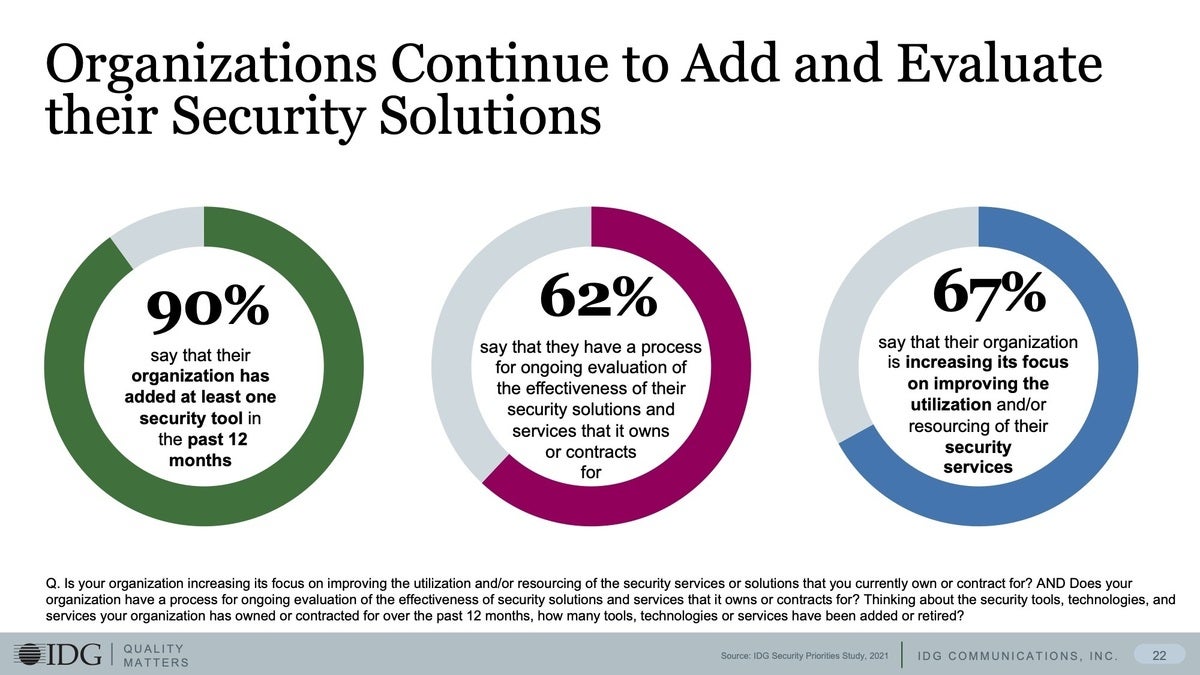

《安全重点研究》证实,CISO将继续投资技术,90%的受访CISO表示其所在企业在过去12月中至少增添了一种安全工具。

CISO优先考虑的技术也反映出了他们日益整合的安全方法。

企业继续增添和评估安全解决方案

举个例子:云数据保护技术处于CISO所关注技术列表的头部,87%的CISO正在研究、试点、使用或升级其云数据保护技术使用。

与之相关的另一项发现表明,88%的CISO优先考虑基于云的网络安全服务。

数据访问治理技术也在CISO优先事项列表中名列前茅,零信任同样处于CISO视线的焦点:84%的受访CISO表示零信任是自己的首要考虑。

行为监测与分析是另一个备受关注的重点,82%的受访CISO表示正在研究、试点、使用或升级其行为监测与分析措施。

CISO还表现出了对安全编排、自动化与响应(SOAR)技术的极大兴趣,77%的受访CISO要么在研究、试点、使用,要么在升级其所用SOAR技术。

这些调查数据并没有令安全分析师和研究人员感到惊讶。他们表示,随着企业在云计算上投入更多资金以实现数字化转型和随时随地访问,我们需要这些技术来保护过去几年间迅速变化的环境。

咨询公司Zenaciti首席执行官兼The Analyst Syndicate网络安全分析师Andrew Plato认为:“云确实是安全的核心。”(他指出,CISO对云安全态势管理平台特别感兴趣,这些平台为CISO提供了全面的视图,且支持在多个云部署中实现安全。)

Kevin F. Brown来年的工作重点代表了这些趋势。

Brown是科学应用国际公司(SAIC)高级副总裁兼首席信息安全官。他表示,他的首要任务是人才招聘和保留;业务连续性与弹性;实现网络、云和数据的零信任策略;以及做好业务支持。

他解释道:“网络安全人才持续供不应求,尤其是在必不可少的团队多元化和包容性建设方面。勒索软件仍然是整个行业的最大威胁,无论是从业务中断的影响方面看,还是从数据渗漏增加的方面看。除了保护能力,还需要制定弹性和恢复计划。”

他继续说道:“零信任原则不仅针对传统的网络安全,还需要作为安全策略保护不断扩展的用户边界和云,并保护关键数据的完整性。”

Brown总结道:“虽然可能有点包罗万象,但支持业务正常运营是安全团队的重中之重,无论是通过提供安全的业务解决方案、降低风险,还是推广设计安全理念等手段。”

推动持续的安全计划改进

Brown表示,尽管2022年的每项首要任务都很重要,但其实这些都是老生常谈,不过是他一直以来都在做的事情的延续。

Plato认为,这也反映出了CISO网络安全计划的总体状况,且2022年的网络安全工作主要是改进而不是变革。

Plato称:“会出现一些很酷的技术彻底变革一切吗?大概不会。但是,[CISO必须]完成的所有工作就在那里。”

大约67%的受访CISO表示,所在公司更加关注提高安全服务的利用率和/或资源配置;62%的受访者表示设置有流程来持续评估安全解决方案及服务的有效性,无论评估的安全解决方案与服务是自有的还是通过供应商合同访问的。

World Fuel Services信息安全副总裁Shawn M. Bowen表示,他的首要目标是持续改进安全功能,这一目标将推动他来年的工作。

例如,他正在努力提高自身能力,希望能根据公司自身已识别的风险和威胁来设计安全策略、程序和控制措施。

他说:“我希望超越框架成熟度模型,打造基于风险的安全运营。因此,我们的目标不是基于框架构建安全并提供标准服务,而是专注于我们的企业风险管理计划。”

为此,他正与业务部门的同事合作,了解、阐明和排序其特定职能范围内的风险和威胁,好让安全部门能够真正调整资源,抵御这些风险和威胁。

此外,Bowen希望业务部门能更多地参与安全部门的企业风险管理方法。他计划利用这种参与为他们的每个产品和服务开发适当的威胁模型,从而可以针对这些特定威胁定制安全产品。

他还希望创建一种方法,根据安全在这些领域提供服务方面的改进程度来衡量进展。

2022年面临的挑战

受访CISO表示,未来一年要实现既定目标面临诸多挑战。

《安全重点研究》中表明,企业未能解决网络风险的首要原因,是CISO难以令部分或全体同仁知悉所面临风险的严重性。30%的受访CISO都表示,说服同事相信自己直面严重风险真是太难了。

近29%的受访CISO表示可用的资源不足,27%则表示无法在安全策略中做到足够主动。

未能解决网络风险的其他主要原因包括:难以招募和留住专业人员;无法在应用开发全过程满足安全要求;用户安全培训不足。

尽管承认这些都是重大挑战,分析师却也指出,CISO的很多优先考虑事项将帮助他们应对这些问题。

例如,重视事件响应,尤其是匹配业务风险并结合业务赋能与弹性的事件响应,可以为安全计划带来更多的业务支持。

同时,增加数据保护技术、云安全工具和支持零信任与SOAR的解决方案,有助于将安全更好的嵌入到技术栈核心,而不是仅仅作为补强式服务。

而在技术部署中增加自动化功能,可以帮助CISO缓解安全人手不足和偶发的用户侧安全失误所带来的挑战。

Symbridge控股有限公司首席信息安全官Michael Ibarra的2022年工作重点与其他安全主管列出的大多相同,并且他认为这些都是达成全面安全策略的关键所在。

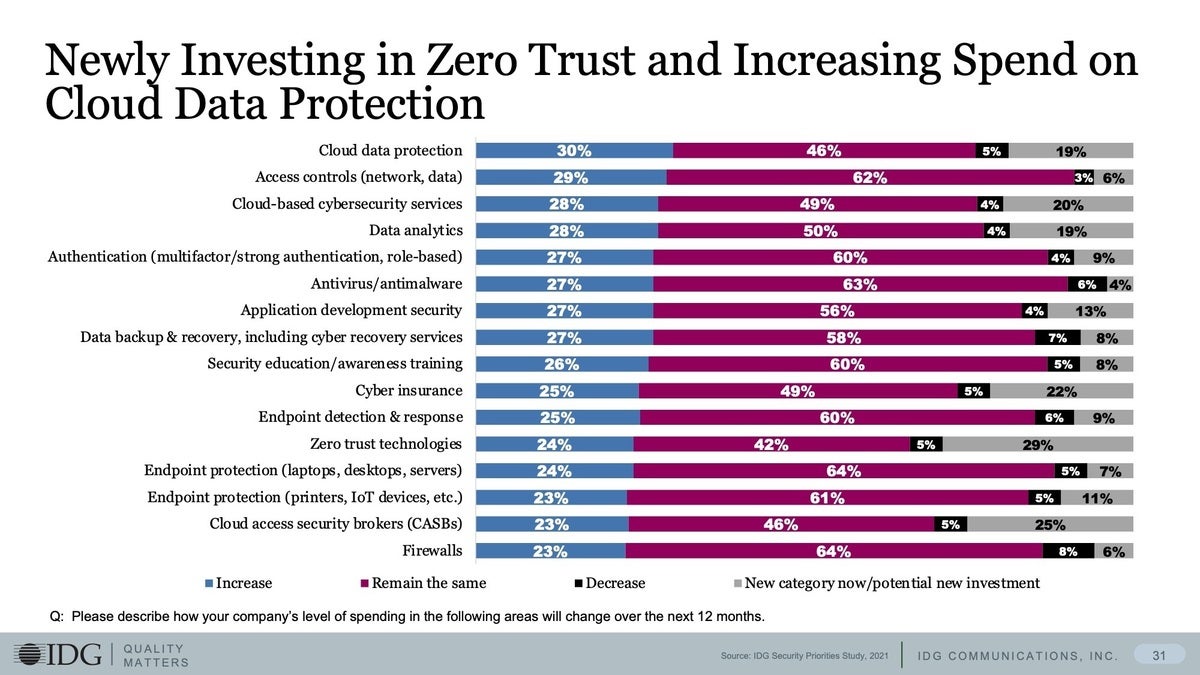

投入零信任和增加云数据保护开支

Ibarra正在努力强化公司的数据隐私保护措施和供应商风险管理实践。

他关注API安全和数字身份,这二者都是当今数字时代CISO必须防护周全的云环境所不可或缺的。

加强数据泄露防御也是Ibarra的优先考虑事项之一,着重研究如何有效缓解和防止黑客国家队发起的网络攻击。

他正致力于将安全计划融入公司的技术变更控制过程,从而使安全跟上IT的发展脚步,并研究能够带来价值的前沿技术。

而且他还计划加大招聘和留住人才的力度,其中部分措施是确保提供正确的培训和技能提升。

Ibarra表示,要共建网络弹性。

“我们始终专注于提供安全可靠的平台,我们的首要任务之一始终是将风险降至最低。但优先考虑弹性可以让我们能够为未知做好准备。”

参考阅读