Solar实战|辽宁某纺织出口企业遭遇勒索,我们是如何在72小时内抢回数据的?

在传统制造业的认知里,工厂的“安全”往往等同于防火防盗。然而,随着工业4.0与数字化供应链的深入,物理隔离的打破让传统车间直接暴露在了全球网络攻击的射程之内。对于高度依赖供应链协同的纺织服装业而言,数据不仅仅是文档,更是排产计划、设计图纸和发货指令。一旦数据停摆,意味着违约金、空运加急成本以及核心客户信任的崩塌。

一、 行业透视:纺织制造业为何频成目标?

Solar应急响应团队针对国内外纺织业遭受勒索攻击事件统计,2024年至2025年期间,全球纺织与服装制造业遭受的勒索攻击事件呈现出显著的定点清除特征。

1.国际态势:供应链断裂的连锁反应:在孟加拉国和斯里兰卡等全球纺织重镇,攻击者不再满足于加密单台电脑,而是针对供应链管理系统(SCM)进行破坏。报告指出,多家为国际头部运动品牌代工的企业因ERP系统被锁,导致从面料采购到成衣出口的全链路数据中断,甚至引发了长达数周的生产停滞。

2.国内现状:重硬件、轻软件的防御短板:视线回到国内,纺织企业普遍存在“重生产设备投入,轻网络安全建设”的现象。许多年产值数亿的工厂,其核心服务器仅依靠简单的防火墙甚至家用级路由器进行防护,且普遍存在老旧系统(Legacy Systems)未及时更新补丁的情况。

2024-2025年全球及国内纺织行业勒索攻击态势分析

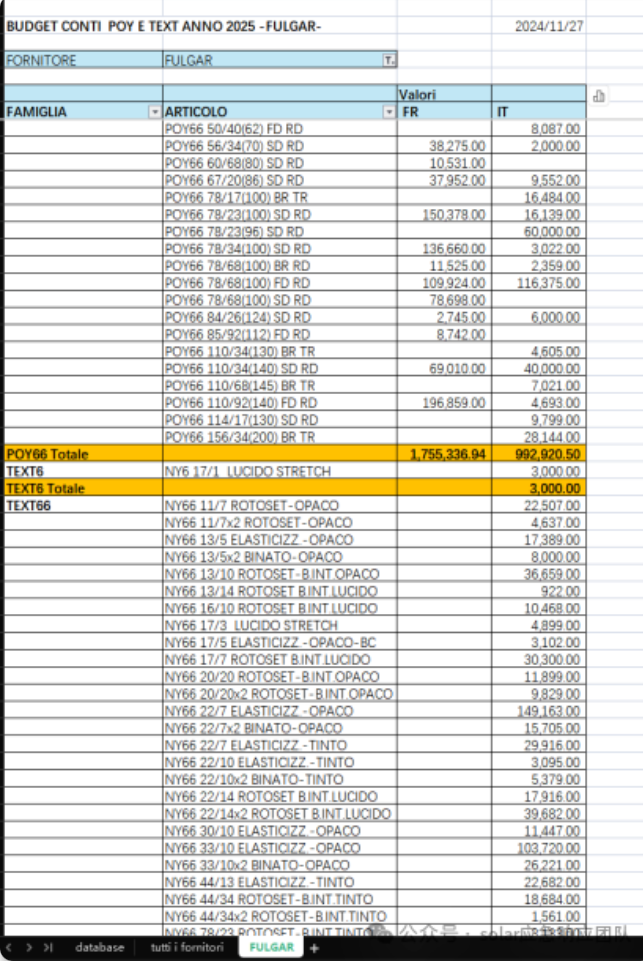

勒索组织泄露目标企业的预算与成本

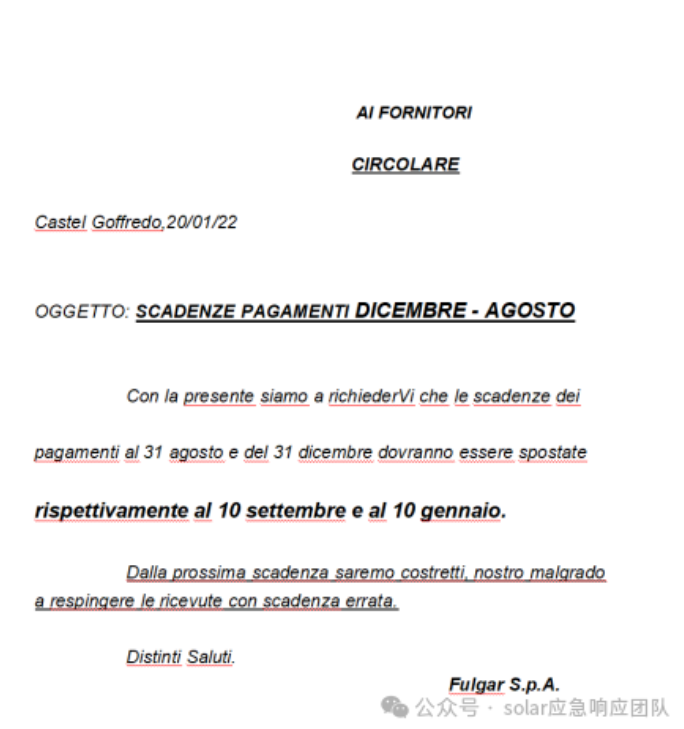

勒索组织泄露目标企业的客户与供应商

这种“高现金流、低防御水位”的行业特征,使得纺织业成为了勒索团伙眼中的高价值目标。而发生在辽宁的这起真实案例,正是这一趋势的典型缩影。

二、 案件复盘:辽宁某纺织企业突发瘫痪

2025年6月17日,正值夏季外贸订单交付的高峰期。Solar应急响应团队接到辽宁某知名纺织服装有限公司(以下简称“该企业”)的紧急求助。该企业主要承接欧美高端服装品牌的代工业务,对交货周期有着近乎严苛的承诺。

1.现场状况:核心数据全面被锁

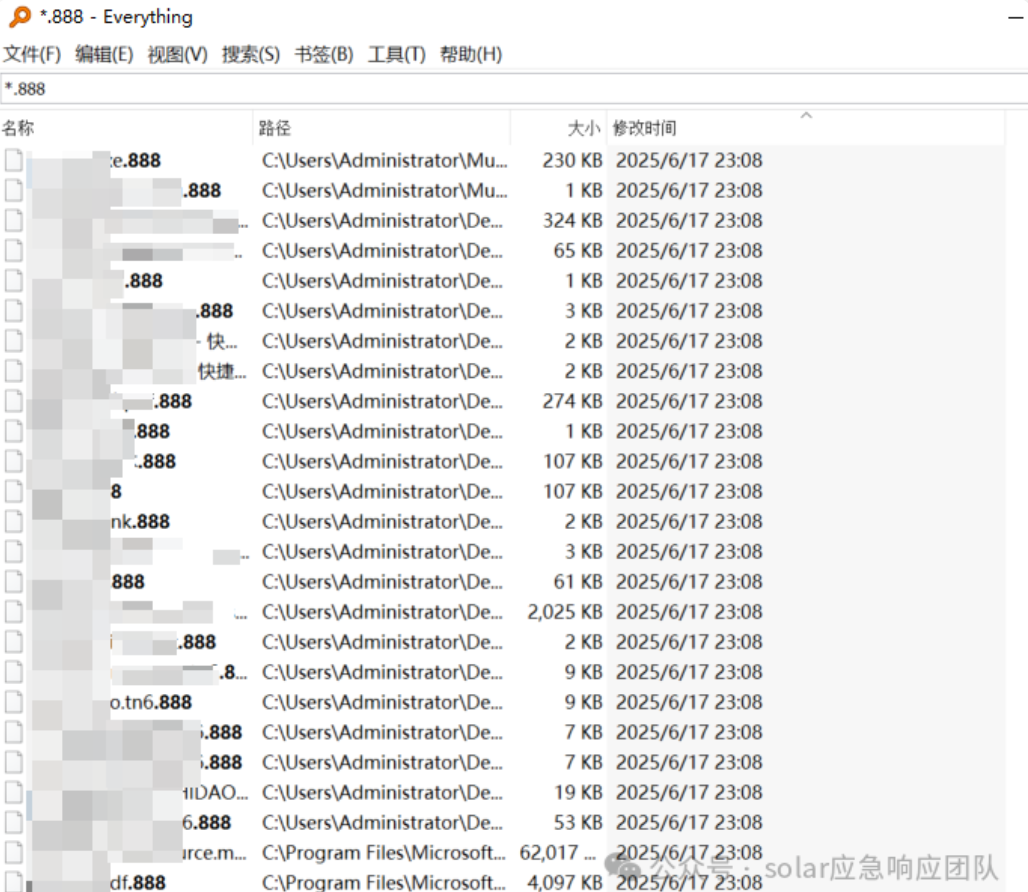

6月17日上午,企业IT部门接到多个车间与财务部门报修,称ERP系统无法登录,且共享文件无法打开。技术人员排查后发现,内网核心文件服务器上的所有关键数据——包括设计图纸(CAD)、采购合同(PDF/Word)、财务账套(MDF/LDF)以及库存视频记录(MP4),其扩展名均被篡改为 .888。

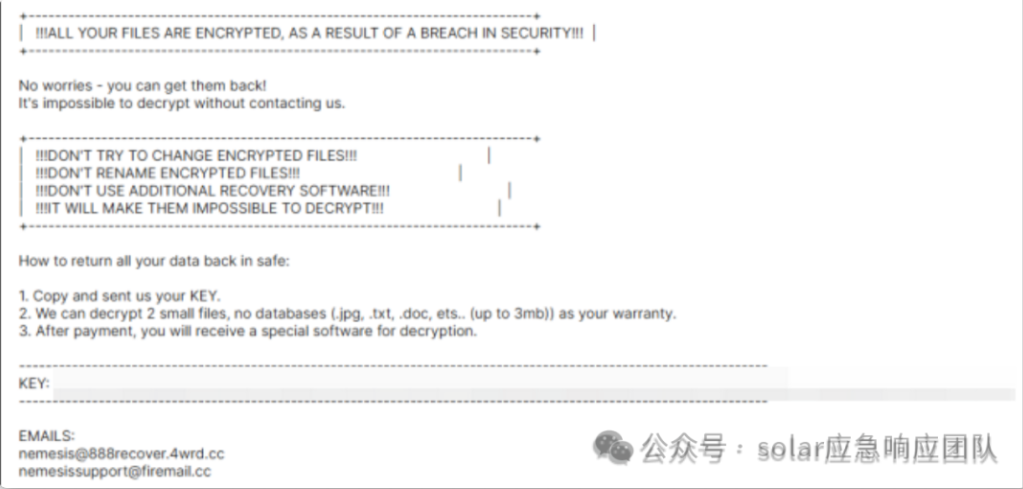

更为严峻的是,攻击者在桌面上留下了名为 !RESTORE_FILES!.txt 的勒索信,并在壁纸上留下了威胁信息,要求企业在规定时间内支付高额赎金,否则将永久销毁解密密钥。

受害服务器中被恶意加密的文件列表(后缀名为.888)

勒索家族留下的勒索信

2.业务影响

攻击导致该企业的ERP生产管理系统数据库文件(MDF/LDF)无法读取,车间无法获取排产指令,多条自动化生产线被迫暂停。

三、 深度溯源:攻击者是如何潜入的?

在协助客户进行应急止损的同时,Solar溯源小组对服务器的系统日志(Event Logs)、数据库日志及流量数据进行了逐帧分析,完整还原了攻击者的渗透全过程。

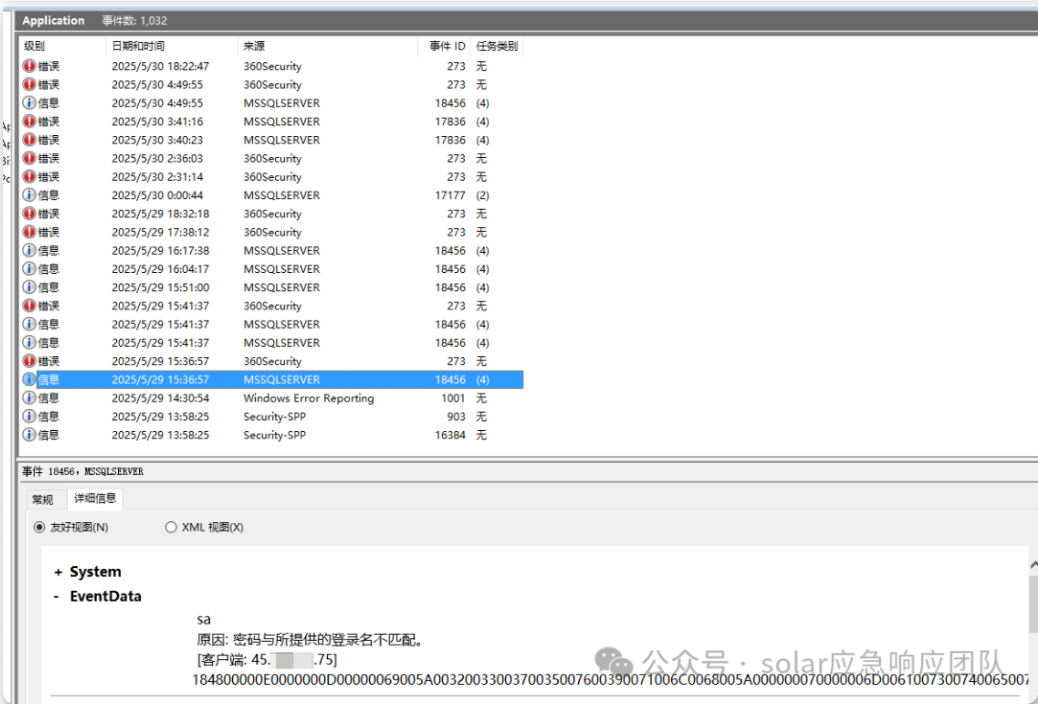

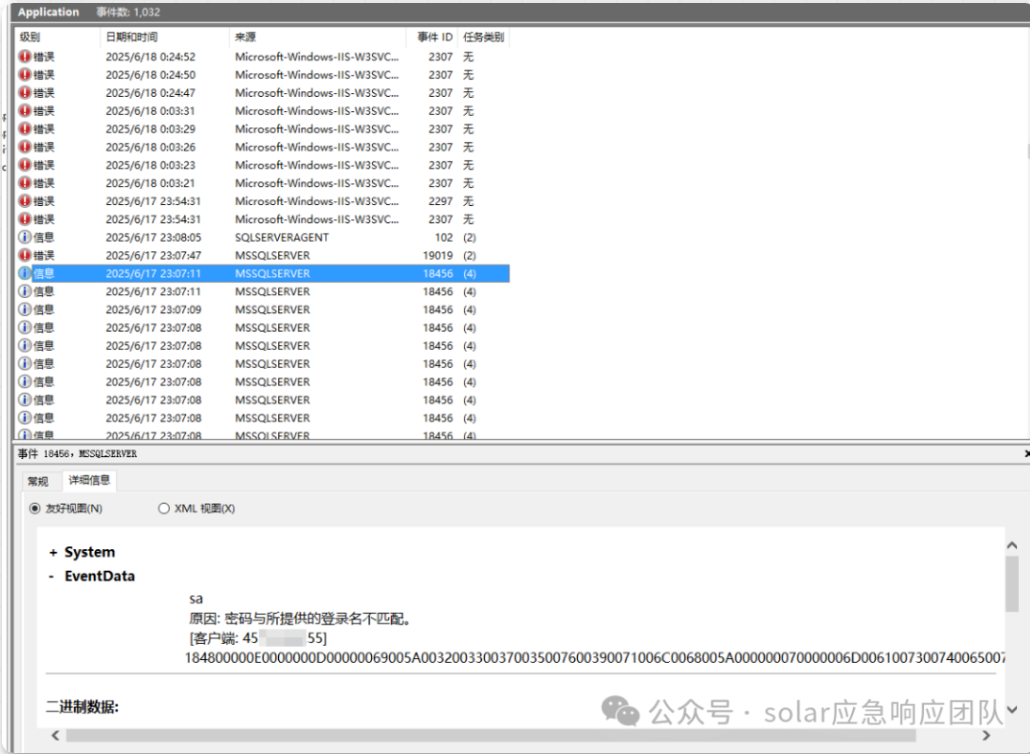

第一阶段:数据库弱口令成为突破口

与常见的RDP爆破不同,本次攻击的突破口在于数据库服务。 通过分析 SQL Server日志 与 Windows安全日志,我们发现该服务器的 1433端口(MSSQL服务) 对公网开放。 日志显示,在案发前,该端口遭受了持续的暴力破解尝试。最终,由于数据库的最高权限账户 sa 使用了简单的弱口令,攻击者成功撞库并获取了数据库管理员权限。

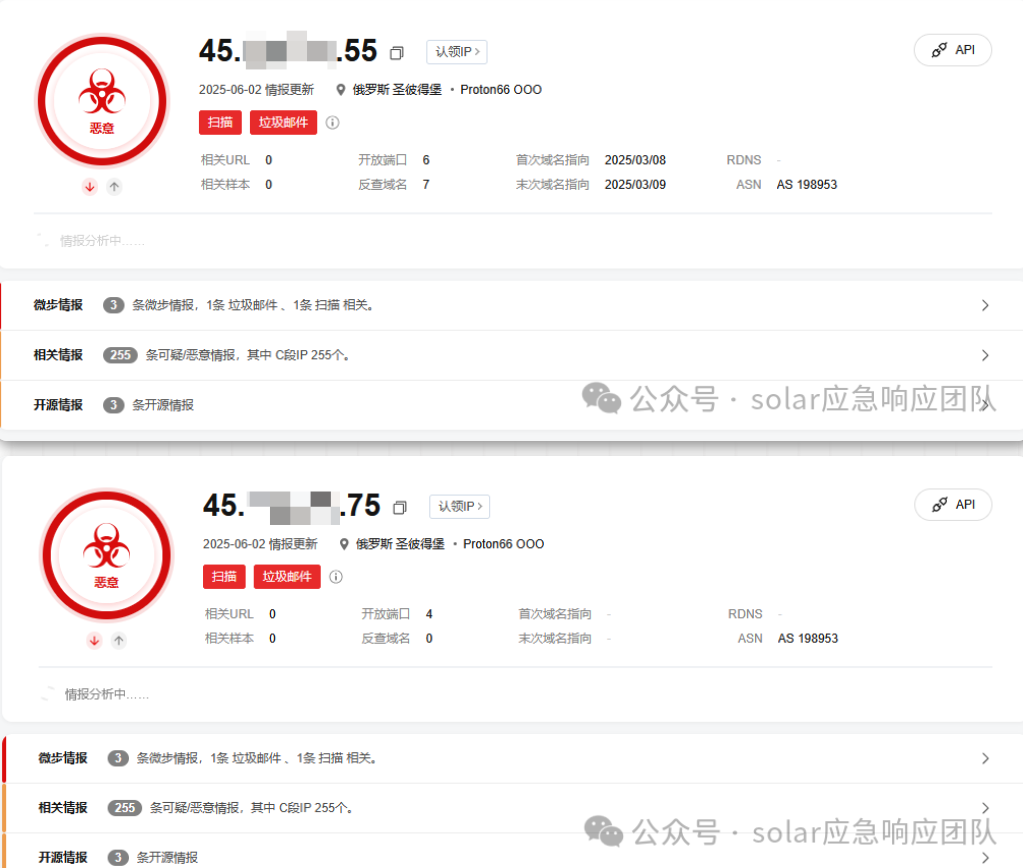

IP:45.xx.xx.55与45.xx.xx.75暴力破解痕迹

IP:45.xx.xx.55与45.xx.xx.75威胁情报

第二阶段:提权与命令执行

获取 sa 权限后,攻击者并未止步。日志记录显示,攻击者启用了 MSSQL 的 xp_cmdshell 存储过程。这是一个极高危的配置,允许用户通过SQL语句直接在操作系统层面执行CMD命令。 攻击者利用该功能,在服务器上执行了系统侦察指令,确认了当前环境与权限。

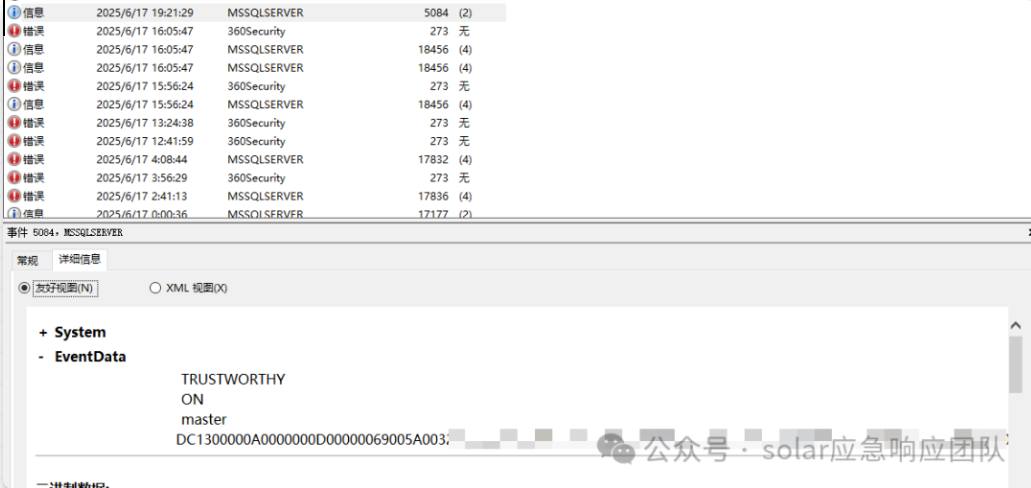

攻击者登录数据库将TRUSTWORTHY 属性被设置为 ON

如上图所示,攻击者登录数据库后,将数据库的 TRUSTWORTHY 属性设置为 ON。这一步是后续加载恶意程序集的前提,意味着数据库实例信任该数据库中的内容。

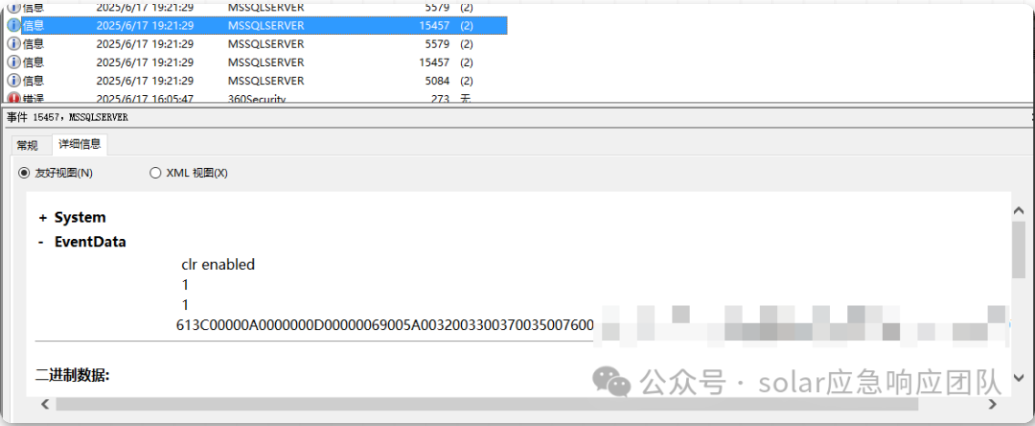

攻击者启动CLR程序集

如上图所示,攻击者利用 sp_configure 开启了 CLR (Common Language Runtime) 功能,允许在 SQL Server 中执行 .NET 代码。

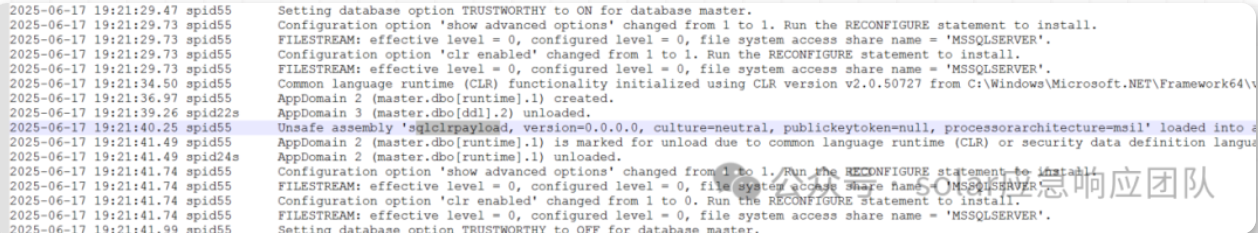

如下图所示,攻击者利用上述权限,加载了恶意的 sqlpayload 程序集,后续攻击者通过数据库获取的权限获取系统密码。

攻击者加载sqlpayload执行后续命令

第三阶段:工具投放与执行

攻击源IP:

149.xx.xx.208与149.xx.xx.203(归属地:法国,经研判为攻击者使用的代理跳板)。恶意操作:攻击者通过前期数据库获取的权限获取了系统密码进行远程登录后投放了名为

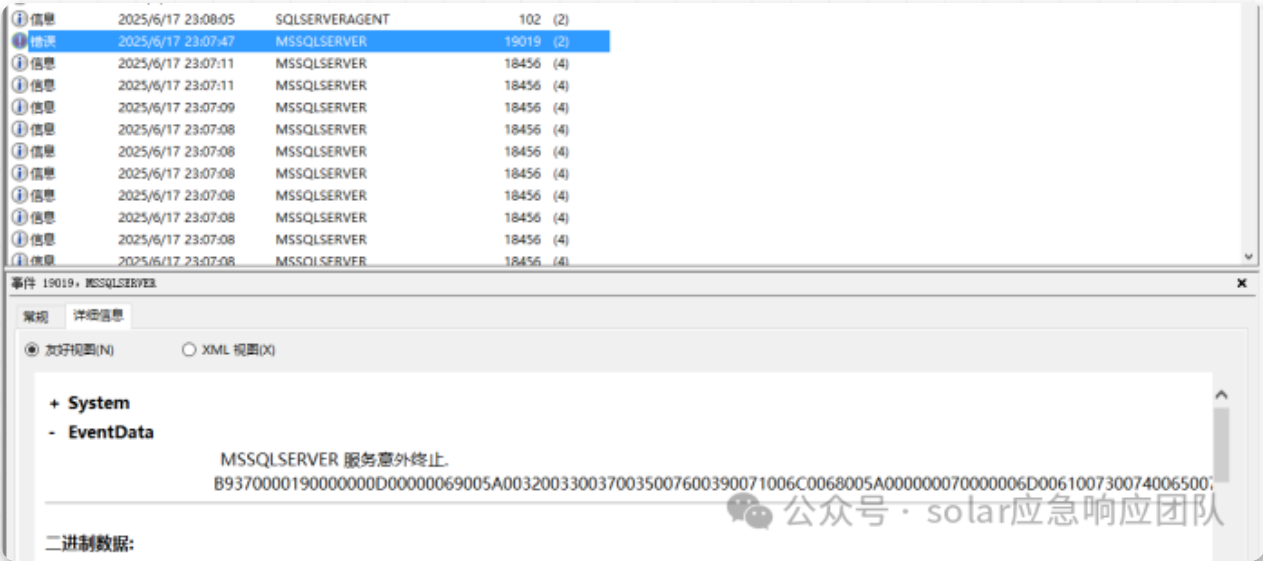

svchost.exe的勒索病毒程序。为了确保加密顺利进行,攻击者还运行脚本强制结束了杀毒软件及数据库服务进程。

IP:149.xx.xx.208远程登录成功

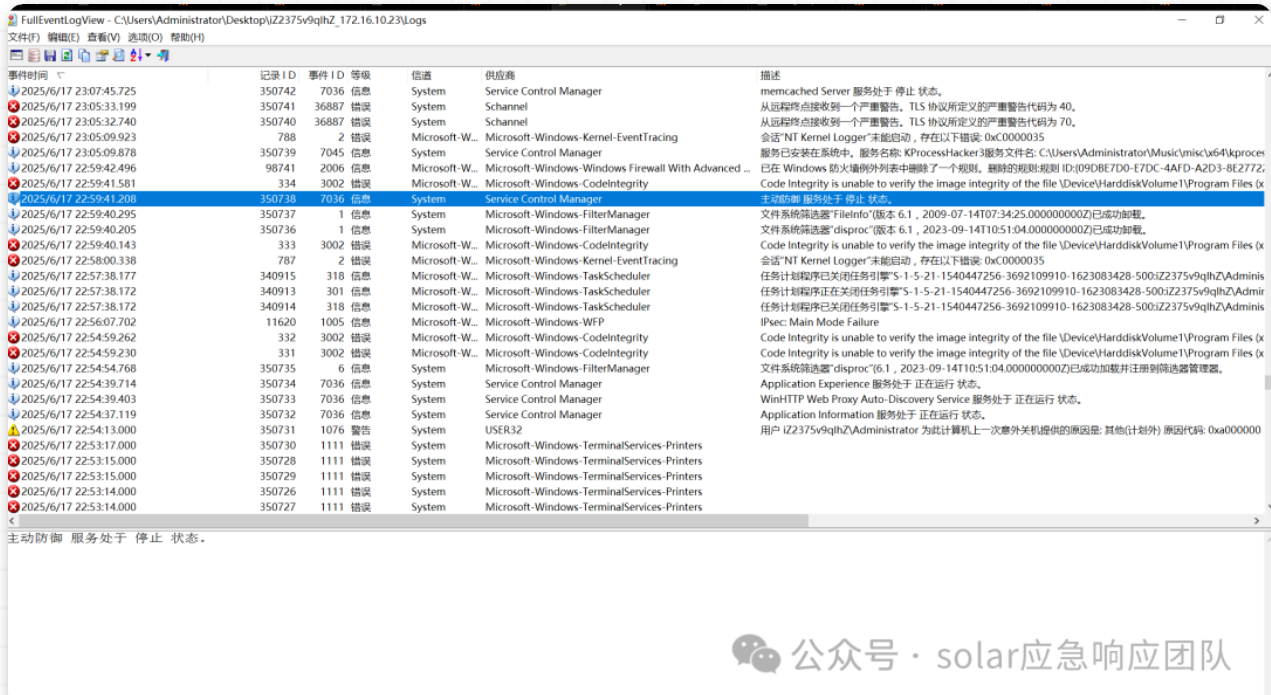

在投放病毒前,攻击者表现出了极强的对抗意识。为了防止勒索软件被拦截,攻击者强制结束了服务器上运行的杀毒软件以及数据库服务(SQL Server)进程。

黑客强行关闭杀毒软件

通过上图的系统进程日志可以清晰看到,防护软件在 22:59 分被非正常终止。这导致服务器完全处于无防护状态,为后续的加密铺平了道路。

关闭杀毒软件后,攻击者通过远程登录投放了名为 svchost.exe 的恶意程序。 注意: 这里的 svchost.exe 并非系统自带的合法进程,而是攻击者为了混淆视听而重命名的勒索病毒载荷。

黑客投放名为"svchost"加密器,加密前结束MSSQL等服务

IP:149.xx.xx.203与149.xx.xx.208威胁情报

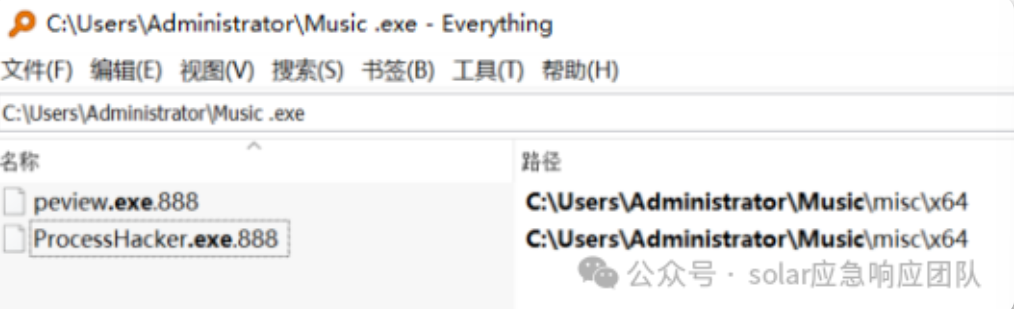

勒索病毒和黑客工具所在路径

如上图所示,我们定位到了黑客工具的存放路径。攻击者在运行黑客程序后继而运行加密器,加密器运行后,CPU占用率瞬间飙升,并在后台静默完成了对全盘文件的加密。

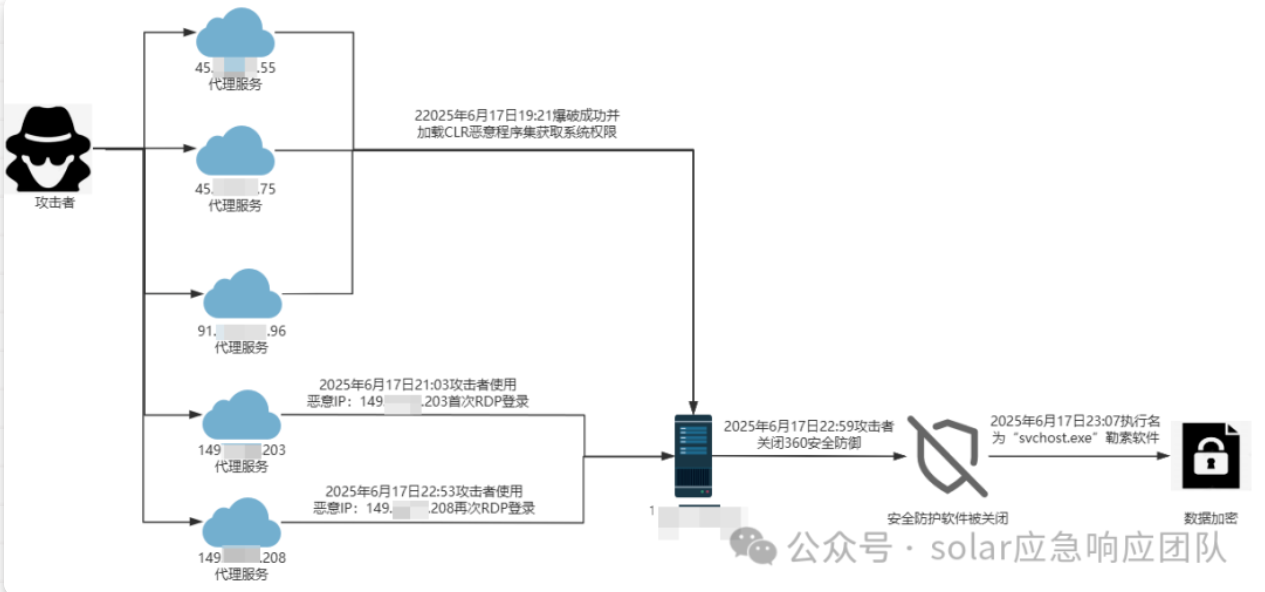

溯源总结:完整的攻击链路图

基于上述日志取证与行为分析,Solar团队绘制了本次事件的黑客攻击路线图,完整复盘了从“1433端口弱口令”到“CLR加载Payload”再到“全盘加密”的每一步。

*888勒索病毒攻击全链路复盘图*

四、 样本分析:888家族的技术特征

Solar恶意代码分析小组提取了现场残留的 svchost.exe 样本,经逆向分析确认,这是 888 Ransomware 家族的最新变种。

关于该病毒样本的详细代码逻辑及密钥生成机制,我们的技术团队已整理了深度分析报告,感兴趣的技术伙伴可点击下方链接阅读:

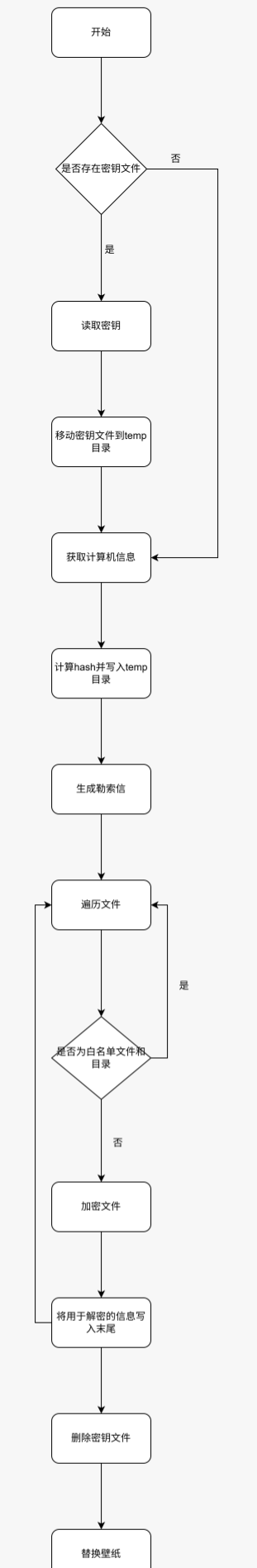

888家族加密器程序执行流程

五、 应急恢复:72小时数据抢救

面对攻击者的高额勒索,Solar团队协助客户制定了“不妥协、技术攻坚”的处置方案。

基于我们对888家族算法机制的长期研究,结合从受害服务器内存中提取到的关键数据碎片,技术团队在实验室进行了连夜攻关。

6月19日:针对该变种的解密工具开发测试完成。

6月20日:在隔离环境中,技术人员对受损最严重的ERP数据库进行了尝试性解密与挂载测试——数据校验通过。

6月20日晚:全盘数据解密完成。经客户业务部门验证,设计图纸、财务账套及生产记录均完好无损,数据完整性达到99%。

贵单位感谢信

在此前针对另一家高端制造业的救援行动中,我们也通过同样的技术手段成功挫败了888家族的勒索企图,帮助客户避免了千万级的经济损失。

相关案例回顾:推荐阅读:

后续加固:从亡羊补牢到主动免疫

虽然数据已恢复,但客户的担忧并未完全消除:“黑客手里掌握过我们的网络结构,万一他们换个免杀的新病毒卷土重来,防火墙防不住怎么办?”

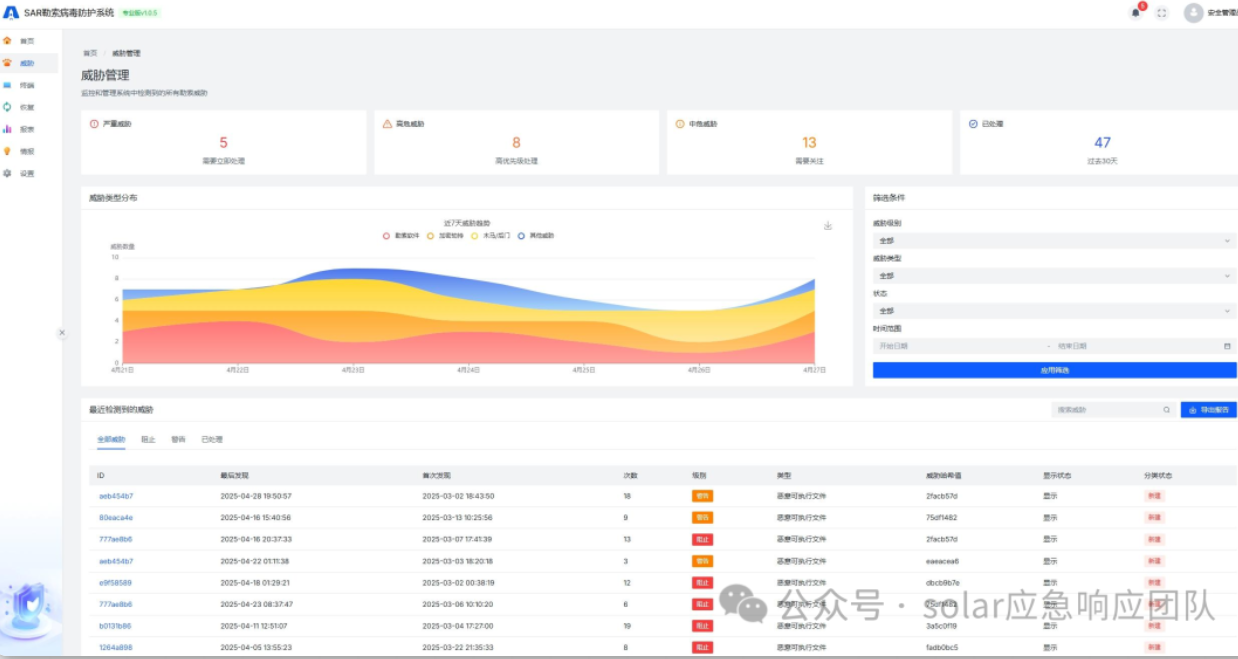

为了彻底消除这一隐患,构建长效的防御机制,Solar团队在交付数据的同时,协助该企业在全网核心服务器及终端部署了 Solar自研的“防勒索AI疫苗”:SAR(smart anti ransomware)系统。

区别于传统杀毒软件依赖“病毒库”的被动防御模式,SAR系统具备行业领先的 “动态密钥拦截” 技术,为企业装上了最后一道兜底保险:

主动诱捕:利用AI行为分析,在勒索病毒尝试修改文件后缀或异常加密时,毫秒级识别并阻断进程。

密钥掠夺(核心技术):这是SAR最强的“抗体”能力。即便黑客使用了未知的0day勒索病毒绕过防线,SAR也能在文件被加密的瞬间,从内存中精准捕获并提取黑客使用的加密密钥。

这意味着,无论勒索病毒如何变种,企业都将始终掌握着那把“解密钥匙”,真正实现“加密即解密”,将勒索风险归零。

SAR防护全景图

六、 Solar建议:制造业防御基线

复盘本次事件,攻击者之所以能长驱直入,核心原因在于高危服务端口(1433)的公网暴露与弱口令的叠加。

为了避免重蹈覆辙,我们建议制造业企业重点落实以下防御措施:

1.收敛攻击面:严禁将 MSSQL (1433)、RDP (3389) 等高危服务端口直接映射至互联网。如需远程维护,必须通过 VPN 接入。

2.强化身份认证:数据库管理员(sa)及服务器管理员必须使用高强度密码,并定期更换。

3.离线备份机制:勒索病毒会加密所有网络可达的存储设备。建立定期、离线的冷备份(如移动硬盘或磁带),是数据安全的最后一道底线。

全国热线| 400-613-6816

更多资讯| 扫码加入群组交流