《全球数据泄露态势月度报告》(2025年12月)

本报告由数世咨询 & 零零信安 共同发布

在万物互联的数字化时代,数据作为第五大生产要素,要实现充分的流动才能创造出无限的价值。同时,数据安全风险也随之而来。数据的流动性意味着安全的巨大挑战,数据泄露事件成为常态。

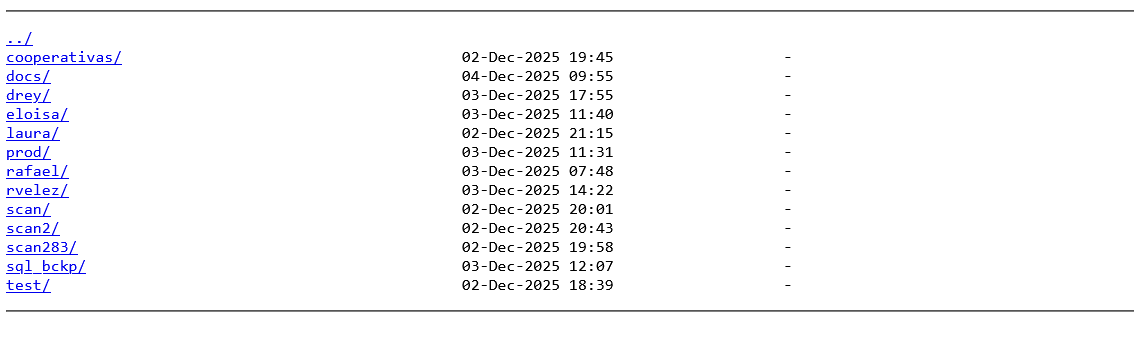

为了掌握数据泄露态势,应对日益复杂的安全风险,数世咨询联合零零信安,基于0.zone安全开源情报系统,共同发布《数据泄露态势》月度报告。该系统监控范围包括明网、深网、暗网、匿名社群等约10万个威胁源。除了月度的数据泄露概况以外,报告还会针对一些典型的数据泄露事件进行抽样事件分析。如果发现影响较大的数据伪造事件,还会对其进行分析和辟谣。

本期报告的统计区间2025年12月。

一、数据泄露市场

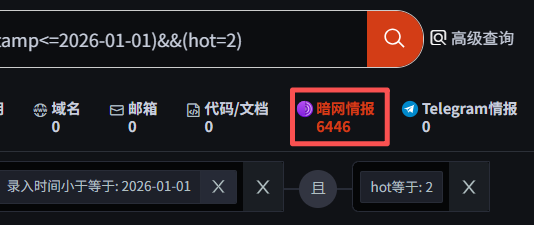

2025年12月共监控到全球DWM(Dark Web Market)情报:

深网和暗网有效情报942,968份;

泄露数据的高价值买卖情报6,446份。

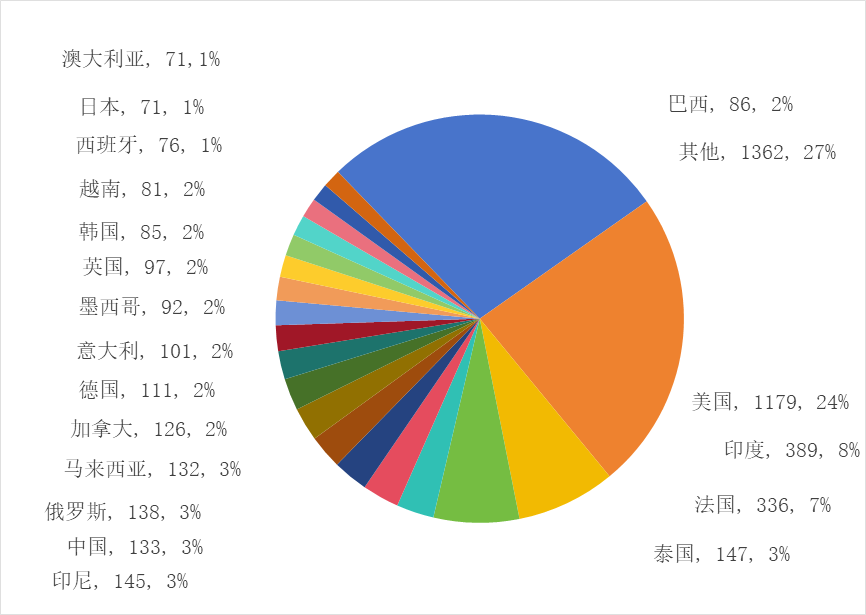

1、国家分类

其中美国是数据泄露第一大国,共泄露数据1,179份,其他数据泄露较多的国家还包括印度、法国、泰国、印尼、俄罗斯、中国等。详情如下图所示:

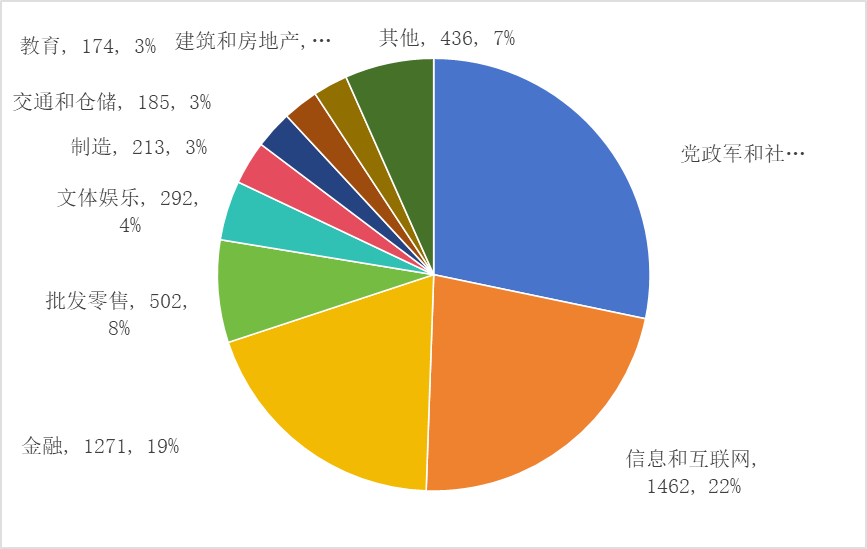

2、行业分类

12月份行业属性数据占泄露数据总量约93%左右,泄露的行业数据主要包括、党政军与社会、信息和互联网行业、金融行业、批发零售业、文体娱乐业等。7%左右的泄露数据无明显行业属性,包括邮箱密码二要素数据、无明显泄露源的公民个人信息数据、批量的企业工商数据等。详情如下图所示:

3、泄露数量

11月份泄露的数据中包含数份数十亿三要素日志数据、数十份数十亿二要素数据、十亿条个人邮箱电话数据泄露,除上述数据外,全球整体数据泄露量达到数百亿行以上。排除该类数据泄露,具有明确泄露源的非二要素新数据泄露量约在数十亿行以上。

二、事件抽样分析

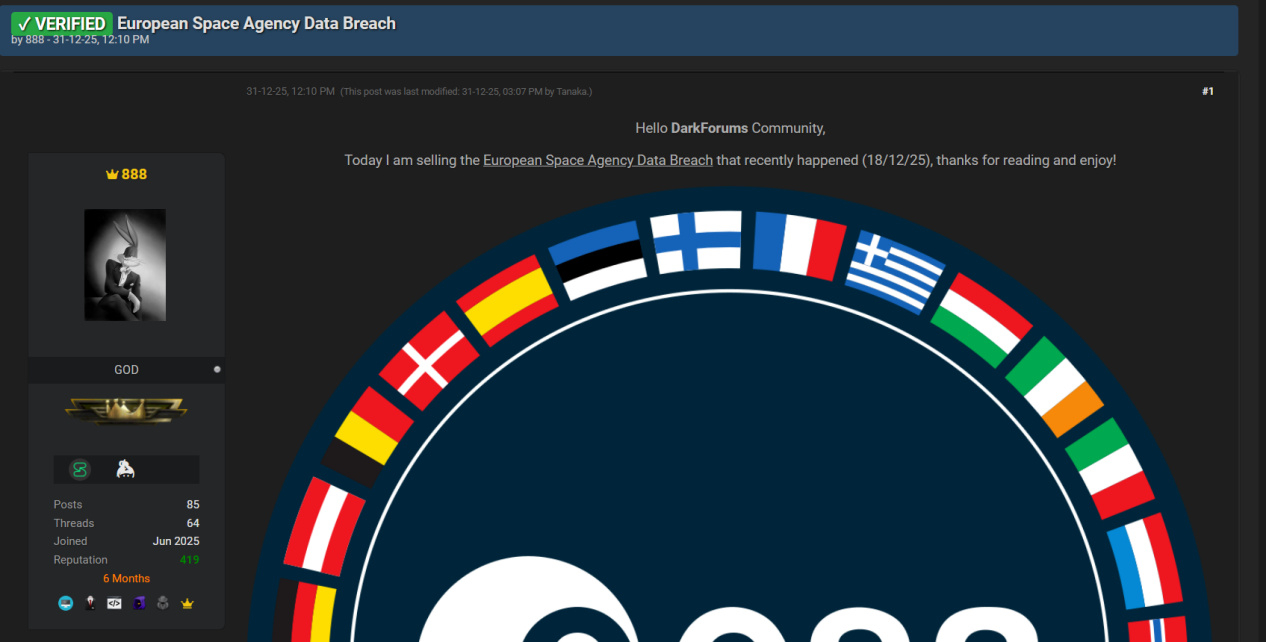

1、欧洲航天局数据泄露

发布时间:2025.12.31

泄露数量:

售卖/发布人:888

事件描述:2025.12.31某暗网数据交易平台有人宣称正在售卖一份欧洲航天局数据,作者称此份数据为2025.12.18日发生的泄露并已经盗取了超过200GB的数据。包括泄露所有私有的Bitbucket仓库,泄露的数据包括源代码、CI/CD 管道、API 令牌、访问令牌、机密文档、配置文件、Terraform 文件、SQL 文件、硬编码凭证等。

2、美国政府云服务器数据泄露

发布时间:2025.12.31

泄露数量:

售卖/发布人:Jrintel

事件描述:2025.12.31某暗网数据交易平台有人宣称正在售卖一份美国政府云服务器数据,卖家称此份数据是从美国政府拥有的云服务器中窃取的。包含的数据字段有地址、城市、州/省、邮政编码、国家等。

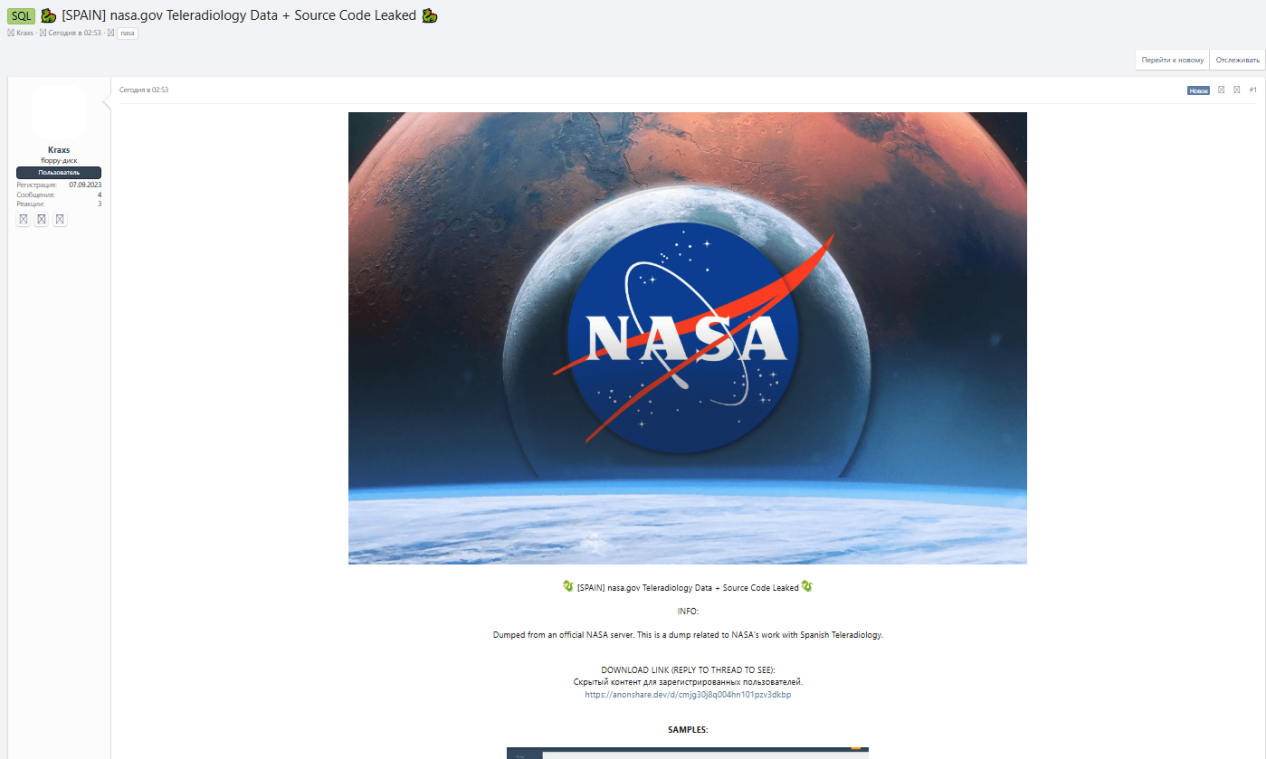

3、 NASA与西班牙远程放射学数据+源代码泄露

发布时间:2025.12.22

泄露数量:

售卖/发布人:Kraxs

事件描述:2025.12.22某暗网数据交易平台有人宣称正在售卖一份NASA与西班牙远程放射学数据+源代码,卖家称此文件从NASA官方服务器转储。是一个与NASA与西班牙远程放射学合作的废弃内容。

4、印度尼西亚卫星项目数据集泄露

发布时间:2025.12.22

泄露数量:

售卖/发布人:Sentap

事件描述:2025.12.22某暗网数据交易平台有人宣称正在售卖一份印度尼西亚卫星项目数据集,卖家称该数据集包含波音、SpaceX、Kratos的技术文件、运营记录和异常报告,以及来自Cikarang地面站点的运营数据。此份数据的价格为3比特币或等值的门罗币。

5、以色列国防技术公司与印度国防部的全套BARAK-8热防护系统数据泄露

发布时间:2025.12.14

泄露数量:

售卖/发布人:Kraxs

事件描述:2025.12.14某暗网数据交易平台有人宣称正在售卖一份以色列国防技术公司与印度国防部的全套BARAK-8热防护系统数据,此外,此作者还发布了与美国空军有关的绝密文件。

6、智*****聘数据泄露

发布时间:2025.12.3

泄露数量:1,600,000

售卖/发布人:DBHunter

事件描述:2025.12.3某暗网数据交易平台有人宣称正在售卖一份智****聘数据。卖家称此份数据共160万条,数据字段包含投标编号、电子邮箱、姓名、出生日期、身份证号码、手机号码、学历、收入、行业代码、工作年限等,此份数据的价格未知。

7、杭*****银行数据泄露

发布时间:2025.12.14

泄露数量:1*,000,000

售卖/发布人:BreachLaboratory

事件描述:2025.12.14某暗网数据交易平台有人宣称正在售卖一份杭*****银行数据,卖家称此份数据共1***万条,数据字段包含姓名、电话号码、银行名称、银行账户号码、身份证号码、省份、城市、性别、年龄、出生日期。

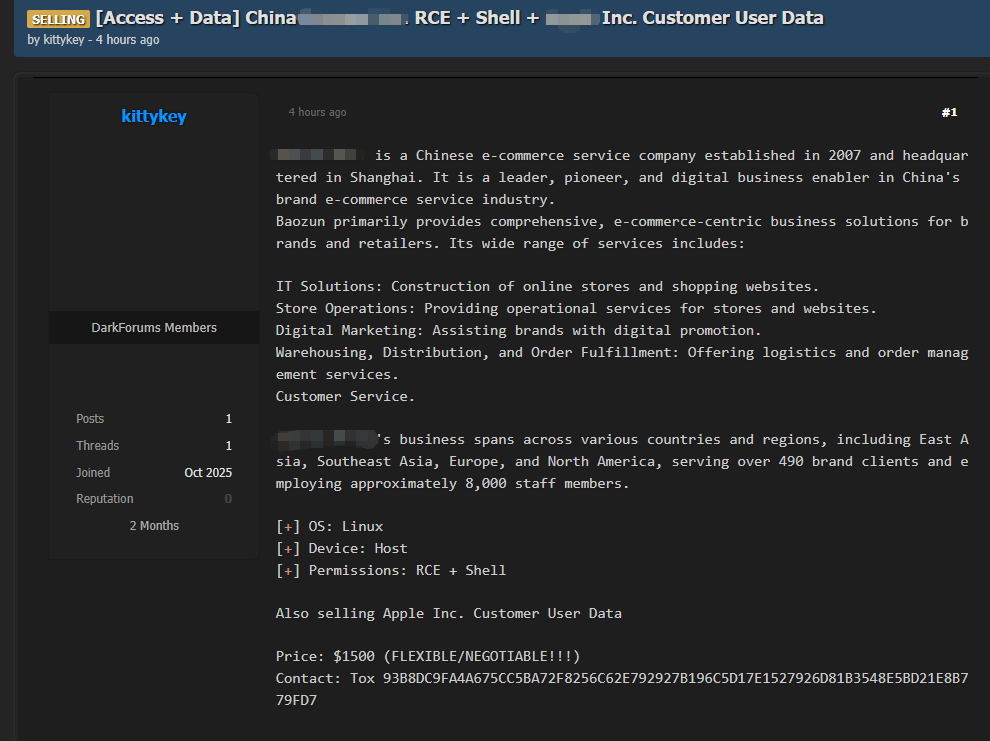

8、上海宝*****有限公司和苹*****科技有限公司数据泄露

发布时间:2025.12.15

泄露数量:

售卖/发布人:kittykey

事件描述:2025.12.15某暗网数据交易平台有人宣称正在售卖一份上海宝*****有限公司RCE + Shell,和一份苹*****科技有限公司数据,此份数据的价格为1500美元。

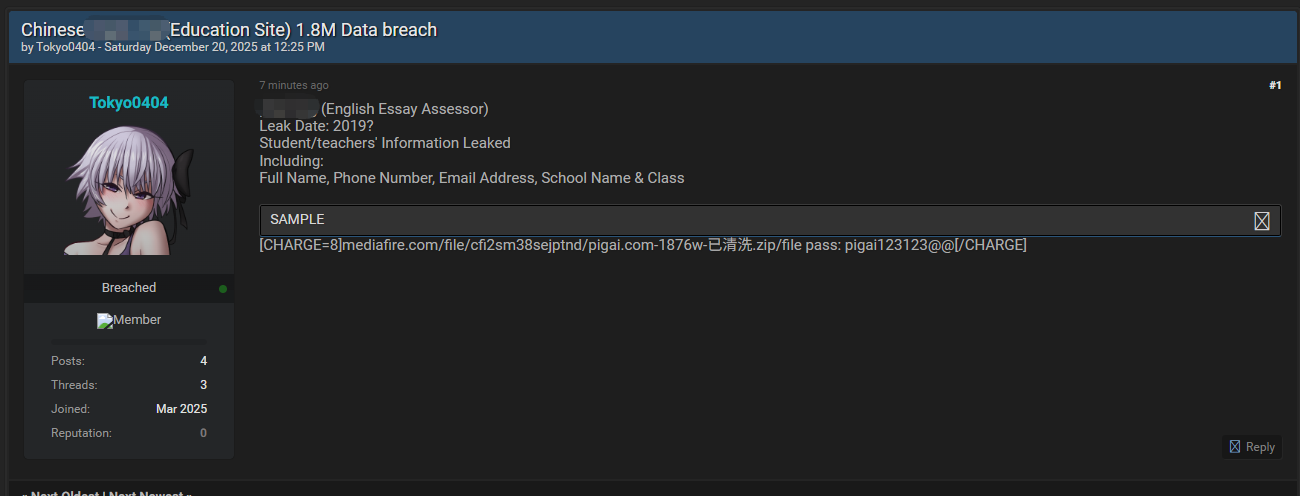

9、批*****网数据泄露

发布时间:2025.12.20

泄露数量:

售卖/发布人:Tokyo0404

事件描述:2025.12.20某暗网数据交易平台有人宣称正在售卖一份批*****网数据,数据字段包含姓名、电话号码、电子邮箱、学校名称及班级,此份数据的价格未知。

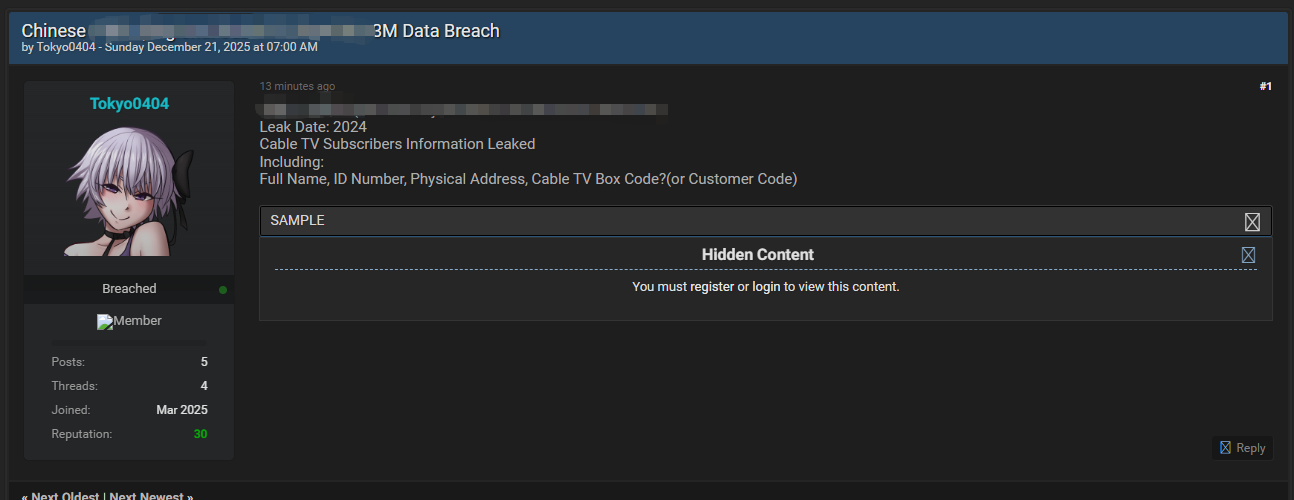

10、福建网*****台数据泄露

发布时间:2025.12.21

泄露数量:3,000,000

售卖/发布人:Tokyo0404

事件描述:2025.12.21某暗网数据交易平台有人宣称正在售卖一份福建网*****台数据,数据字段包含姓名、身份证号码、实际地址、有线电视机顶盒代码(或客户代码),此份数据的价格未知。

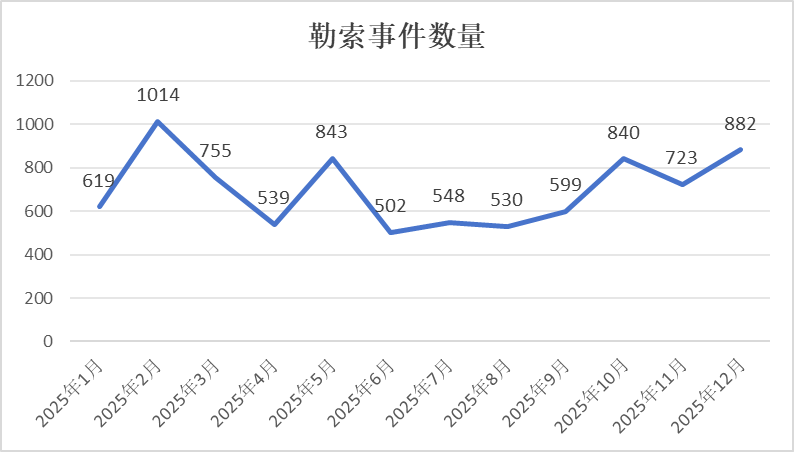

三、勒索软件和黑客组织

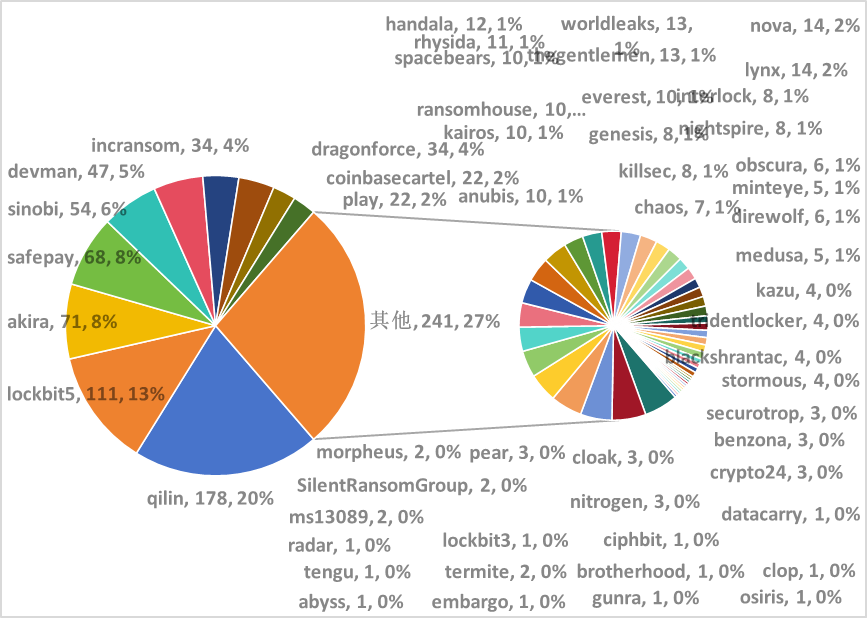

1、活跃商业黑客组织综述

2025年11月全球活跃的商业黑客组织(有勒索发布行为)共55个,公开的勒索事件共882件,TOP 10的黑客组织如下所示:

TOP 10的商业黑客组织公开发布的勒索事件占全部事件的63%,如下所示:

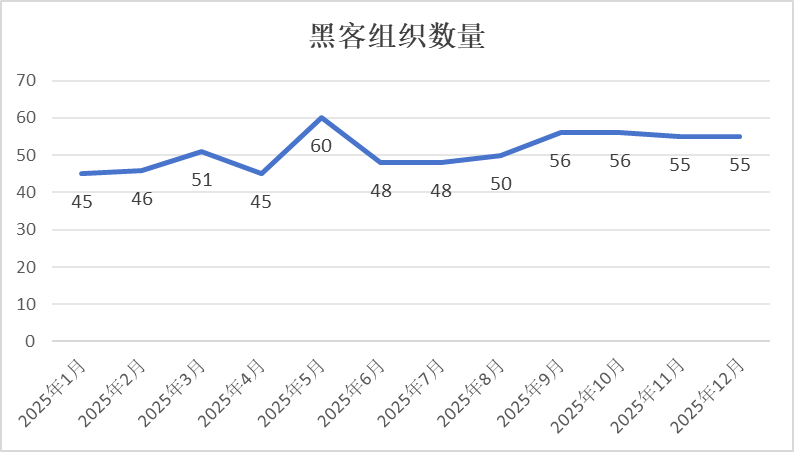

2、黑客组织活度趋势

下图为近一年来黑客组织活跃度趋势图,从下图可看出,虽然每个月全球商业黑客组织的活动波动性较强(本月与上月相比有所减少),整体活跃度趋势正在逐步趋于稳定,统计末端(2025年12月)达到一年前统计前端(2025年1月)的142.5%:

随着TI+AI(开源情报+人工智能自动化)的攻击方式逐步成熟,尤其是2023年以来,WormGPT和FraudGPT的发布和发展,黑客组织正在向精英化、小型化、自动化演进,这也促使更多的黑客组织逐渐分裂、诞生和成长,本月活跃的黑客组织的数量如下图所示:

3、本月典型事件说明

由于每月黑客组织行动数量庞大,无法在报告中枚举全部事件,分析员随机抽取展示10个典型样例事件,并对其中部分代表性事件进行细节说明:

1)南非国家信用监管机构

商业黑客组织DragonForce在2025/12/2公布了南非国家信用监管机构被勒索的信息。南非国家信用监管机构是非洲最具国际影响力的金融监管机构,涵盖证券、基金、保险、养老金与零售外汇。南非国家信用监管机构未按照黑客组织DragonForce的要求支付赎金,截止本篇报告发出之时,黑客组织DragonForce尚未发布更多关于南非国家信用监管机构的数据。

2)加拿大北珀斯市政局

商业黑客组织worldleaks在2025/12/9公布了加拿大北珀斯市政局被勒索的信息。加拿大北珀斯市政局未按照黑客组织worldleaks的要求支付赎金,截止本篇报告发出之时,黑客组织worldleaks尚未发布更多关于加拿大北珀斯市政局的数据。

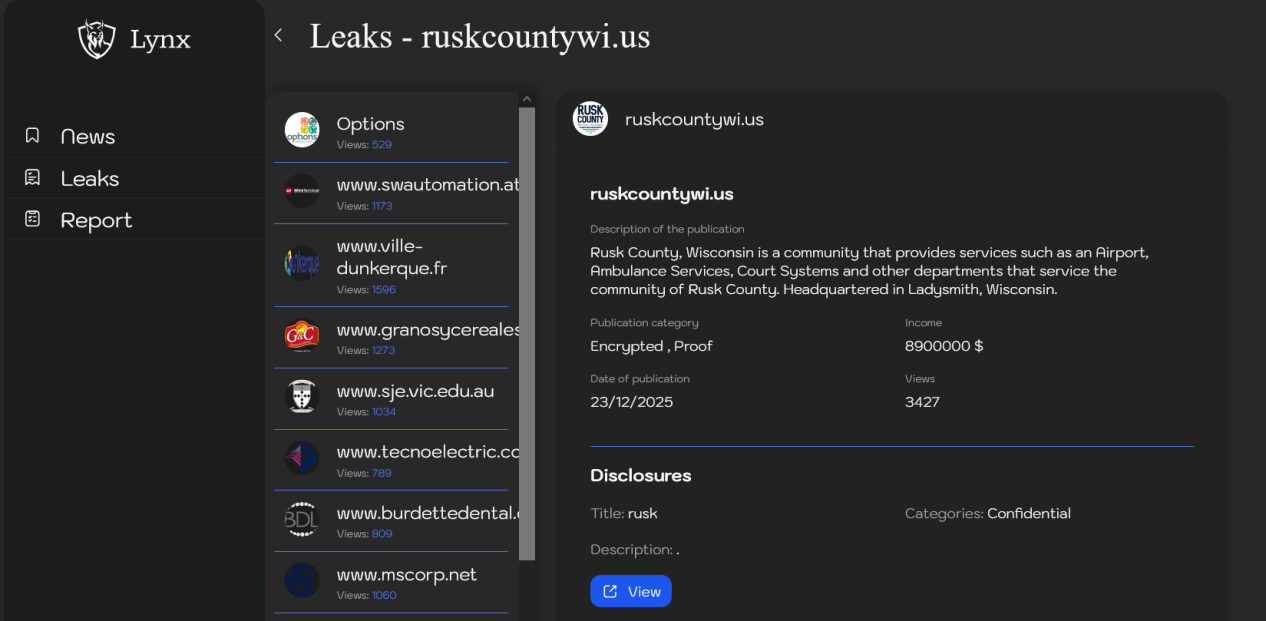

3)美国威斯康星州拉斯克县政府

商业黑客组织Lynx在2025/12/23公布了美国威斯康星州拉斯克县政府被勒索的信息。美国威斯康星州拉斯克县未按照黑客组织Lynx的要求支付赎金,截至本篇报告发出之时,黑客组织Lynx尚未发布更多关于美国威斯康星州拉斯克县的数据。

4、本月涉及中国企业的勒索事件说明

在当今数字化时代,网络安全问题日益突出,勒索软件袭击已成为全球范围内的一大威胁,中国也不例外。近年来,我国频繁发生的勒索软件事件已经引起了广泛关注,但我们仍需进一步重视起来,以防范这一威胁。勒索组织的攻击手段日益多样化,其针对性强、隐蔽性高,一旦遭受攻击,可能会导致巨大的经济损失和社会影响。尤其是对于我国重要基础设施、金融系统、企业以及个人用户,都存在着潜在的安全隐患。

以下为本月涉及中国企业的勒索事件说明:

5、典型黑客组织简介(Qilin)

由于国内安全行业尚处于从以合规为目标向实战化攻防的转型初期,我们计划在每期报告中对一个典型的商业黑客组织进行科普性介绍,以普遍增加从业人员对勒索软件和黑客组织的认知度。

已经介绍过的黑客组织有:Lockbit3,Royal,Play,Rhysida,Alphv,8base,Hunters International、BianLian、Akira、Cactus、Abyss-Data、Black Suit <https://www.ransomlook.io/group/black%20suit>、Arcus Media、space bear、killsec、fog、Funksec、Babuk-Bjorka、Hellcat、Babuk2、NightSpire、Dragonforce、Handala、D4RK4RMY、Warlock、World Leaks、sinobi 、Interlock如需了解请翻阅往期报告。

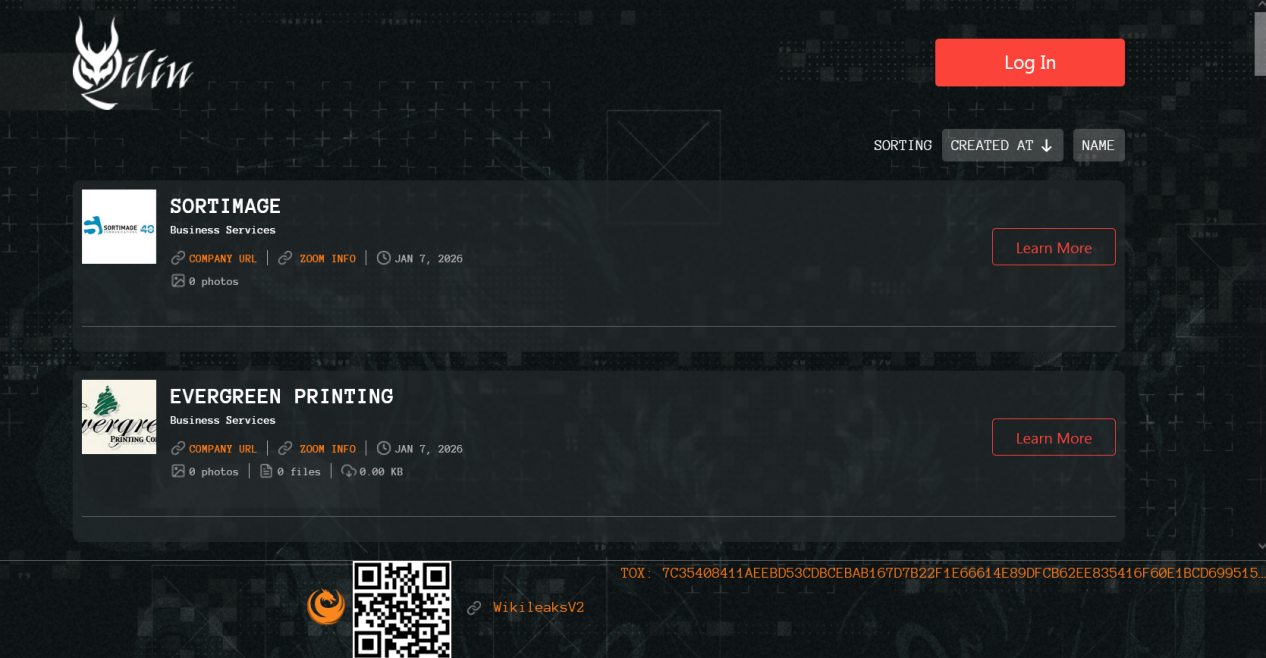

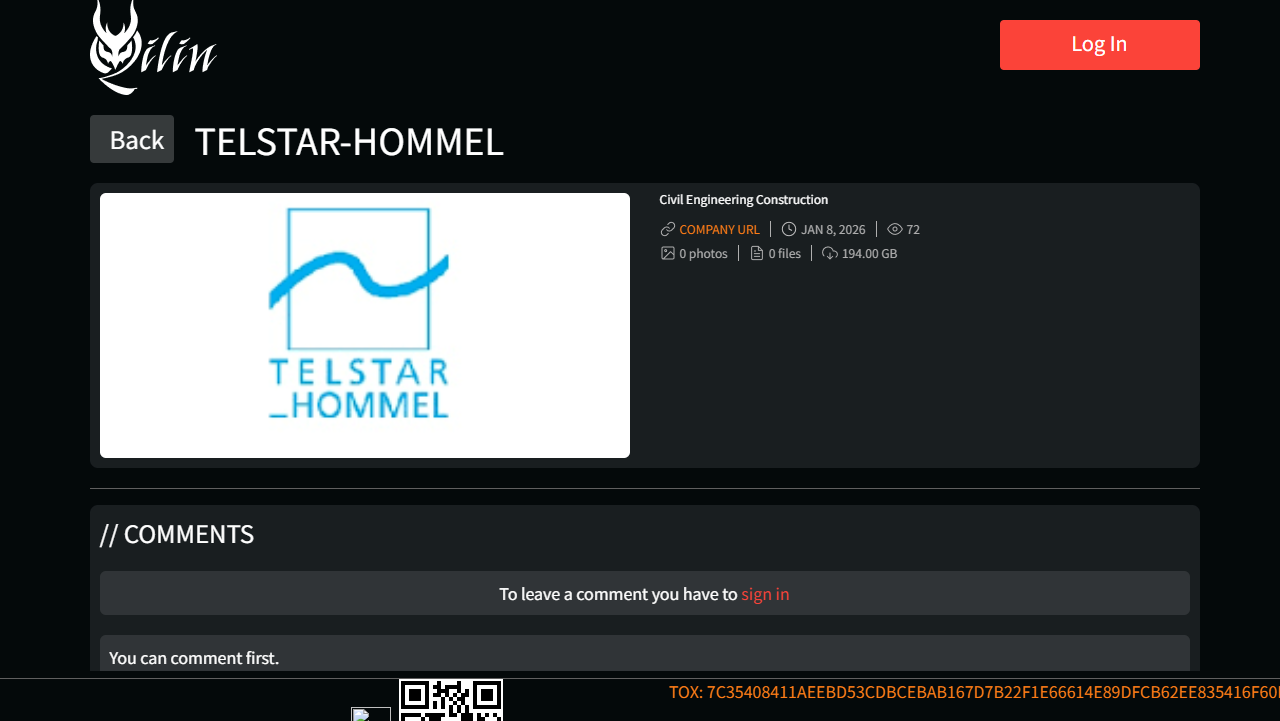

本期为您介绍的是Qilin黑客组织,Qilin(也称Agenda)是一个以俄罗斯语为主要语言的网络犯罪组织,主要采用勒索软件即服务(RaaS)模式。该组织以中国神话中的麒麟命名,但多数安全研究机构认为其核心成员来自俄罗斯或俄语区,因为它经常避免攻击独联体(CIS)国家。Qilin最早出现于2022年,Qilin的发展史如下:

· 2022年7-8月:Qilin最初以“Agenda”的名字出现,使用Go(Golang)语言编写的勒索软件。Trend Micro等机构首次于2022年检测到其样本,该勒索软件支持高度自定义,允许攻击者针对特定受害者调整加密模式。

· 2022年9-10月:组织更名为Qilin,并在暗网泄露站点(DLS)上发布首批受害者信息。Qilin早期活动相对低调,仅有少数攻击记录。

· 2022年底:Qilin出现Rust语言变种,提高了跨平台能力(支持Windows、Linux和VMware ESXi),并开始针对虚拟化环境。

· 2023年初:Qilin正式转型为RaaS模式并在俄语黑客论坛招募附属伙伴(affiliates)。附属伙伴可获得赎金的80-85%,Qilin组织抽成15-20%并提供完整工具链,包括加密载荷、数据窃取和谈判支持。

· 2023年:Qilin的攻击次数开始增加,基础赎金需求在5-8万美元。知名受害者包括汽车零部件巨头Yanfeng,本次攻击导致Yanfeng的北美工厂停产。

· 2024年活动显著上升,受害者达179个。受益于LockBit等竞争对手遭受执法部门打击,Qilin吸引到了更多附属的伙伴。Qilin使用的攻击手法包括鱼叉式网络钓鱼、RMM工具滥用和漏洞利用。

Qilin到了2025年已成为最活跃的勒索软件运营商之一。Qilin使用Golang和Rust语言开发其恶意软件变体,主要通过附属伙伴(affiliates)分发工具,让他们执行攻击。该组织采用双重勒索(double extortion)策略:首先通过加密受害者系统的数据使其无法进行访问,然后窃取敏感信息并威胁在泄露站点上公开,以迫使其支付赎金。他们常使用鱼叉式网络钓鱼(spear-phishing)、远程桌面协议(RDP)漏洞或供应链攻击作为初始入口。攻击过程包括破坏备份系统、更改文件扩展名,并针对受害者定制战术以达到影响最大化。如果赎金未进行支付,他们会在暗网门户上逐步泄露盗取的数据,以增加压力。Qilin以机会主义攻击闻名,针对全球组织,尤其是在2025年攻击次数激增,累计超过700起。Qilin的受害者主要集中在北美、欧洲和澳大利亚等发达地区,针对数据密集型和关键基础设施组织。Qilin重点针对关键基础设施,包括医疗(英国Synnovis病理服务公司)、政府(澳大利亚法院系统)、教育和制造行业。跨25+个国家,窃取的数据量巨大(单起攻击可达TB级)。2025年上半年,该组织主导了多个高调攻击,受害者总数显著上升。 美国政府机构如HHS和CIS已将其列为高威胁实体。

下图为所Qilin运营的数据泄露网站:

下图为Qilin运营的数据泄露网站事件详情:

下图为Qilin运营网站上的登录模块:

如勒索不成,会把他们获取到的全部受害者数据释放到他们运营的数据泄露网站上供他人下载:

四、匿名社交社群

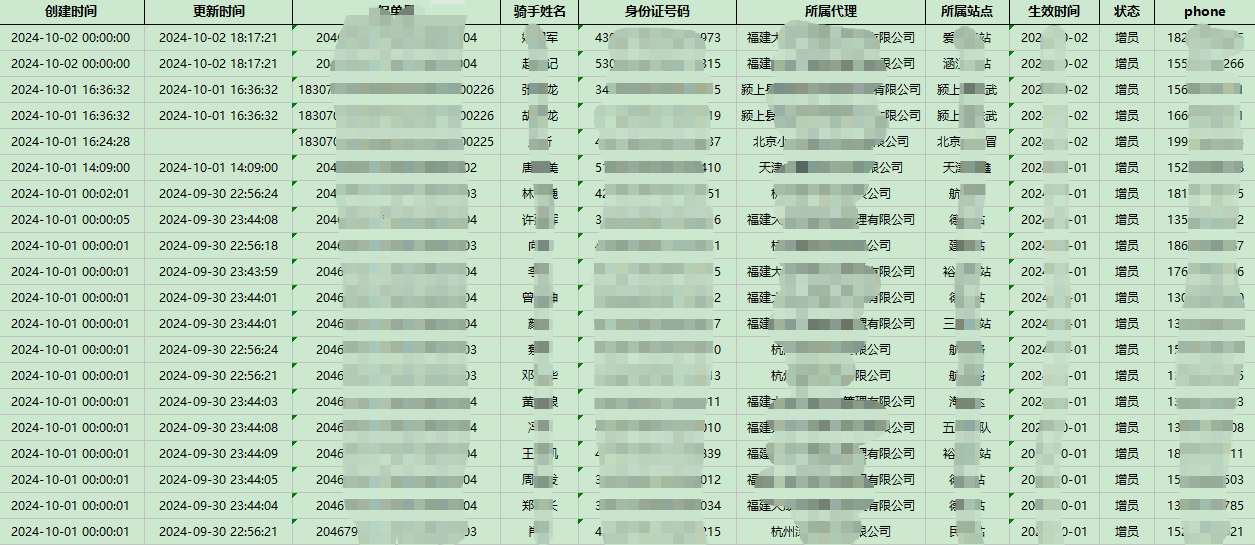

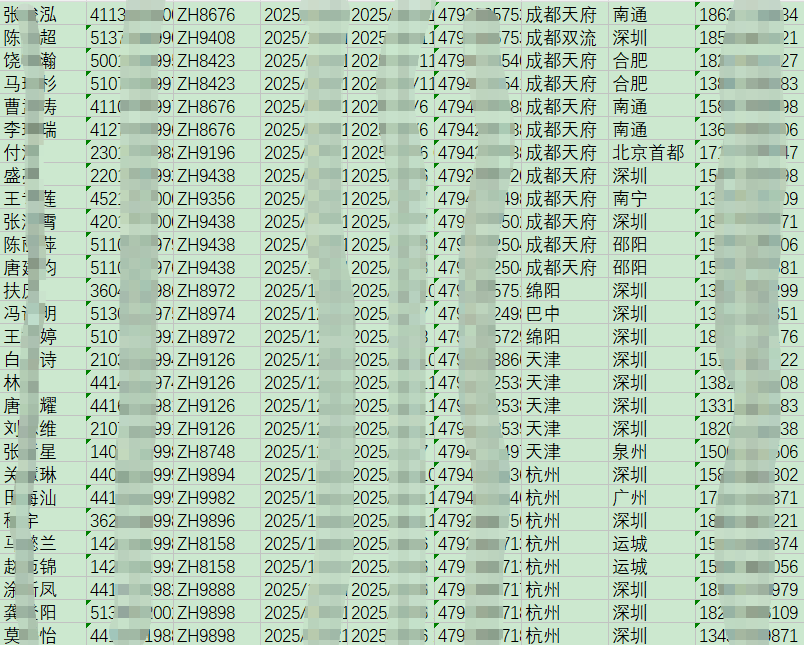

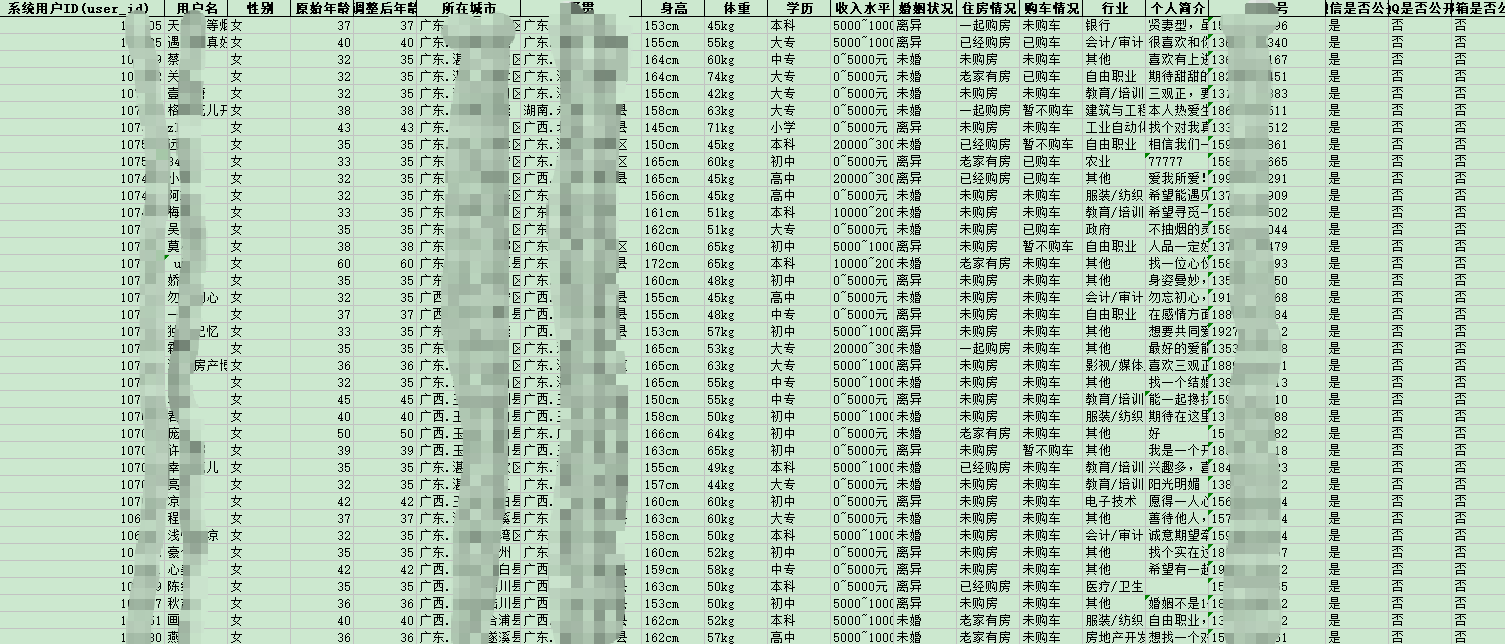

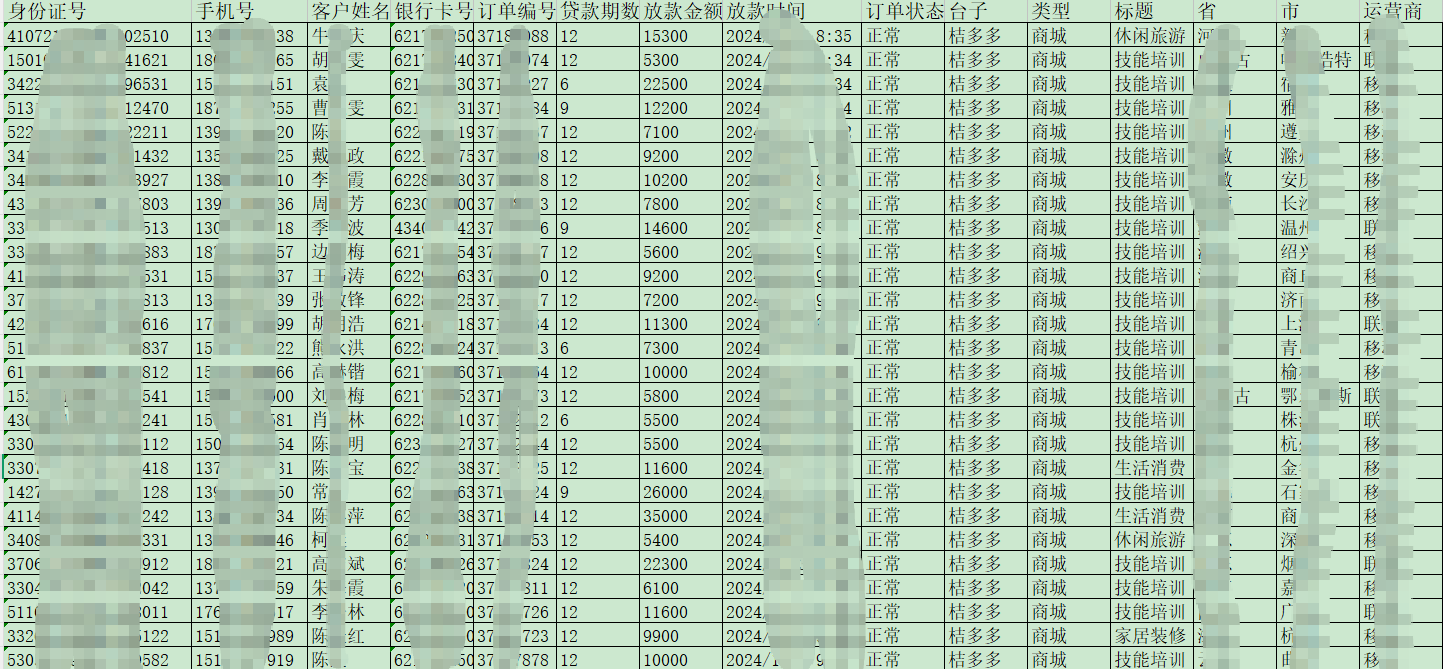

12月份监控到匿名社交社群情报总数量6,512,396 条,提供的有效数据泄露样例下载4,348份。涉及到我国数据泄露的内容包括:快递信息、银行信息、学生信息、就医信息、打车信息、退休人员信息、医护信息、车主信息、网贷信息、投资信息等众多类型。以下随机选取展示部分样本:

据仅为在匿名社交社群中,攻击者展示的样例数据,每份样例会提供数十至数百条不等。即:匿名社交社群中仅每个月发布的我国数据泄露的样例数据就有10万条左右,全数据量估算在1000万条以上。

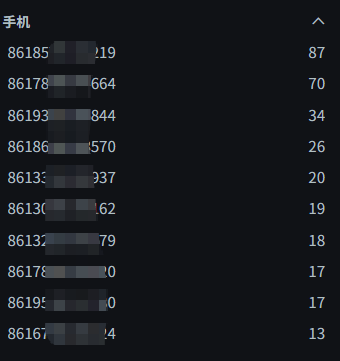

此外,检索到12月份使用匿名社交软件的活跃用户中,以“86(我国区号)”开头的手机号共发信息651条。使用匿名社交软件的用户,不会受到实名监管,其目的性值得考虑。以下为12月份使用“86”开头的手机号的TOP 10信息:

注:本篇内容中的数据均为暗网交易平台卖家宣称内容,数据真实性、实际泄露范围未经过权威核实,仅作为网络安全风险态势分析参考,不构成事实认定依据。

* 如果您对《数据泄露态势月度报告》有任何问题或意见,包括引用、指正或合作,请通过电子邮件 dw@dwcon.cn 与我们联系。

![]() 0112【数世咨询】全球数据泄露态势月度报告(2026.01).pdf

0112【数世咨询】全球数据泄露态势月度报告(2026.01).pdf