《数据泄露态势月度报告》(2024年2月)| 附下载地址

本报告由 数世咨询 & 零零信安 共同发布

在万物互联的数字化时代,数据做为第五大生产要素,要实现充分的流动才能创造出无限的价值。同时,数据安全风险也随之而来。数据的流动性意味着安全的巨大挑战,数据泄露事件成为常态。

为了掌握数据泄露态势,应对日益复杂的安全风险,数世咨询联合零零信安,基于0.zone安全开源情报系统,共同发布《数据泄露态势》月度报告。该系统监控范围包括明网、深网、暗网、匿名社群等约10万个威胁源。除了月度的数据泄露概况以外,报告还会针对一些典型的数据泄露事件进行抽样事件分析。如果发现影响较大的数据伪造事件,还会对其进行分析和辟谣。

本期报告的统计区间2024年1月。

一、数据泄露市场

2024年1月共监控到全球DWM(Dark Web Market)情报:

• 泄露数据的买卖情报份1,447份。

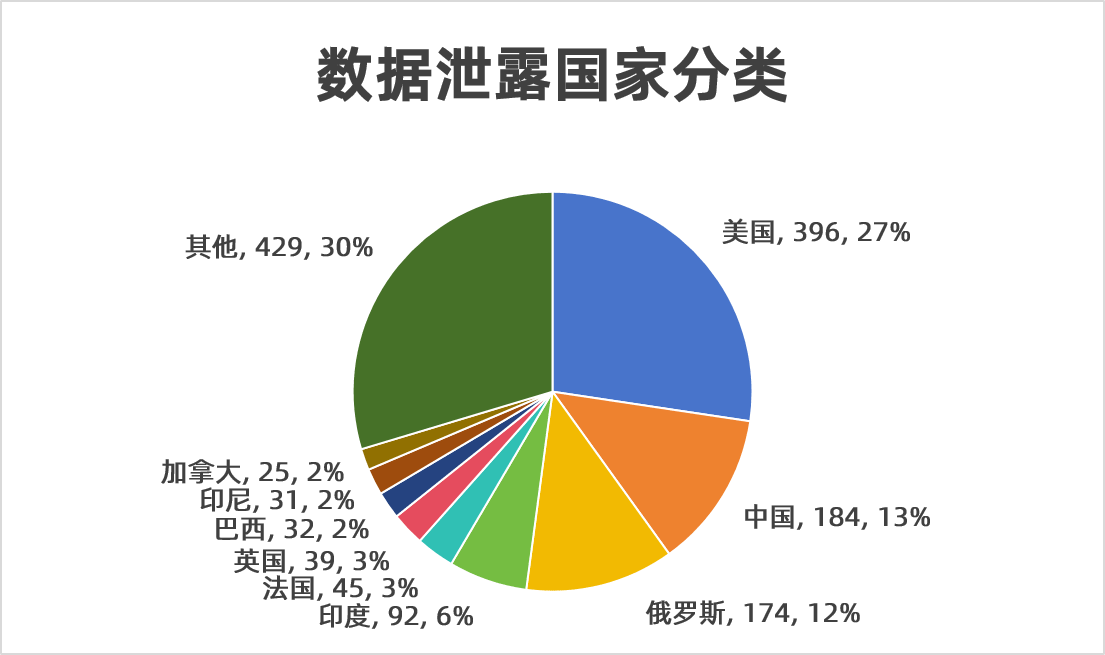

1、国家分类

其中美国是数据泄露第一大国,共泄露数据396份,其他数据泄露较多的国家还包括:中国、俄罗斯、印度、法国、英国、巴西等。详情如下图所示:

在“其他”数据中包含其他国家以及无法准确进行国家分类的数据泄露事件,例如二要素数据(账号:密码/邮箱:密码)、LOG记录等。

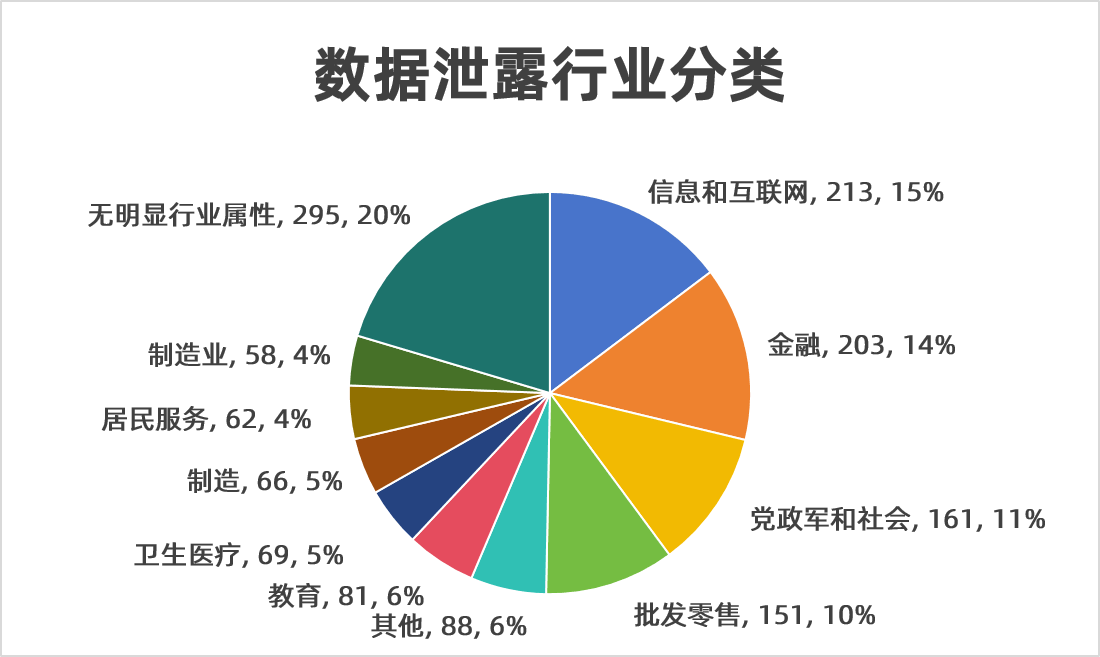

2、行业分类

1月份行业属性数据占泄露数据总量约79.6%左右,泄露的行业数据主要包括金融行业、信息和互联网行业、党政军与社会、教育行业、医疗卫生业等。20.4%左右的泄露数据无明显行业属性,包括邮箱密码二要素数据、无明显泄露源的公民个人信息数据、批量的企业工商数据等。详情如下图所示:

3、泄露数量

1月份泄露的数据中包含数份几十亿的二要素个人数据泄露,因此除上述数据外,全球整体数据泄露量达到数百亿行以上。排除该类数据泄露,具有明确泄露源的非二要素新数据泄露量约在百亿行以上。

二、事件抽样分析

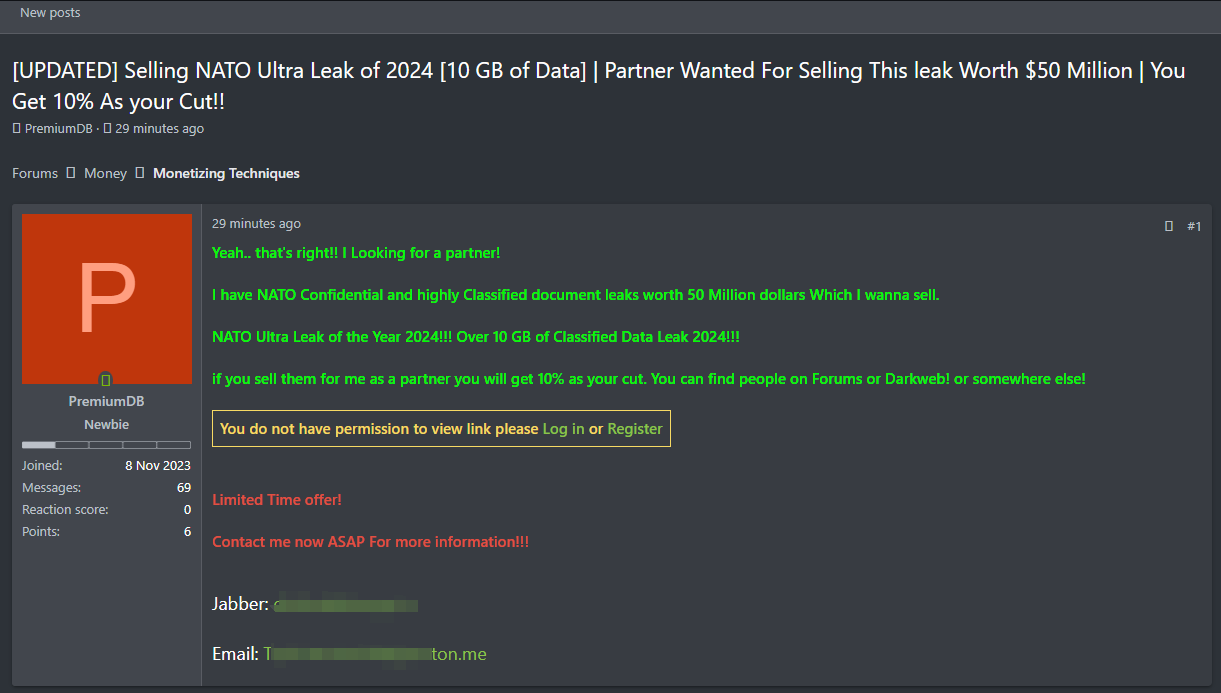

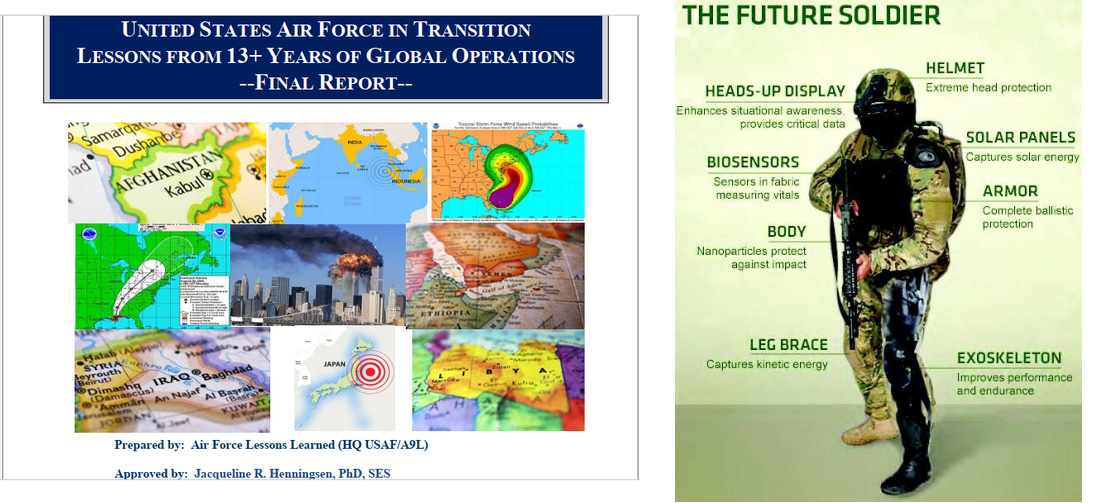

1、北约重大数据泄露

发布时间:2024.1.10

泄露数量:

售卖/发布人:PremiumDB

事件描述:2024.1.10某暗网数据交易平台有人宣称正在售卖一份北约高度机密数据。据该黑客称该份数据总大小超过10GB,总价值为1亿美元,只接受比特币支付。现打折一半售价为5000万美元并且称正在寻找中间人合作商,中间人可以出售给对该数据感兴趣的组织机构或政府,出售后给予中间人利润的10%。在黑客给出的样例中包含了各种科技蓝图以及北约课程等数据,如:北约量子技术工程数据、生物技术和人类增强工程数据、北约高超音速技术工程学数据、蝎子计划、北约通讯和信息局数据、LOGFAS(北约后勤功能区服务)完整的培训文档和视频课程等等。黑客留下了自己的jabber和匿名邮箱联系方式,提到更多的细节可以通过这两个方式联系获取。

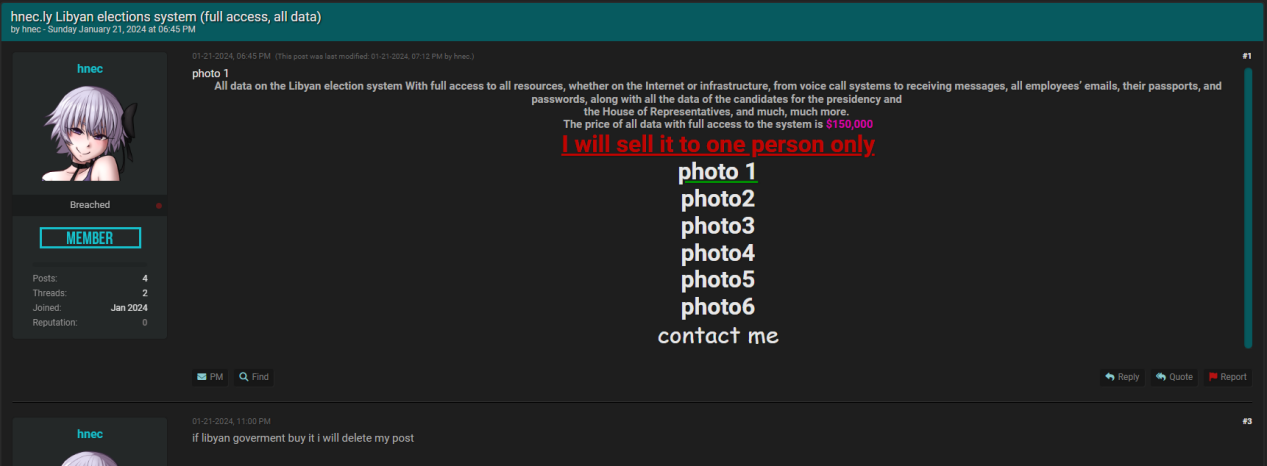

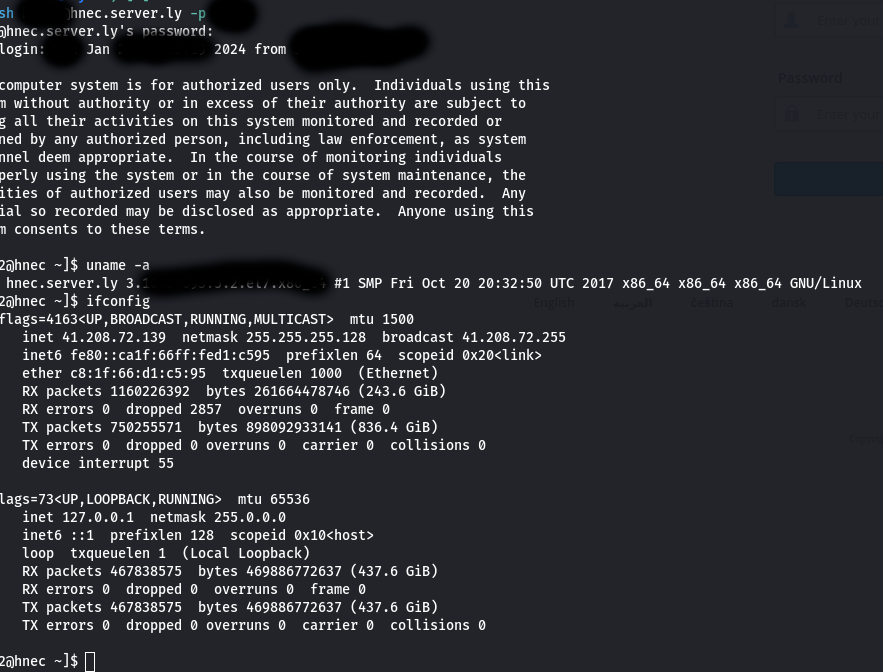

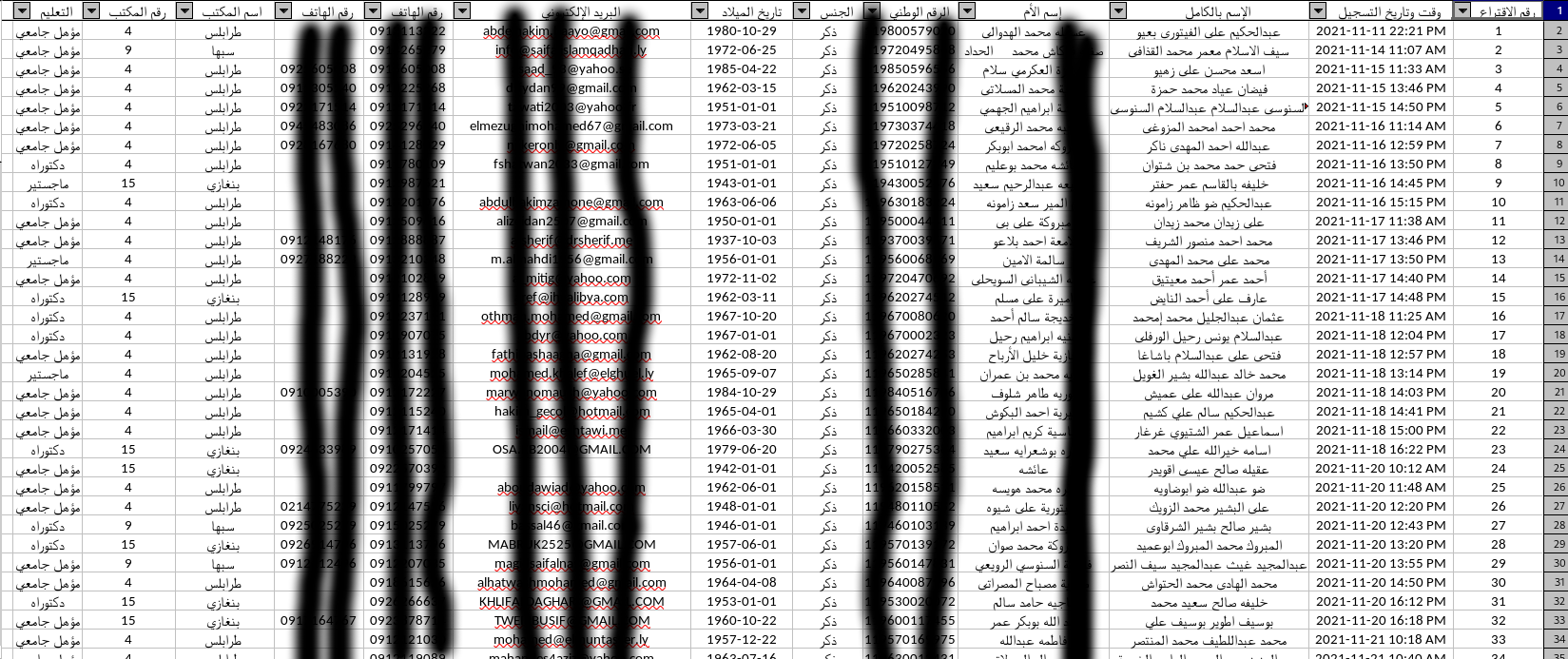

2、利比亚选举数据泄露

发布时间:2024.1.21

泄露数量:

售卖/发布人:hnec

事件描述:2024.1.21某暗网数据交易平台有人宣称正在售卖一份利比亚选举系统数据。黑客称“利比亚选举系统的所有数据可以完全访问所有资源,无论是在互联网上还是基础设施上,从语音通话系统到接收信息、所有员工的电子邮件、护照和密码,以及总统候选人的所有数据等等”。同时该黑客上传了一些图片作为该份数据的样例,该份数据被标价150,000美元,黑客还提到“如果利比亚政府购买了该份数据,我会将这篇帖子删除”。截止目前,该份数据尚未被成功出售。值得注意的是同月23日,某暗网论坛也有黑客出售价格为10,000美元的1990年至2024年出生的所有利比亚国民数据,两份数据的来源是否一样暂且未知,但从给出的样例来看两份数据的来源相似度很高。

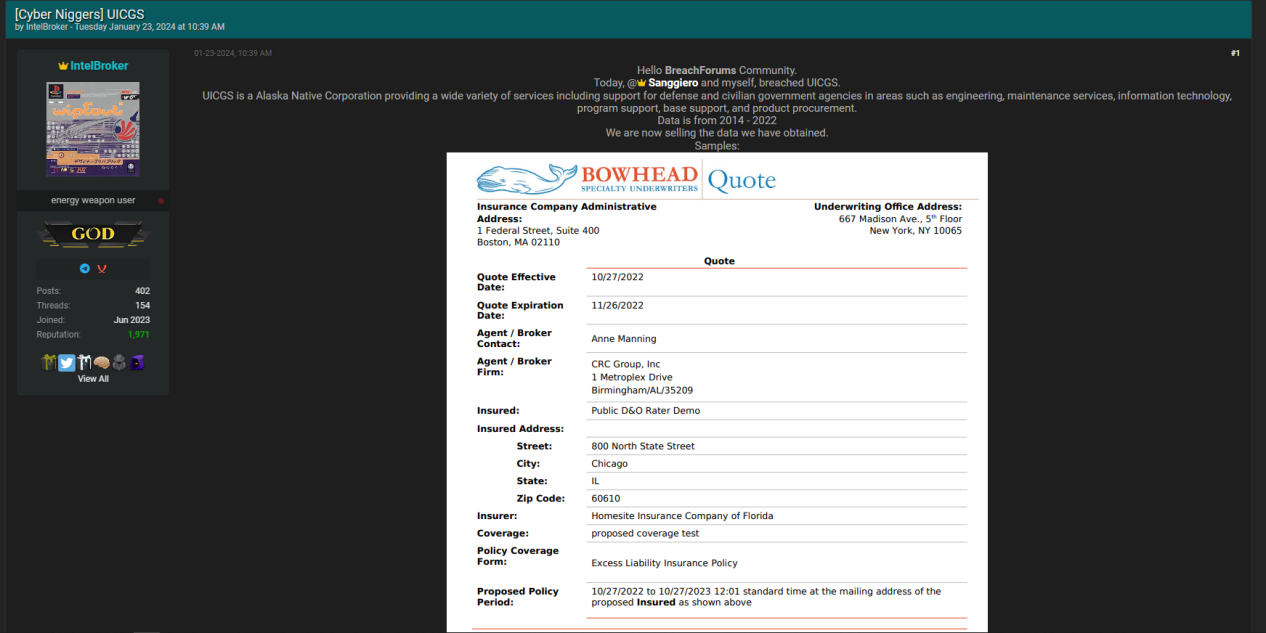

3、美国政府承包商UICGS(UIC Government)数据泄露

发布时间:2024.1.23

泄露数量:

售卖/发布人:hnec

事件描述:2024.1.23某暗网数据交易平台有人宣称正在售卖一份美国政府承包商UICGS数据。UICGS专门为美国政府、美国陆军、美国海军等政府部门和国防事业提供技术支持。黑客称正在出售该公司2014年至2022年的数据,该份数据的总大小未知,价格为1,200美元。在黑客给出的样例中多为一些保险订单数据。

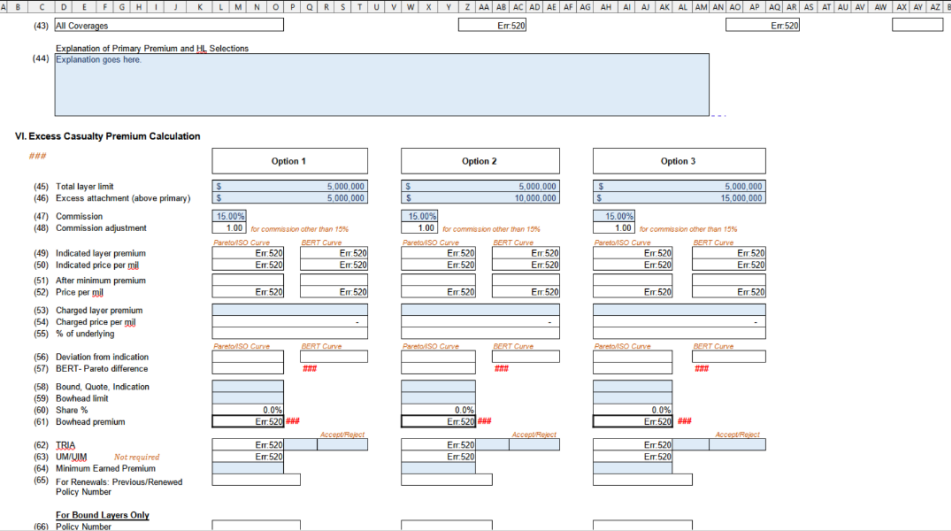

4、莫桑比克经济财政部数据泄露

发布时间:2024.1.28

泄露数量:75,221,684

售卖/发布人:CatDox

事件描述:2024.1.28某暗网数据交易平台有人宣称正在售卖一份莫桑比克经济财政部数据。黑客称该份总大小为36.2GB,总条数为75,221,684条,售卖的价格为1.1个门罗币。黑客称该数据包含了“姓氏,名字,电子邮件,电话号码,职务,介绍,性别,生日,国籍,雇主,教育,推特账号,telegram账号”等等信息。

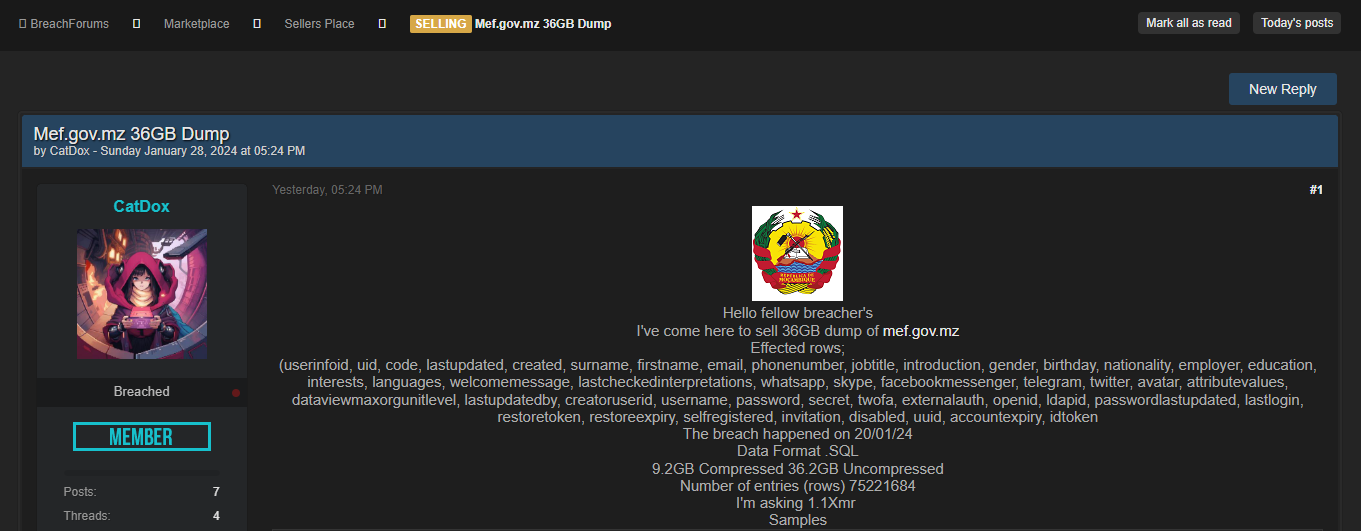

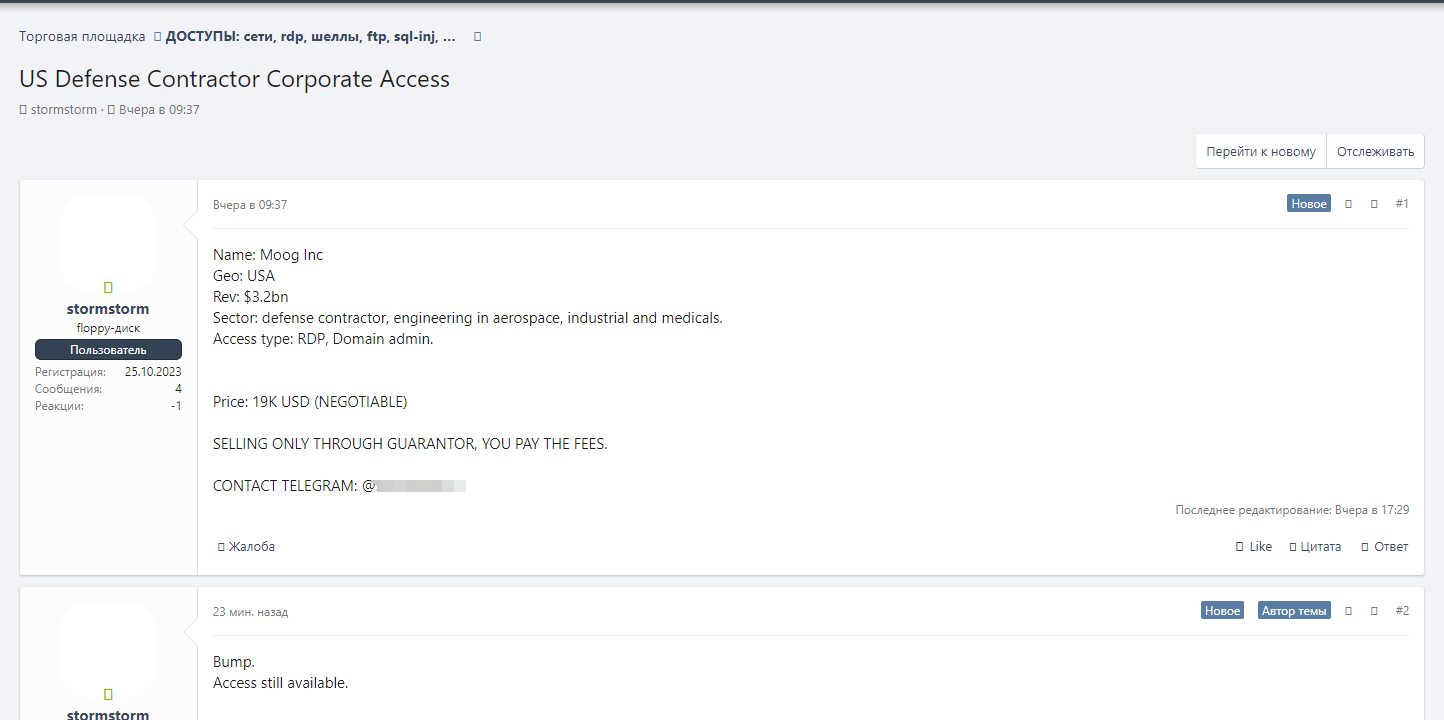

5、法国国防部服务器数据&三星STAR系统访问权限&美国国防承包商Moog Inc访问权限售卖

发布时间:2024.1.27

泄露数量:

售卖/发布人:nimeni

事件描述:2024.1.27某暗网数据交易平台有人宣称正在售卖一份法国国防部服务器备份数据,价格为3个比特币。

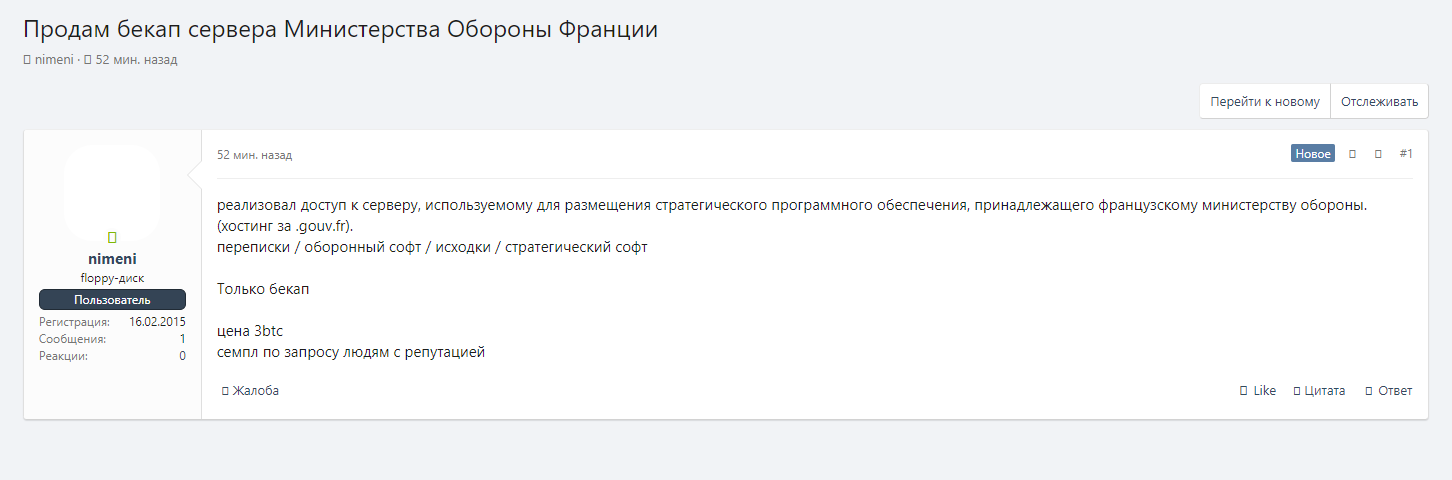

发布时间:2024.1.11

泄露数量:

售卖/发布人:Naraka

事件描述:2024.1.11某暗网数据交易平台有人宣称正在售卖一份三星STAR系统访问权限,价格为10,000美元。

发布时间:2024.1.19

泄露数量:

售卖/发布人:stormstorm

事件描述:2024.1.19某暗网数据交易平台有人宣称正在售卖一份美国国防承包商Moog Inc公司访问权限,价格为19,000美元。

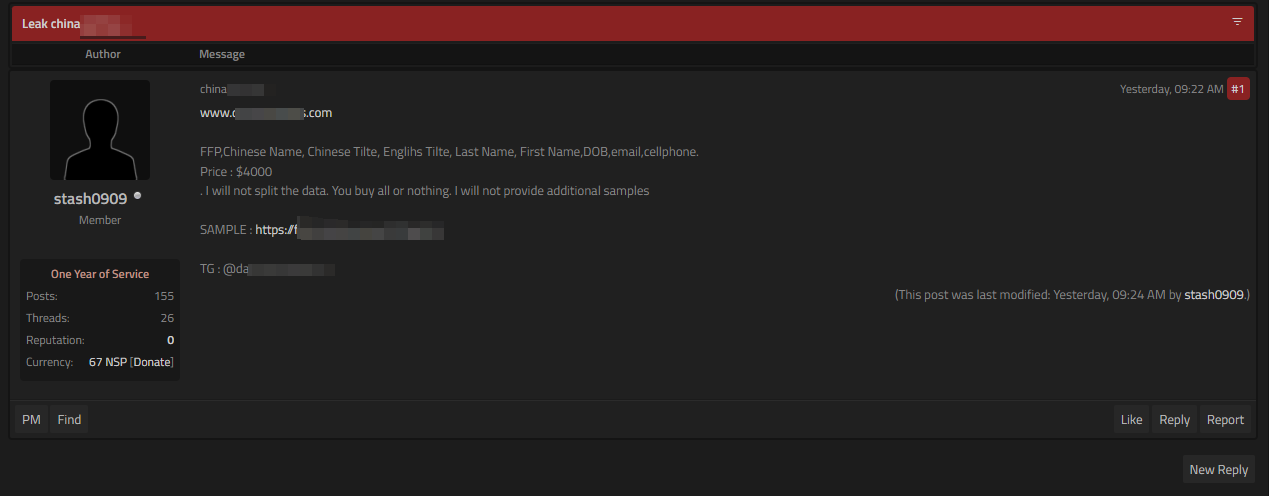

6、中***航空公司数据泄露

发布时间:2024.1.24

泄露数量:

售卖/发布人:stash0909

事件描述:2024.1.28某暗网数据交易平台有人宣称正在售卖一份中***航空公司数据。该数据的标价为4,000美元,泄露的字段包括“中文名,中文名字,英文名字,姓氏,名字,出生日期,电子邮件,手机号”。

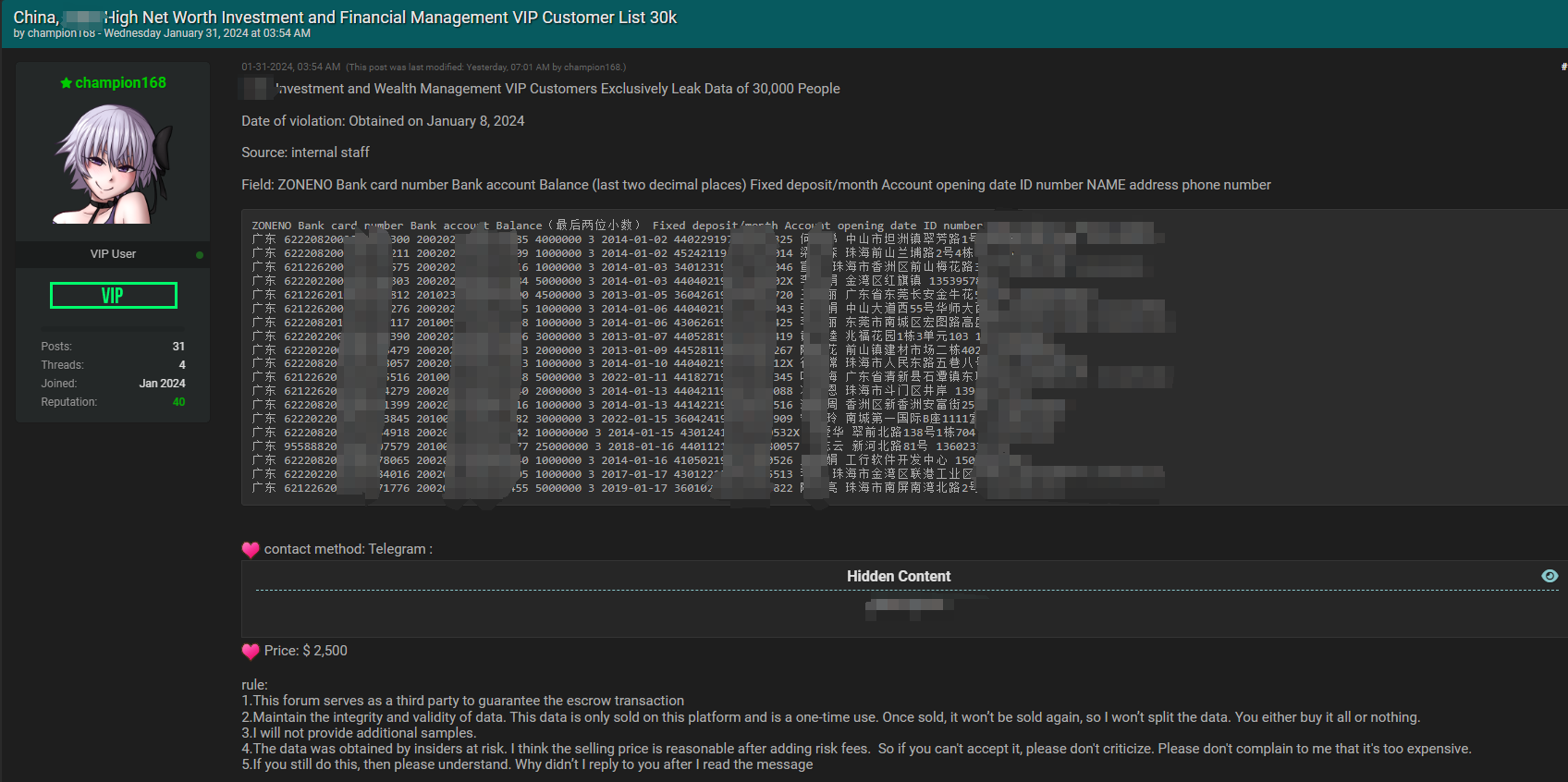

7、*国***商银行数据泄露

发布时间:2024.1.31

泄露数量:30,000

售卖/发布人:champion168

事件描述:2024.1.31某暗网数据交易平台有人宣称正在售卖一份*国***商银行数据。该数据包含了总数为30,000高净值银行客户的个人信息数据,包括:姓名,电话,电话,银行卡号,身份证号等。该数据的标价为2,500美元。

8、*国招***局数据泄露

发布时间:2024.1.5

泄露数量:

售卖/发布人:WrongFuck

事件描述:2024.1.5某暗网数据交易平台有人宣称正在售卖一份*国招***局数据。黑客称此次数据共计泄露185MB大小的文件,并且附上了一些该数据的样例。目前该数据的真假性暂且未知。

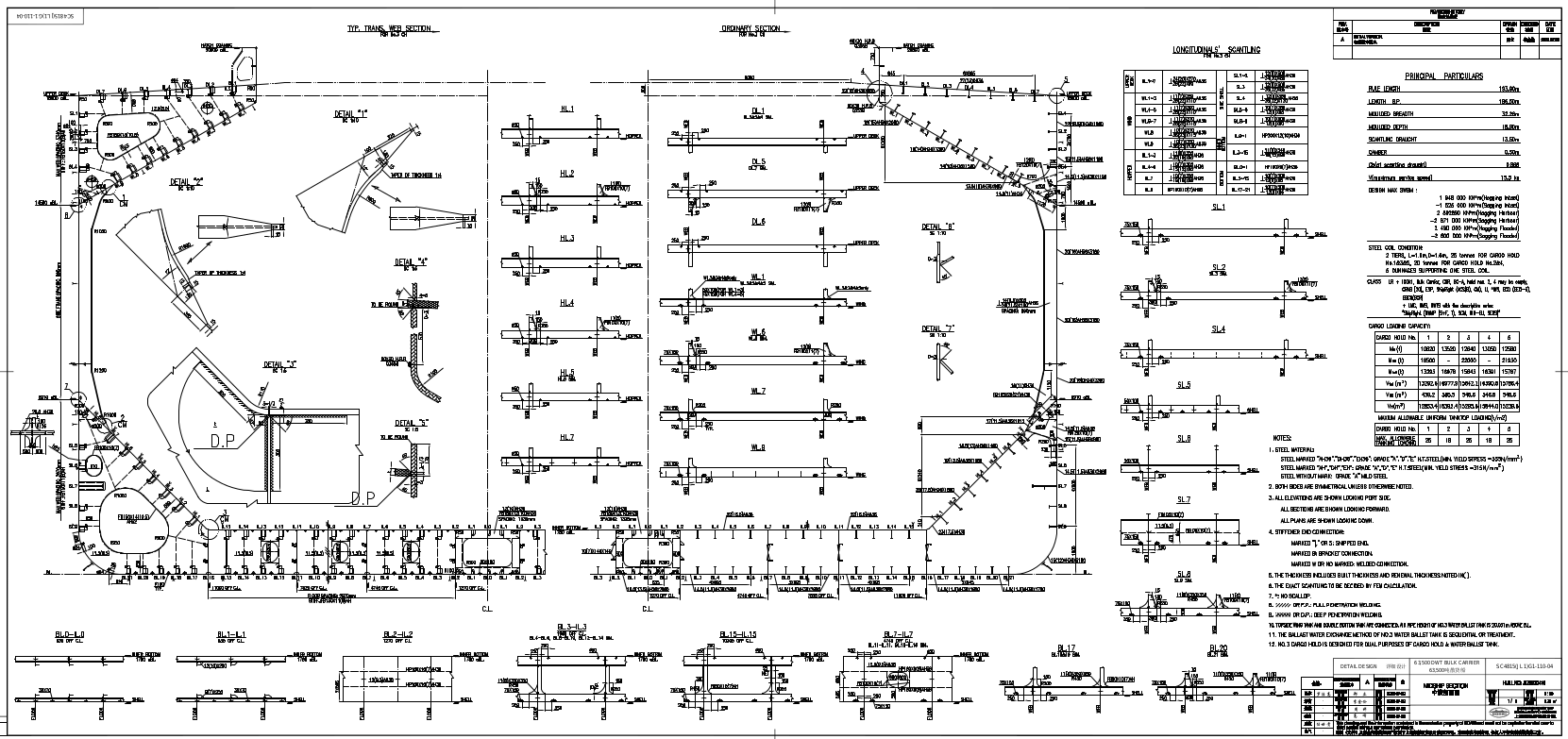

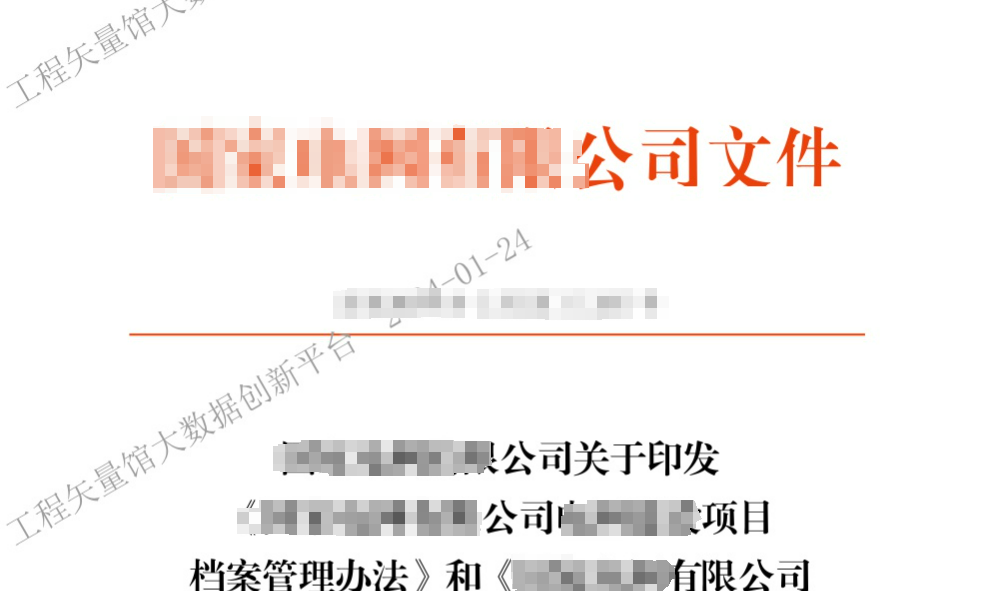

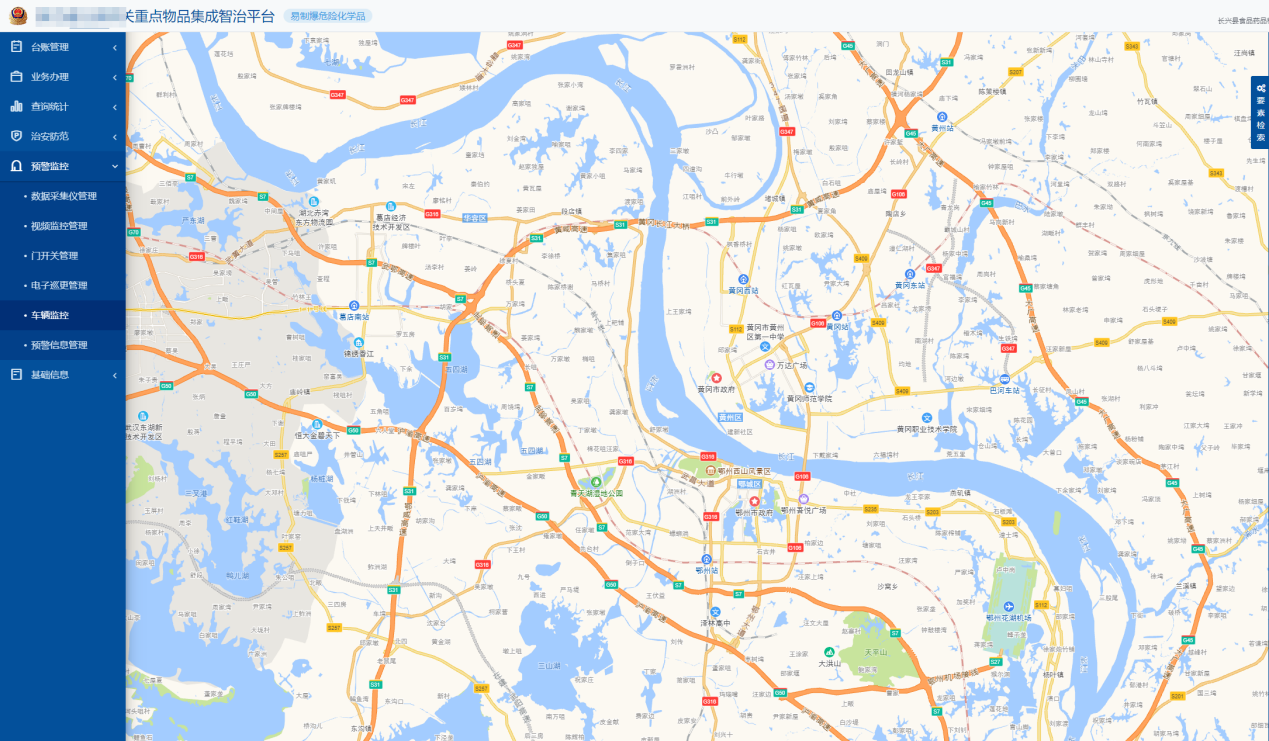

9、*国*****电网和某政府部门数据泄露

发布时间:2024.1.26

泄露数量:

售卖/发布人:sinajinn

事件描述:2024.1.26某暗网数据交易平台有人宣称正在售卖一份*国*****电网和某政府部门数据。该黑客上传了一些数据的样例,但并未提及价格和数量大小。截止本篇报告编写时,该帖子已被作者删除。

三、勒索软件和黑客组织

1、活跃商业黑客组织综述

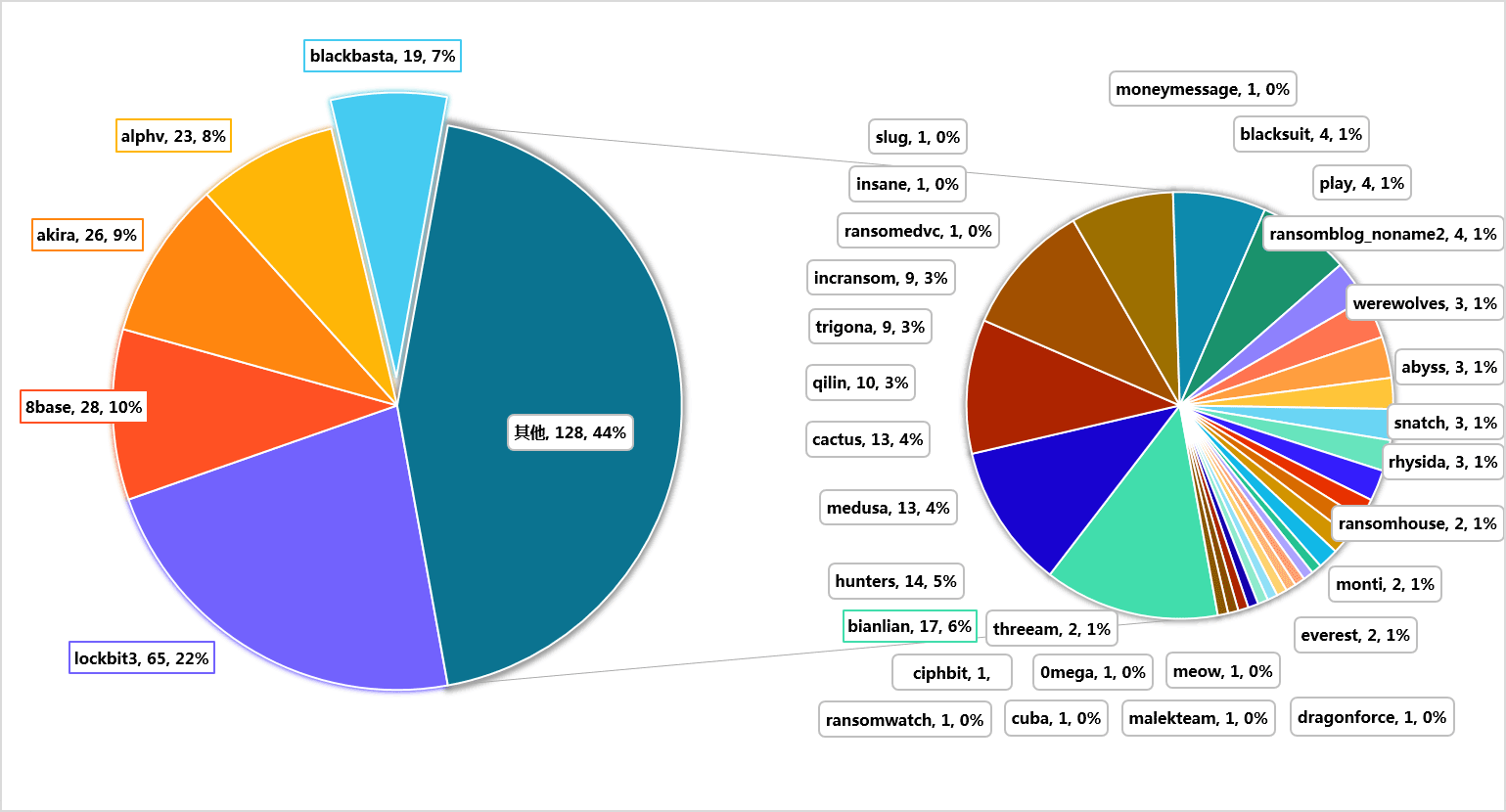

2024年1月全球活跃的商业黑客组织(有勒索发布行为)共34个,公开的勒索事件共289件,TOP 10的黑客组织如下所示:

TOP 10的商业黑客组织公开发布的勒索事件占全部事件的57%,如下所示:

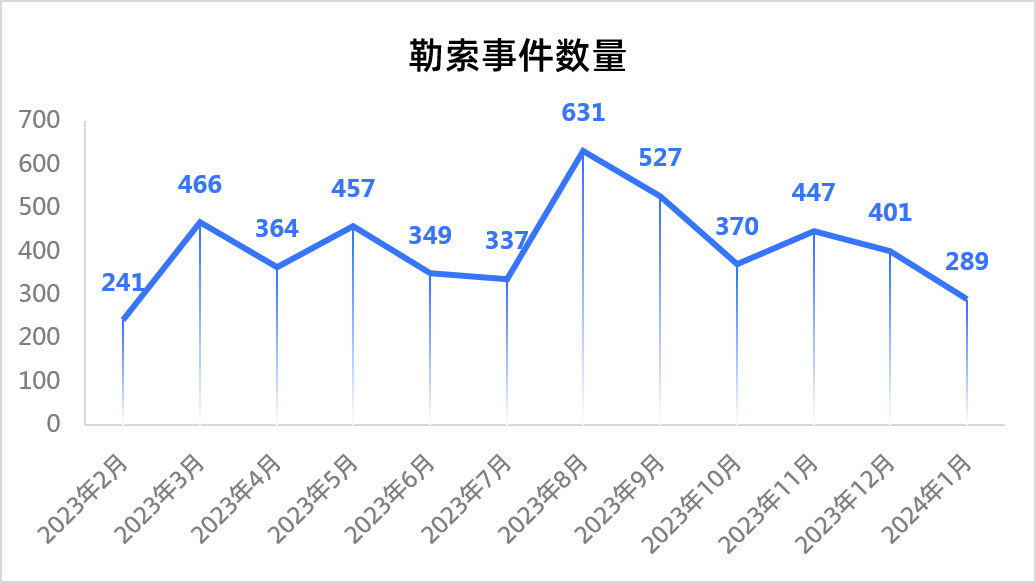

2、黑客组织活度趋势

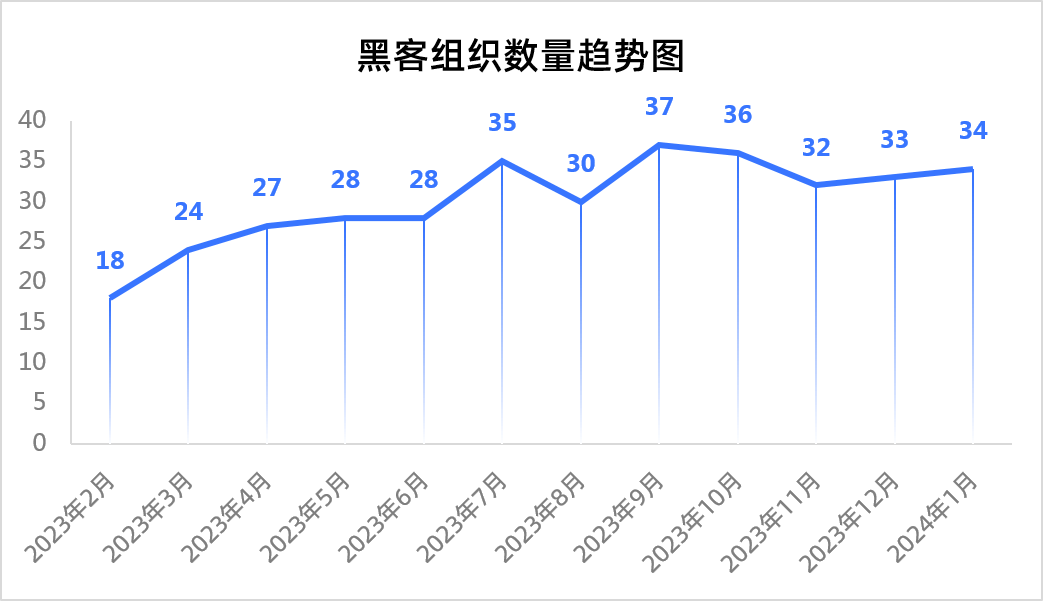

下图为近一年来黑客组织活跃度趋势图,从下图可看出,虽然每个月全球商业黑客组织的活动波动性较强(本月与上月相比有所下降),但整体活跃度趋势正在逐步增加,统计末端(2024年1月)已达到一年前统计前端(2023年2月)的120%:

随着TI+AI(开源情报+人工智能自动化)的攻击方式逐步成熟,尤其是2023年以来,WormGPT和FraudGPT的发布和发展,黑客组织正在向精英化、小型化、自动化演进,这也促使更多的黑客组织逐渐分裂、诞生和成长,本月活跃黑客组织数量达到历史新高。如下图所示:

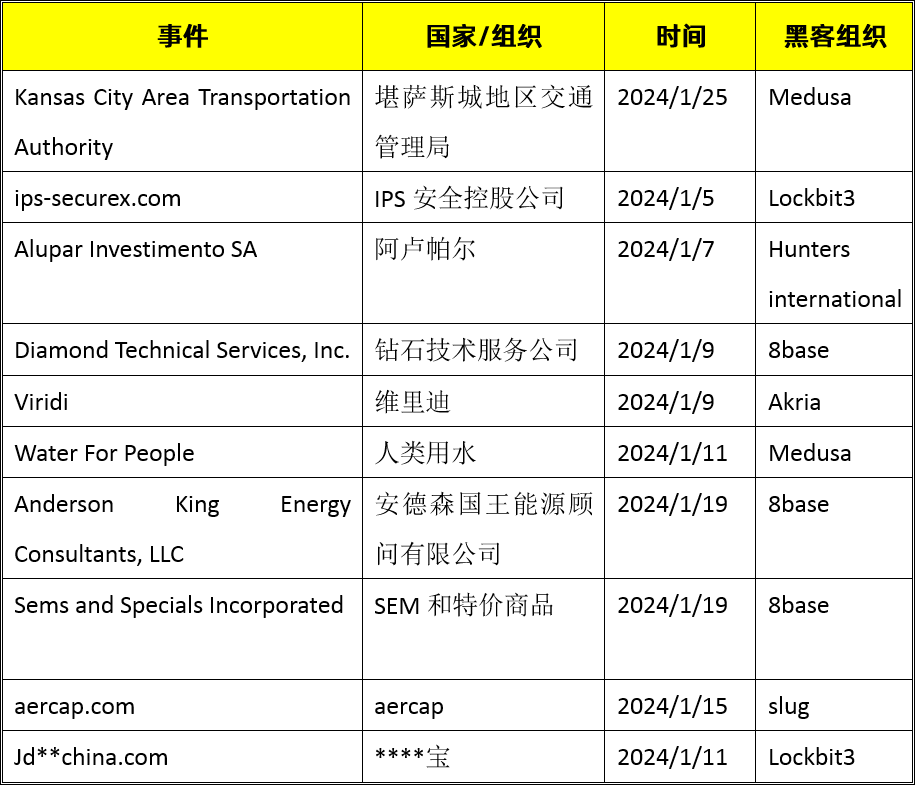

3、本月典型事件说明

由于每月黑客组织行动数量庞大,无法在报告中枚举全部事件,分析员随机抽取展示10个典型样例事件,并对其中部分代表性事件进行细节说明:

(1)人类用水

商业黑客组织Medusa在2024.1.11公布了全球非营利组织人类用水被勒索的信息,要求该非营利组织支付30万美元的勒索费。该部门未按照勒索组织的要求在规定期限内支付赎金,Medusa在2024.1.18公布了窃取到的所有数据。

(2)SEM和特价商品

商业黑客组织8base在2024.1.12公布了螺丝制造商SEM和特价商品被勒索的信息。该部门未按照勒索组织的要求在规定期限内支付赎金,8base在2024.1.23公布了窃取到的所有数据。

(3)IPS Securex

商业黑客组织Lockbit3在2024.1.5公布了IPS安全控股公司被勒索的信息。该部门未按照勒索组织的要求在规定期限内支付赎金,lockbit3在2024.1.30公布了窃取到的所有数据。

■ 对该类事件,本文分析员的观点和立场如下:

4、典型黑客组织简介(8base)

由于国内安全行业尚处于从以合规为目标向实战化攻防的转型初期,我们计划在每期报告中对一个典型的商业黑客组织进行科普性介绍,以普遍增加从业人员对勒索软件和黑客组织的认知度。

已经介绍过的黑客组织有:Lockbit3,Royal,Play,Rhysida,Alphv如需了解请翻阅往期报告。

本期介绍8base勒索组织。该勒索组织自2022年4月以来一直活跃。由于其激进的策略和所声称的大量受害者而迅速声名狼藉。该集团主要针对各个行业的中小型企业 (SMB),包括商业服务、金融、制造和信息技术进行勒索活动。该勒索组织似乎偏爱这些行业,这可能是由于这些行业的企业被认为有能力支付更高的赎金,也可能是由于其数据的性质,这些数据可能更敏感或更有价值。8Base 以其双重勒索策略而闻名。该组织威胁称,除非支付赎金,否则将公布加密文件,目的是通过暴露可能损害其品牌或声誉的私人或机密信息来让受害者难堪。使用“双重勒索”策略在勒索软件团体中变得越来越普遍,因为它给受害者支付赎金增加了额外的压力。

以下是8base的官网介绍:

——官方电报频道:8BASE

——官方推特账号:8BASEH0ME

——我们能和你合作吗?

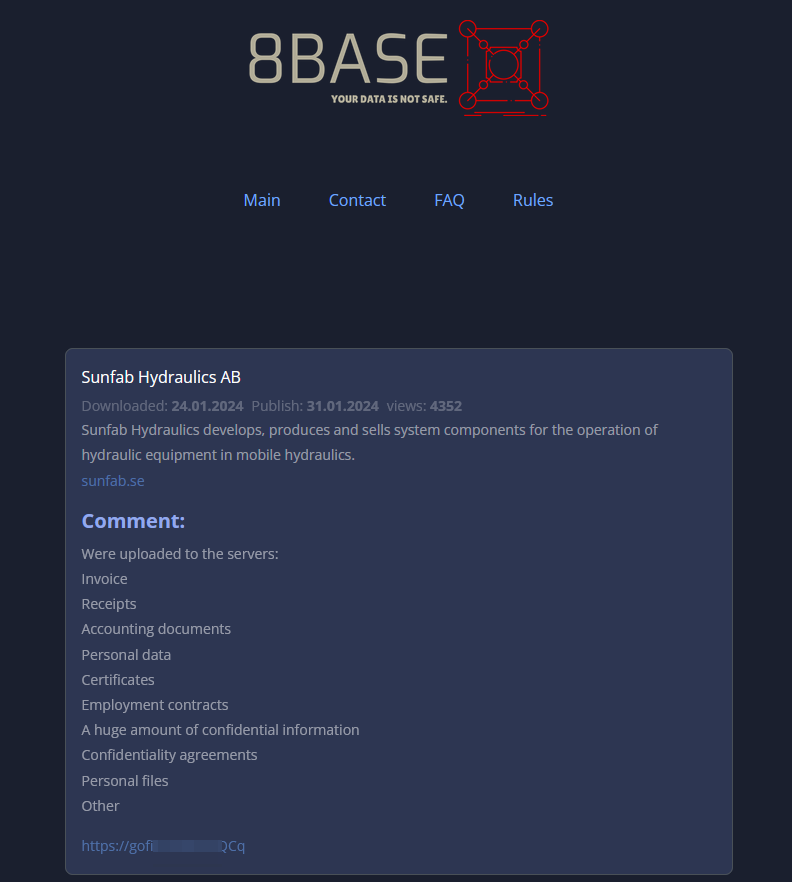

在其官网首页列出了被勒索的受害者信息。勒索信息包含了被勒索组织的名称,被勒索组织的官网,被勒索组织的介绍以及被勒索组织泄露的文件描述等,如下图所示:

在其官网上带有留言板块,可供受害者与其联系:

以下是他们对自己的服务条款介绍:

如勒索失败,该组织会在其官网发布新闻,并将该新闻通报到公共媒体和社交平台,以损害被勒索企业的信誉度,并在下面留下文件下载地址以及解压密码,以供访问者免费下载:

四、匿名社交社群

1月份监控到匿名社交社群情报总数量29,052,517条,提供的有效数据泄露样例下载3,321份。涉及到我国数据泄露的内容,包括:电销、股票、贷款、相亲、机票信息、公积金、购房信息、社保信息、医生和护士信息、教师和学生信息、网购等众多类型。

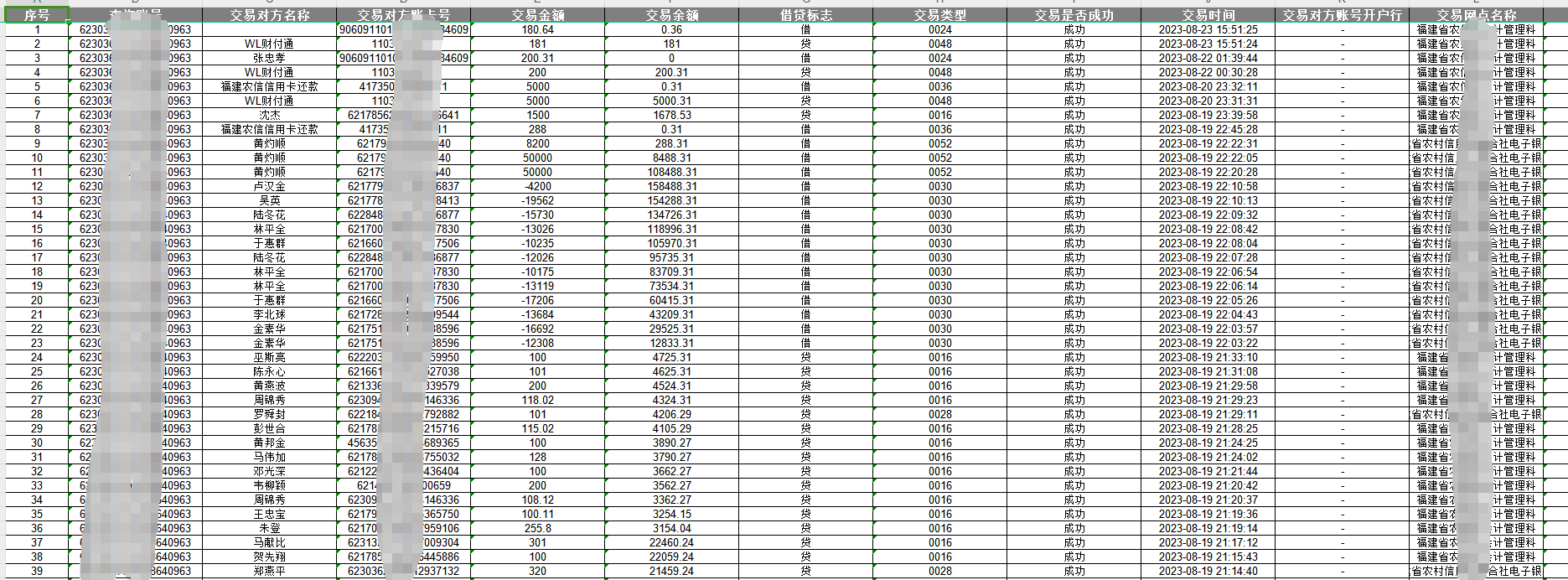

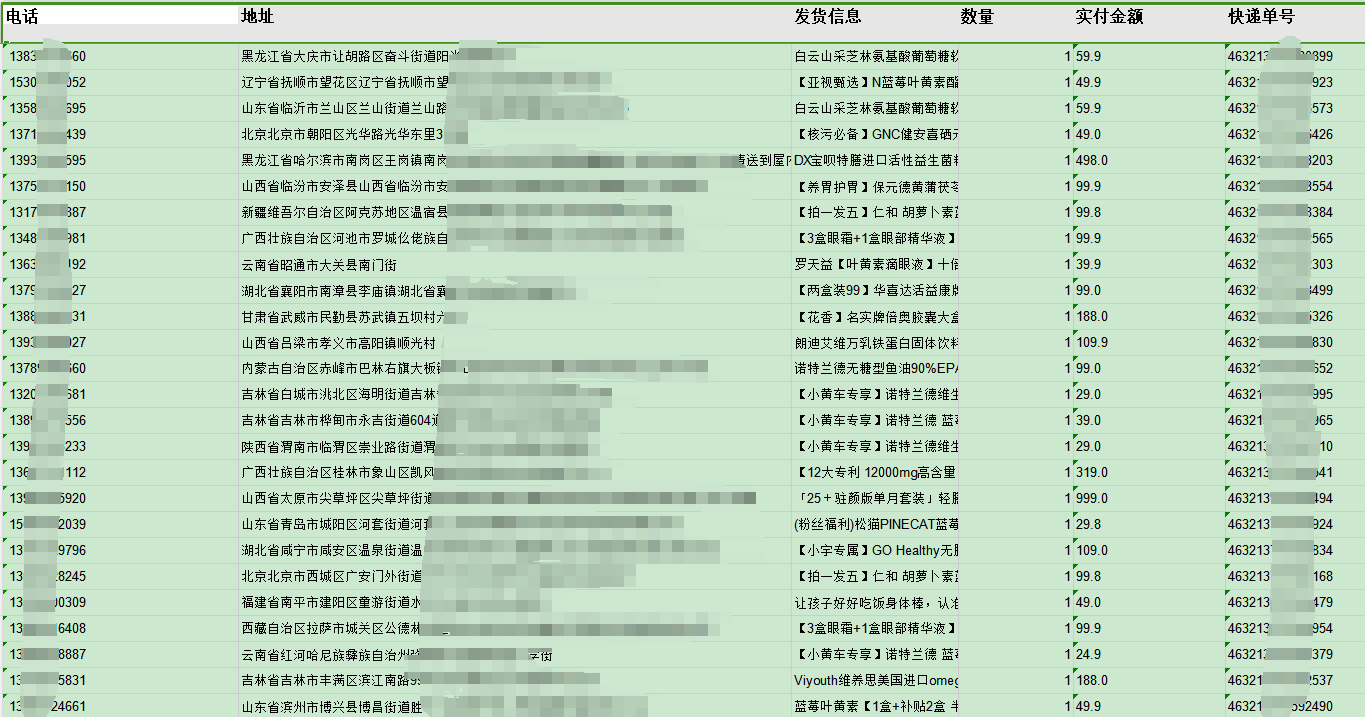

以下随机选取展示部分样本:

以上数据仅为在匿名社交社群中,攻击者展示的样例数据,每份样例会提供数十至数百条不等。即:匿名社交社群中仅每个月发布的我国数据泄露的样例数据就有10万条左右,全数据量估算在1000万条以上。

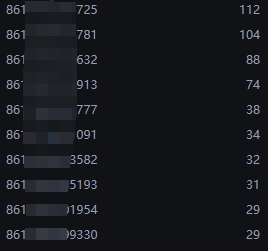

此外,检索到1月份使用匿名社交软件的活跃用户中,以“86(我国区号)”开头的手机号共发信息2,371个。使用匿名社交软件的用户,不会受到实名监管,其目的性值得考虑。以下为1月份使用“86”开头的手机号的TOP 10信息:

* 如果您对《数据泄露态势月度报告》有任何问题或意见,包括引用、指正或合作,请通过电子邮件 dw@dwcon.cn 与我们联系。

点击下列连接下载《数据泄露态势月度报告》:

— 【 THE END 】—