微步年报:仅3%漏洞存在高风险 确立处置优先级是关键

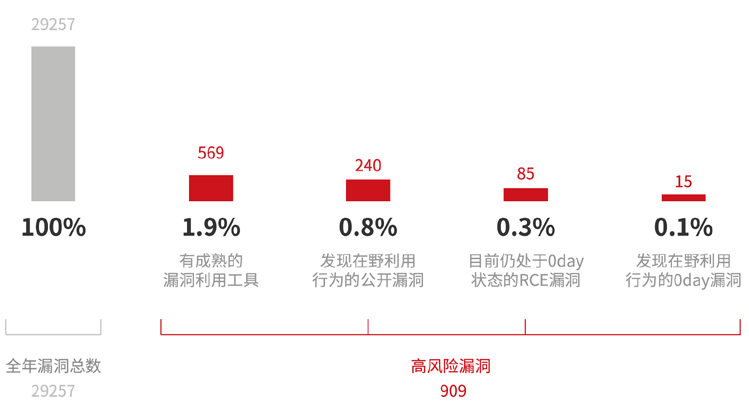

近日,微步在线发布《2023年漏洞情报年报》,对2023年网络安全漏洞态势进行了总结和分析。年报指出,2023年全年新增漏洞总数29257个,较2022年增长4000个,面临的漏洞威胁形势依然严峻。不过,全年新增漏洞中高风险等级的漏洞只占3%左右,其中仅有 0.87%的漏洞转化为真实攻击,因此企业应确立漏洞处置优先级,将重心放在“极有可能被利用”和“已经被利用”的漏洞上。

相较于业界对漏洞风险等级的一般划分,微步对高风险漏洞的判断更偏向实战,主要有三个因素:一是有成熟的漏洞利用工具,说明利用门槛很低,极有可能转化为真实攻击。二是已经确认在野利用的漏洞,说明漏洞从一个潜在的风险转变为实际的攻击威胁。三是能够实现 RCE效果的0day漏洞,由于0day没有补丁,掌握这类漏洞的攻击者可以实现无差别攻击。

微步对漏洞利用画像统计发现,25.5%的高风险漏洞在发布当天就被利用,更有75%的高风险漏洞在发布后22天内被利用,攻击者速度在不断提升,留给企业响应漏洞的时间窗口越缩越小。此外,2023年微步通过X漏洞奖励计划共收录高价值0day漏洞129个,其中38.7%的0day漏洞已经发现在野利用,对于企业来说,缩短和攻击者掌握0day漏洞的时间差迫在眉睫。

在此形势下,如何更快获取漏洞,如何在大量漏洞中识别哪些是高风险并进行高效响应处置成为企业漏洞运营的挑战。微步安全专家对此表示,漏洞情报作为安全情报体系的核心组成部分,不仅仅局限在漏洞技术特性,而能够聚焦在企业的真实安全风险上,助力高效漏洞运营。

据介绍,微步漏洞情报通过提前掌握高风险漏洞,帮助企业解决漏洞信息差、缩短漏洞运营MTTR。还将漏洞与威胁事件库、APT组织和黑产团伙攻击大数据、网络空间测绘等信息相结合,通过对漏洞实际风险进行持续动态监控以辅助企业漏洞运营决策。同时,微步漏洞情报还提供漏洞完整技术细节,助力企业漏洞排查、修复和处置,构建企业漏洞应急/运营闭环。

除了借助漏洞情报确立漏洞处置优先级,针对0day漏洞攻击,微步安全专家还建议企业收敛公网资产。以“最小化原则”来控制公网开放的资产数量,并对这重点资产监控,明确责任人,建立专门的漏洞处置流程。这样当新的远程利用的、高风险漏洞爆发后,能够实现小时级修复或收敛相关资产。