【调查】:2020年ICS漏洞数量继续增长

2月4日,工业网络安全公司Claroty发布报告称:与上一年相比,2020年工业控制系统(ICS)产品中发现的漏洞数量大幅增长。

Claroty在报告中写道,2020年披露的ICS漏洞数量(893个)比2019年多了近25%,比2018年多了接近33%。该公司认为,ICS漏洞曝光数量的大幅增长,可能是加强重视工业产品漏洞所致风险的结果,而且研究人员和供应商也不断投入大量精力识别和修复安全漏洞。

Claroty称,61%的漏洞是由第三方研究人员发现的,这些研究人员多为网络安全公司雇员。

Claroty的这份报告着重分析2020年下半年的情况,揭示下半年情况与上半年类似,发现的漏洞中约70%可被远程利用。而且这些安全漏洞所处的位置也与上半年十分相似,广泛分布于50多家供应商的各类产品中。下半年发现的漏洞中超过70%是关键漏洞或高严重性漏洞,占比相对上半年的75%略有下降。

至于这些安全漏洞的行业分布,Claroty表示,2020年下半年受ICS安全漏洞影响最严重的行业是关键制造业(194个漏洞)、能源行业(186个漏洞)、供水及污水处理行业(111个漏洞),以及商业设施(108个漏洞)。

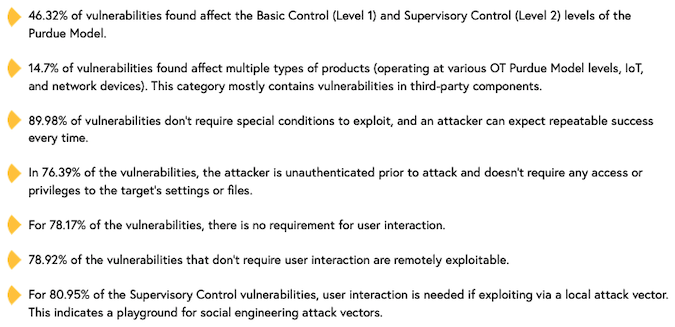

报告截图:

→ 46.32%的漏洞影响普渡模型的基本控制层(第1层)和监督控制层(第2层)。

→ 14.7%的漏洞影响多类产品(这些产品运行在各个OT普渡模型层级、物联网及网络设备上)。此类漏洞主要是第三方组件中的漏洞。

→ 89.98%的漏洞不需要特殊条件就能利用,攻击者每次都能复现成功的漏洞利用。

→ 76.39%的漏洞不要求攻击者在发动攻击前通过身份验证,也无需具备对目标的设置或文件的访问权限。

→ 78.17%的漏洞无需用户交互。

→ 无需用户交互的漏洞中,78.92%可远程利用。

→ 如果通过本地攻击途径加以利用,80.95%的监督控制层漏洞需要用户交互,表明其中涉及社会工程攻击方法。

Claroty的报告中写道:“就成熟度而言,ICS漏洞披露数量的稳定增长十分显著,但目前在很大程度上仍局限在三家主流供应商身上:施耐德、三菱和西门子。2020年下半年披露并修复了漏洞的产品中,绝大部分归属这三家主流供应商;其他供应商合在一起,受漏洞影响的产品数量也相对较少。”

“这是否意味着调查中受漏洞影响产品数量少的供应商的产品就更干净、更安全呢?未必。相反,出现这种情况更多是因为大量研究人员能够入手这些设备;市场领导者的设备更容易囤积在各家公司企业内部,方便进行安全漏洞评估。而且,主流供应商的某些淘汰产品仍可在eBay和其他平台上买来供研究使用。”

报告下载入口:(戳阅读原文查看)

https://security.claroty.com/biannual-ics-risk-vulnerability-report-2H-2020

关键词:ICS;工控安全;漏洞