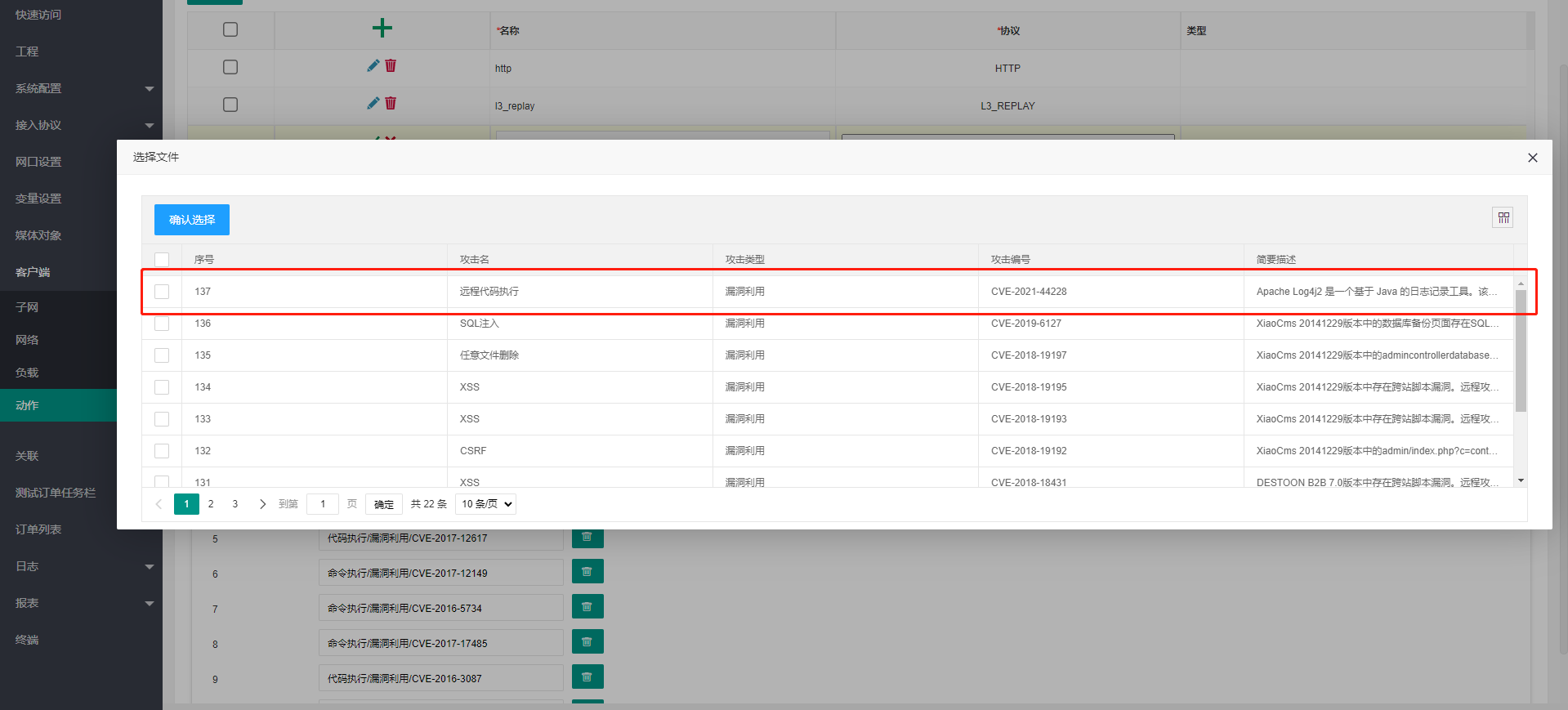

快报!触点互动已将Apache Log4j2 加入攻击库并支持对其攻击仿真

Apache Log4j2所引发的“疯狂”

11 月 24 日,阿里云安全团队向 Apache 官方报告了 Apache Log4j2 远程代码执行漏洞。 12 月 9 日,国外有人公开 POC,从而导致了一波安全从业人员的“疯狂运动”:甲方安全从业者加班加点修复漏洞;白帽子们“疯狂”扫描漏洞并提交 SRC,一度导致一些 SRC 发布公告暂停接收相关漏洞;“黑灰产”则迅速在自己的挖矿勒索武器库里增加了该漏洞的利用模块。

为什么会如此“疯狂”?

Apache Log4j2 是 Apache 的一个开源项目,是基于 Java 的日志记录工具,使用范围非常广泛。另外,该漏洞触发极其简单,攻击者可直接构造恶意请求,通过触发远程代码执行漏洞就可远程控制受害者服务器。目前来看,几乎所有行业都受到该漏洞影响,包括全球多家知名科技公司、电商网站等,严重性和影响面为2021年之最,堪比 2017年的“永恒之蓝”漏洞。

• 影响版本

2.0 <= Apache log4j2 <= 2.14.1

• 漏洞修复

https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc2

• 临时解决方案

1、设置jvm参数 “-Dlog4j2.formatMsgNoLookups=true”

2、设置“log4j2.formatMsgNoLookups=True”

3、系统环境变量“FORMAT_MESSAGES_PATTERN_DISABLE_LOOKUPS”设置为“true”

4、关闭对应应用的网络外连,禁止主动外连

触点互动已将Apache Log4j2加入攻击库并支持对其攻击仿真

我们一直非常关注业内最新漏洞的发布,在Apache Log4j 2远程代码执行漏洞曝出后,第一时间更新漏洞并加入攻击库。目前相关产品已支持对该漏洞的攻击仿真,这种仿真攻击可以测试生产系统中的各种威胁检测设备的检出和防护能力,其攻击端和被攻击端虽然都是由测试工具模拟生成的,但是具体攻击行为特征和真实攻击完全一致。

就这次事件而言,您单位的测试人员可利用我们的仿真攻击库,模拟出Apache log4j2 漏洞攻击的行为,但是又不危害真正的业务系统。此外,您单位的防火墙、IDS/IPS, WAF、态势感知、威胁情报设备是否升级签名库生效,是否存在漏判、误报Log4j2的攻击行为,通过我们的仿真攻击模拟可以非常清晰地得出结论。

关于触点互动

触点互动是一家专注研发国产化高性能网络仿真测试产品的创新型企业,其自主研发的XproNetworkSimulator高性能网络仿真测试工具,可以仿真常见互联网应用协议和攻击行为。其攻击库目前已经支持近万条攻击行为的仿真,包括常见CVE漏洞利用的攻击,高危事件的仿真,病毒传播的仿真,DDOS攻击的仿真等。目前触点互动XproNetworkSimulator高性能网络仿真测试工具被广泛应用于安全设备商的设备研发测试,网络靶场的流量和攻击仿真,护网行动的攻击演练等场景。

触点互动大事记

参考阅读