当攻击速度快于补丁速度:2026年漏洞到底该如何补?

01-新漏洞的竞速战

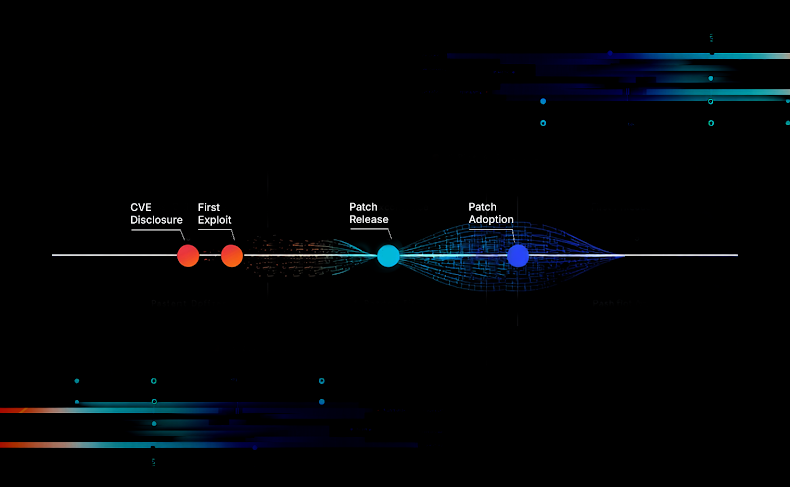

多份2025年行业报告显示,大约 50%–61% 的新披露漏洞会在 48小时内出现可利用的攻击代码。结合 CISA 已知被利用漏洞(KEV)目录来看,数百个软件漏洞会在公开后的几天内被确认正遭到主动攻击。每一个新披露的漏洞都会引发一场全球范围的攻击者与防御者竞速。双方读取的信息源相同,但攻击者奔跑在“机器速度”,而防守方仍停留在“人类速度”。

主要威胁组织已经将漏洞利用流程实现“产业化”。当新的漏洞出现在公共数据库时,自动化脚本会立即抓取、解析并评估其可利用性,而且如今这些流程已经通过 AI 进一步加速。与此同时,IT 与安全团队往往还在进行初步分级、阅读厂商通告、分类严重性,以及排队等待下一轮补丁周期。这个延迟正是攻击者最喜欢利用的窗口。

传统的季度甚至月度补丁节奏,已经完全无法应对这个时代。如今许多关键漏洞在公开后数小时内就被武器化,远早于企业对漏洞进行分析、测试与部署补丁的时间。

当今的威胁生态系统依赖自动化和规模化运作。漏洞利用经纪人和“附属组织(affiliate groups)”构成了一个高度分工的供应链,不同团队专注于攻击链的不同阶段。他们使用漏洞订阅源、开源扫描器和指纹识别工具,将新的 CVE 自动匹配至暴露在互联网上的软件目标。许多目标在此之前就已经被标记过,这些系统甚至会提前知道哪些资产最有可能被新的攻击击中。这是一场“拔枪最快的人取胜”的竞赛。

Mandiant 的研究指出,大多数漏洞利用会在公开后 48 小时内开始,而许多企业的 IT 部门每天只工作 8 小时,这意味着 攻击者拥有额外的 32 小时优势。这种效率说明攻击者几乎移除了流程中的所有人工步骤。一旦有可用的 exploit 成型,它会在数小时内被打包,并通过暗网论坛、团体内部渠道和恶意软件工具包进行传播。

攻击者享有一个防御者没有的“奢侈品”:可以失败。如果他们为了攻破 100 台系统而在过程中“炸掉”1000 台系统,这依然算成功。他们关注的是“收益率”,而不是“系统正常运行时间”。

相比之下,防御者必须保证几乎完美的稳定性。一个失败的补丁或一次服务中断就可能导致大范围影响,甚至损害客户信任。

这种不对称,使攻击者可以肆无忌惮地冒险,而防御者受限于稳定性、审批流程与风险顾虑,进一步拉大了双方之间的操作速度差距。

问题从来不是“意识不足”,而是执行太慢。安全团队知道漏洞何时发布,但在缺乏自动化的情况下根本无法及时响应。从传统的工单式或手工补丁模式,转向自动化、策略驱动的修复流程,不再是可选项,而是必须。

自动化硬化机制与响应系统可以显著缩短曝光窗口。通过持续部署关键补丁、强制执行配置基线,并在必要时进行条件回滚,企业能够在降低风险的同时保持可控性。这里的关键教训是:补丁造成的可控损害,几乎一定比被攻击造成的损害更小、更易恢复。 这是一个可计算、可管理的风险。问题是:你是愿意回滚 1000 台电脑的浏览器更新,还是愿意从备份中恢复整套系统?我当然不是说可以鲁莽行动,但要权衡“犹豫的成本”与“行动的价值”。在多数情况下,应该信任行动本能。IT 负责人需要理解这一点,业务领导层也必须理解:这是 IT 最有效的策略。

当然,应当对关键系统进行测试,并根据业务重要性定义更新速度,但总体方向必须倾向自动化与快速执行。

自动化也能减少疲劳与人为错误。比起不断追逐警报,安全团队只需定义一次规则,系统就能持续执行。这样网络安全会从“人工救火模式”转变为自适应、可持续的流程。审计自动化流程往往比手动执行这些流程耗时更少。

如今的攻击自动化系统永不休眠、永不疲惫,也不在乎自身行动的后果。它们唯一的目标,就是尽可能多地攻入系统。不管你投入多少人力,这个问题仍会在部门之间、流程之间、策略之间与文化之间产生摩擦。如果你要与一台永不疲倦的机器对抗,你需要在自己阵营中也拥有一台永不疲倦的机器。

即便是最先进的工具,也不能完全自动化所有任务。有些系统过于敏感,或受严格的合规要求限制。但即便是这些例外,也应问自己一个问题:如何让它们更加可自动化?至少更加高效?

这可能意味着:

标准化配置

对遗留系统进行隔离

精简依赖链,从而加速补丁流程

每一个保留的人工作业步骤都会消耗时间,而“时间”正是攻击者最有效利用的资源。

我们还必须审视防御体系中那些产生拖延的决策、流程或审批链。如果层层审批正在拖慢漏洞修复节奏,那么可能确实需要更大范围的政策改革。防御自动化必须与攻击者的速度匹配,而不是为了行政便利而牺牲速度。

许多领先企业已经开始采用“加速防御”模式,通过自动化、编排与可控回滚实现敏捷性,而不制造混乱。

像 Action1 这样的工具能够让安全团队跨整个企业环境自动识别、部署并验证补丁,从而消除手工环节、缩短漏洞暴露窗口。这种方法将“知道问题”与“解决问题”之间的巨大差距彻底拉平。只要你的策略、自动化流程与事前共识是正确的,系统就能快速执行。

通过自动化修复与验证,Action1 等解决方案展示了“机器速度安全”的实际样貌:快速、有治理、具备韧性。其核心并非单纯的自动化,而是策略驱动的自动化——由人定义边界,由技术即时执行。

攻击者和防御者都在使用同一套公开数据,但胜负关键在于“谁掌握了基于数据的自动化能力”。每一小时的披露与修复延迟,都意味着潜在的一次入侵。防御者无法减缓漏洞发现的速度,但可以通过强化、自动化编排与系统化修复来缩小差距。

网络安全的未来属于那些把“即时、具备判断力的自动化行动”当作标准操作模式的组织,因为在这场竞赛中,响应最慢的人已经算是被攻破了。

再多的人力也无法超越攻击者自动化系统的速度与效率。更多人只会带来更多决策、延迟、混乱与错误空间。这是一场火拼:要么自动化,要么失败。

威胁组织正构建全自动攻击流水线,新的 exploit 要么直接被输入系统,要么由 AI 自动生成。他们全年无休,不会疲倦,不会停顿。

大多数大规模攻击者追求的是“数量”,而非精确打击。他们并不是特地在找“你”,他们寻找的是“任何人”。你是否具备价值,通常是在入侵成功之后才被评估。

威胁组织愿意使用大量赎金收入购买更先进的技术,不断提升攻击能力,这对他们来说是投资。而企业往往把安全投入视作成本;攻击者体系背后有大量优秀开发者、有纪律的维护流程,以及远超大多数企业预算的资源。攻击者不是“爱好者”,而是成熟且愿意投入的“黑色企业”。